Взлом Wi-Fi-сетей, защищённых WPA и WPA2

Автор статьи, перевод которой мы сегодня публикуем, хочет рассказать о том, как взломать Wi-Fi-сеть, для защиты которой используются протоколы WPA и WPA2.

Статья написана исключительно в ознакомительных целях

Аппаратное и программное обеспечение

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

Шаг 1

Нужно запустить Kali Linux в VMware и подключить к системе Wi-Fi-адаптер Alfa AWUS036NH, выполнив следующую последовательность действий:

Подключение Wi-Fi-адаптера к ОС, работающей в VMware

Шаг 2

Теперь обратите внимание на средства управления Wi-Fi-подключениями в Kali Linux.

Управление Wi-Fi-подключениями в Kali Linux

Шаг 3

Откройте терминал и выполните команду airmon-ng для вывода сведений об интерфейсах беспроводных сетей.

Вывод сведений об интерфейсах беспроводных сетей

Шаг 4

Перевод адаптера в режим мониторинга

Шаг 5

Сведения о Wi-Fi-сетях

Шаг 6

Теперь воспользуемся такой командой:

В результате моя команда будет выглядеть так:

Шаг 7

Вот как выглядит работа утилиты до того момента, как кто-то подключился к исследуемой сети.

Программа наблюдает за сетью

А вот что происходит после того, как то-то к сети подключился, и программе удалось получить нужные данные.

Получение необходимых данных

Шаг 8

Вы можете пропустить этот шаг в том случае, если у вас уже есть handshake-файлы. Здесь описан альтернативный способ получения соответствующих данных.

Речь идёт об использовании следующей команды:

Здесь [router bssid] нужно заменить на BSSID Wi-Fi-сети, а [client bssid] — на идентификатор рабочей станции.

Использование утилиты aireplay-bg

Шаг 9

Теперь воспользуемся такой командой:

После выполнения этой команды начнётся процесс взлома пароля. Если пароль будет успешно взломан — вы увидите что-то, похожее на следующий скриншот.

Успешный взлом пароля

Как вы контролируете безопасность своих беспроводных сетей?

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Как узнать имя скрытой сети Wi-Fi

Что такое скрытые сети Wi-Fi

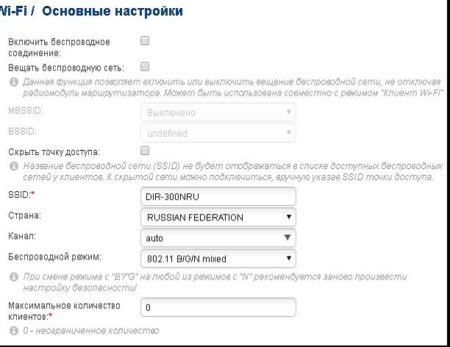

Владельцы некоторых беспроводных точек доступа настраивают их так, что те не транслируют своё имя (ESSID). Это считается, по их мнению, дополнительной защитой (наряду с паролем) ТД.

Проще говоря, скрытая сеть Wi-Fi (hidden), это сеть, которую не видно в списке доступных сетей. Чтобы к ней подключиться необходимо ввести её имя вручную.

На самом деле этот способ защиты является несостоятельным хотя бы потому, что в определённые моменты имя беспроводной сети (ESSID) всё равно транслируется в отрытом виде.

Есть целый комплекс рекомендаций, как защитить свой беспроводной роутер. Но этот вид защиты (сокрытие имени Wi-Fi), а также фильтрация по MAC адресу, не рекомендуются к применению, поскольку доставляют определённые трудности легитимным пользователям и не обеспечивают никакой защиты.

Данный материал показывает несостоятельность защиты сокрытием сети. Следующая часть покажет простоту обхода фильтрации по MAC адресу.

Как увидеть скрытые сети Wi-Fi

Начнём с того, что скрытые сети не такие уж и скрытые. Их очень легко увидеть с помощью Airodump-ng. Для этого переводим нашу беспроводную карту в режим монитора:

И запускаем Airodump-ng:

Обратите внимание на строку

Имя этой ТД мы узнаем выполнив брутфорс с помощью программы mdk3. А пока перейдём к другой скрытой Wi-Fi сети и узнаем её имя при помощи Airodump-ng.

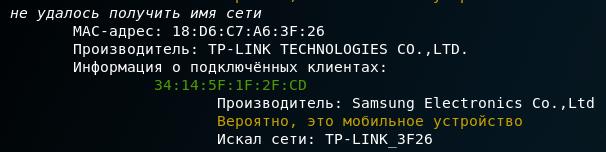

Получение имени скрытой сети Wi-Fi с помощью Airodump-ng

Имя сети (ESSID) передаётся в вещании в открытом виде и может быть перехвачено во время подключения клиента. Можно дождаться подключения клиента естественным образом, а можно ускорить процесс, если «выбить» (деаутентифицировать) от точки доступа. После этого он сразу начнёт переподключаться, имя сети появиться в вещании в открытом виде, а мы, в свою очередь, его перехватим. Последовательность действий в точности соответствует тому, который описан в статье «Захват рукопожатий (handshake) в Kali Linux». Поэтому если вы с ней уже знакомы, то вам будет совсем просто.

Смотрим доступные для атаки точки доступа

Сеть со скрытым именем:

Её ВSSID — 20:25:64:16:58:8C, длина её имени — 11 символов, она работает на на канале 1. Поэтому я запускаю airodump-ng на первом канале:

Если вы помните, при захвате рукопожатия я также указывал ключ -w после которого следовал префикс имени файла. Это можно сделать и сейчас — поскольку захват рукопожатия не мешает выявлению имени скрытой ТД. При этом вы убьёте сразу двух зайцев одним выстрелом.

Можно ничего не делать — достаточно просто ждать, когда кто-то подключится или переподключится естественным образом. Если вы торопитесь, то можно форсировать процесс использованием атаки деаутентификация.

Для этого мы открываем новое окно терминала и набираем там команду:

Здесь -0 означает деаутентификация, 3 означает количество отправленных пакетов, -a 20:25:64:16:58:8C это ВSSID целевой ТД, а wlan0 — сетевой интерфейс в режиме монитора.

Результат получен практически мгновенно:

Интересующая нас строка:

Т.е. имя «скрытой» сети — это SecondaryAP.

Плюсы использования Airodump-ng:

Минусы использования Airodump-ng:

Получение имени скрытой сети Wi-Fi без подключённых клиентов (использование mdk3)

О программе mdk3 и о всех её возможностях и доступных опциях вы можете прочитать в Энциклопедии Kali Linux.

Плюсы использования mdk3:

Минусы использования mdk3:

Помните нашу первую скрытую ТД

К сожалению, у этой ТД нет клиентов, поэтому мы не можем воспользоваться магией Airodump-ng. Вместо этого мы воспользуемся брутфорсом mdk3.

Моя команда имеет вид:

Здесь mdk3 – это имя программы, wlan0 – имя беспроводного сетевого интерфейса, p — означает базовое зондирование и режим брутфорса ESSID, -t 20:02:AF:32:D2:61 – это BSSID интересующей нас ТД, -f /root/essid.txt указывает на файл, в котором содержится список имён для брутфорса ESSID (имени сети Wi-Fi).

Результат работы программы:

Т.е. имя сети подобрано, им оказалось web.

Выше показана атака по словарю. Но имена беспроводных сетей можно добывать с помощью обычного перебора. Моя команда приобретает вид:

Большинство опций нам уже знакомы, кроме двух новых: -с 6 означает шестой канал, -b l означает набор символов, при этом l означает нижний регистр.

Как видим, программа просто прекрасно (и быстро!) отработала. Результат получен: Got response from 20:02:AF:32:D2:61, SSID: «web».

Подытожим. Защита Wi-Fi путём сокрытия имени сети (наряду с фильтрацией по MAC адресу — об этом смотрите статью «Как обойти фильтрацию по MAC адресу») являются негодными средствами безопасности. Никто не запрещает их использовать — они не ослабляют защиту. Но они и не увеличивают её. При этом приходится мириться с неудобствами, которые они причиняют легитимным пользователям. Если мы говорим о фильтрации по MAC адресу, то при любом добавлении нового клиента, кто-то должен получать административные права для роутера и поменять его конфигурацию. Это может быть не всегда приемлемо.

Если вам известны другие программы или методики для получения ESSID — имени скрытой сети Wi-Fi, то вы можете поделиться ими в комментариях.

Связанные статьи:

Рекомендуется Вам:

8 комментариев to Как узнать имя скрытой сети Wi-Fi

Подскажите для Windows Xp тоже.

Здравствуйте, почитываю ваш сайт — очень нравится!

Подскажите может тематика избитая, но нигде не могу найти.

Хочу: подобрать WPS Pin на скрытую сеть которая не вещает маяков, периодически имеет подключенных клиентов.

То есть имя сети знаю, но все что запускаю говорит waiting for beacon frame (Reaver, aireplay….)

Мой же вопрос как раз как заставить ее послать маяк если я знаю ESSID?

Юзаю последний Kali Linux.

Приветствую! В данной ситуации трудно помочь дистанционно. Можно только почти с уверенностью сказать – точка доступа здесь не при чём.

У меня была похожая ошибка

В моём случае это означало что:

Ошибка как у вас может быть вызвана разными причинами: беспроводная карта не переведена в режим монитора, не совсем правильно подменяете MAC адрес, проблемы с драйвером (нужно отключить один драйвер или установить другой), NetworkManager переключил беспроводной адаптер на другой канал или вернул карту в управляемый режим и некоторые другие варианты. Самая грустная причина – беспроводная карта (чипсет) просто не подходит для этого.

Чтобы давать более предметные советы, нужно больше информации:

Даже если всё это напишите, не факт, что я и другие пользователи сумеем вам помочь. Но шансы определённо увеличатся.

Эдак можно и дверь не запирать, ведь на любой замок найдётся умелец при желании. Кто-то будет париться с узнаванием имени сети, а кто-то плюнет на это и воспользуется открытыми.

Всем привет. Подскажите пожалуйста, скрытая сеть имеет такие атрибуты PSK length: 0 Это говорит, что логина вообще нет? Деанимизировать не получается. С чем это может быть связано? Буду признательна за помощь

Приветствую! Строка относится к следующему столбцу ESSID. Эта строка означает, что ТД скрывает своё имя. Такие точки доступа не видят обычные устройства и подключиться к ним можно только если выбрать на устройстве пункт «Подключиться к скрытой сети» и правильно ввести её имя.

Кроме описанных в этой статье способов узнать имя скрытой сети, можно воспользоваться помощью скрипта из статьи «Как обнаружить все Wi-Fi устройства в округе?». Цитата оттуда:

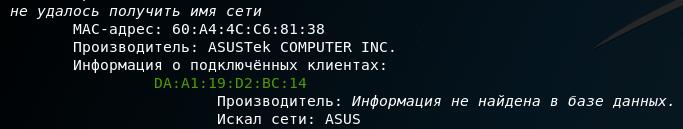

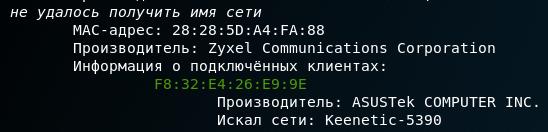

Для этой ТД не получено имя сети, тем не менее, один из подключённых к ней клиентов искал сеть с именем alisa. Вполне возможно, что это и есть имя данной сети:

Аналогично для сетей на следующих скриншотах:

MDK3 не находит и не перебирает имя скрытых сетей — начинает зачем-то перебирать ВСЕ видимые сети в округе.

Пишет «Got response from», затем ESSID совсем не искомой сети и так далее все сети в округе

Что такое SSID сети Wi-Fi, и как его узнать?

Коротко – SSID сети Wi-Fi эквивалентен имени. Проверяя список беспроводных сетей, устройство показывает символьные обозначения. Название советуют скрывать в настройках роутера: соседские злоумышленники лишаются возможности взломать пароль, осуществив несанкционированное подключение. Интернет полон программного обеспечения, обещающего подобрать незнакомый ключ доступа. Избегайте качать опасный софт, появились вирусы, поедающие Linux, следовательно, телефон Android также подвергается угрозе.

Расшифровка термина

Википедия стыдливо упускает понятие. Обрывочные сведения позволяют уяснить следующее:

Модемы игнорируют посылки других SSID, хотя прекрасно видят соседние сети. Здесь общедоступная информация обрывается. Добавим не очевидное следствие текущей реализации стандарта: каждая сеть обязана иметь уникальный SSID.

Нарушение правила лишает устройства возможности правильно идентифицировать точку доступа. Даже если администратором вручную установлены разные каналы маршрутизатора. Сегодняшний модем должен уметь сформировать оригинальную последовательность. Сетевое наименование содержит, помимо фирменной аббревиатуры, несколько цифр MAC-адреса, сильно понижая возможность конфликтов.

Значение аббревиатуры

По-русски будет – идентификатор служебного набора оборудования (инфраструктуры). Понятие Service Set упущено русскоязычным доменом Википедии. Давайте рассмотрим вольный перевод трактовки «супостатов».

Пояснение! Супостатами жителям СССР представляли носителей любых прозападных идеологий. Разумеется, употребляемое здесь слово носит ироничный оттенок.

Согласно терминологии стандарта IEEE 802.11: Service Set – группа беспроводных устройств, характеризующихся идентичными сетевыми параметрами.

Сообразно выполняемым функциям создана иерархическая структура:

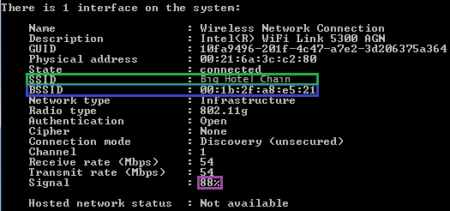

BSSID

Сообразно сказанному выше, базовые станции принято обозначать 48-битным идентификатором. Физически – BSSID повторяет MAC-адрес. Иногда (редко) параметр можно изменить. Встречаются технологии, где BSSID формируется согласно сложному закону из серийных номеров. Типичный MAC-адрес включает:

Скрытый SSID

Эксперты рекомендуют скрывать его. Тогда на компьютере соседей будет отсутствовать даже название. Сложнее извне определить имя, узнать пароль одновременно. Мера сильно повышает защищенность. Осуществляя подключение, наберите вручную идентификатор, введите ключ.

Скрытая точка невидима постороннему наблюдателю. Только знающий абонент способен подключиться.

Узнать идентификатор

Название чужой сети даст админ. На телефоне, роутере буквенно-цифровую последовательность задает настройщик. Желательно выбрать уникальную комбинацию, избегая конфликтов. Чаще идентификатор содержит информацию, касающуюся организации, подразделения, номера дома. Настройщик пытается заложить нужную информацию, реже шифрованную, преимущественно понятную посторонним. Современный маршрутизатор умеет самостоятельно выбрать подходящий вариант. Проверьте:

Внимательно изучите стикер корпуса. Бумажка содержит перечень важной информации:

Значения возвращаются к исходным, указанным этикеткой, после аппаратного сброса кнопкой Reset.

Раздача интернета

Компьютеры могут раздавать интернет, используя беспроводной стандарт. Методика определения установленной комбинации определена операционной системой. На телефоне просто посетите Настройки. Для Windows:

Примечание! Настройка точки доступа будет рассмотрена отдельной статьей.

На скрине показан альтернативный способ входа в настройки, минуя значок Сеть (правый нижний угол экрана).

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Сервис 3WiFi: пароли от точек доступа Wi-Fi

Программа Router Scan сканирует сети и собирает информацию о роутерах, в том числе о паролях Wi-Fi сетей.

Чтобы узнать пароль от соседского Wi-Fi нужно просканировать весь диапазон IP Интернет-провайдера соседа. Если вы не знаете, какой у соседа провайдер, то нужно просканировать диапазон IP вашего населённого пункта. Это долго, при этом результат не гарантируется – соседский роутер может быть хорошо защищён и даже если вы его просканируете, не удастся узнать пароль; также он может быть за NAT (технология, которая позволяет пользоваться одним IP сразу нескольким пользователям) в этом случае мы даже не сможем просканировать его роутер.

Участники сообщества Router Scan делятся результатами сканирования с сервисом 3WiFi, который размещает их на удобной карте. Т.е. прямо онлайн вы можете найти информацию о:

Использование 3WiFi является бесплатным. Чтобы не только видеть точки доступа в базе данных, но и их пароли, необходимо выполнить вход на сайт. Для этого не нужно даже регистрироваться.

Гостевой аккаунт с ограниченными правами (только для участников сообщества Router Scan):

Карта Wi-Fi

Одним из удобных способов поиска паролей Wi-Fi рядом с вами является карта. Вам нужно ввести адрес или название объекта. Вы увидите точки доступа о которых есть информация. Данные идут в следующем порядке:

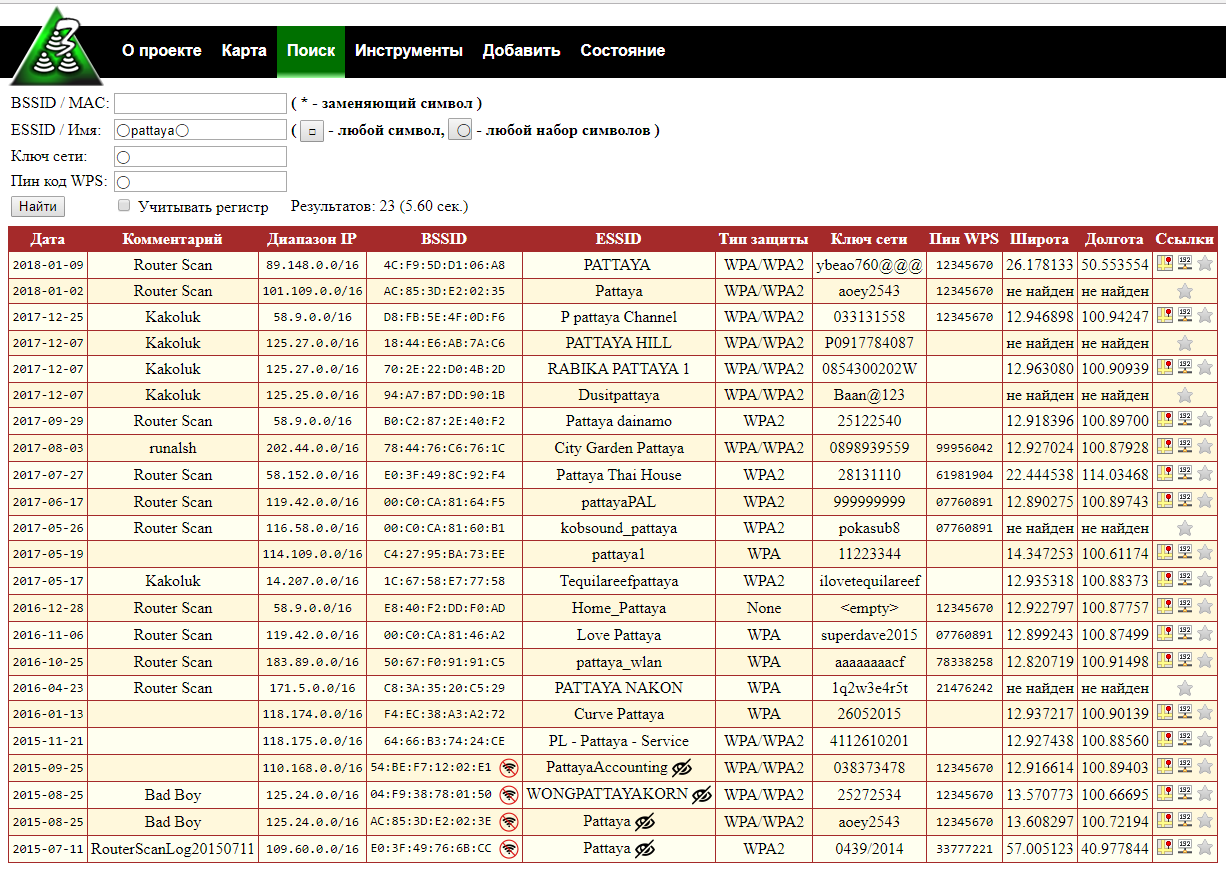

Поиск по базе данных паролей Wi-Fi

На странице поиска вы можете искать точки доступа по:

Причём можно использовать подстановочные символы.

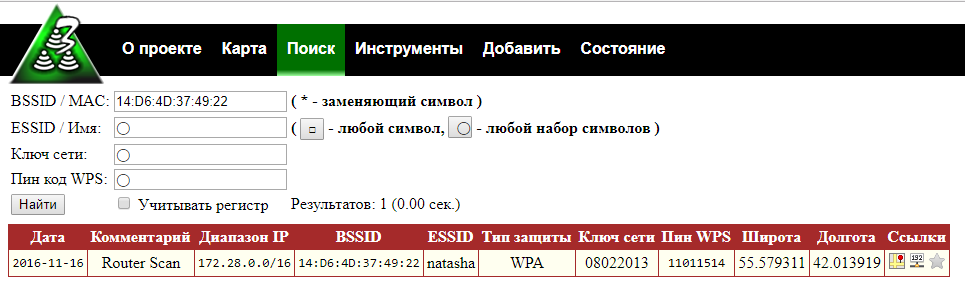

Например, поиск по BSSID 14:D6:4D:37:49:22:

Поиск по BSSID с использованием подстановочного символа 14:D6:4D:37:49:*

Звёздочка (*) заменяет любой символ и может стоять в любом месте строки поиска.

Преимущества поиска по BSSID (MAC-адресу) в том, что обычно устройства имеют уникальный BSSID – и вы найдёте именно ту точку доступа, которая вас интересует.

Не все умеют узнавать BSSID от соседских Wi-Fi (хотя это можно прямо в Windows с помощью WirelessNetView и в Linux с помощью многочисленных программ, например, Airodump-ng), так вот, можно искать также и по имени сети (ESSID).

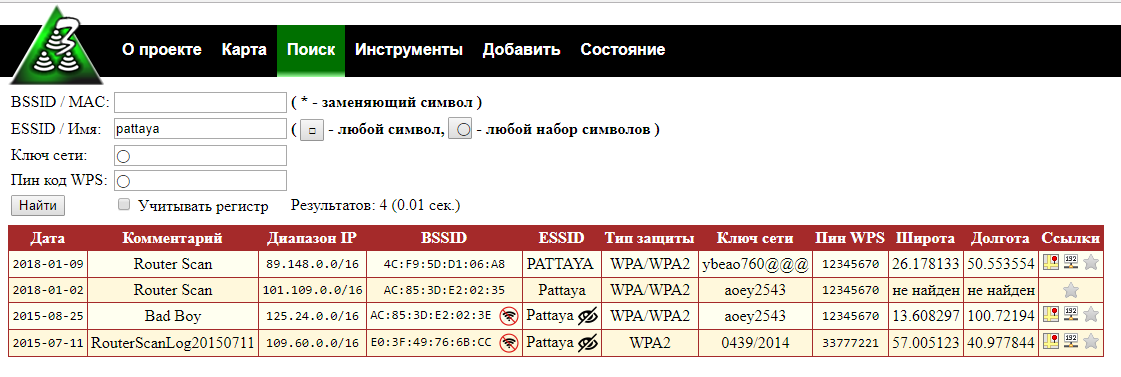

Пример поиска сетей с именем «pattaya»:

Как видно, регистр букв неважен.

Поддерживаются подстановочные символы: □ — любой символ, ◯ — любой набор символов. Пример:

Также можно искать точки доступа по паролю Wi-Fi (ключ сети) и по ПИН коду WPS – это может пригодиться в исследовательских целях.

Дополнительные инструменты 3WiFi

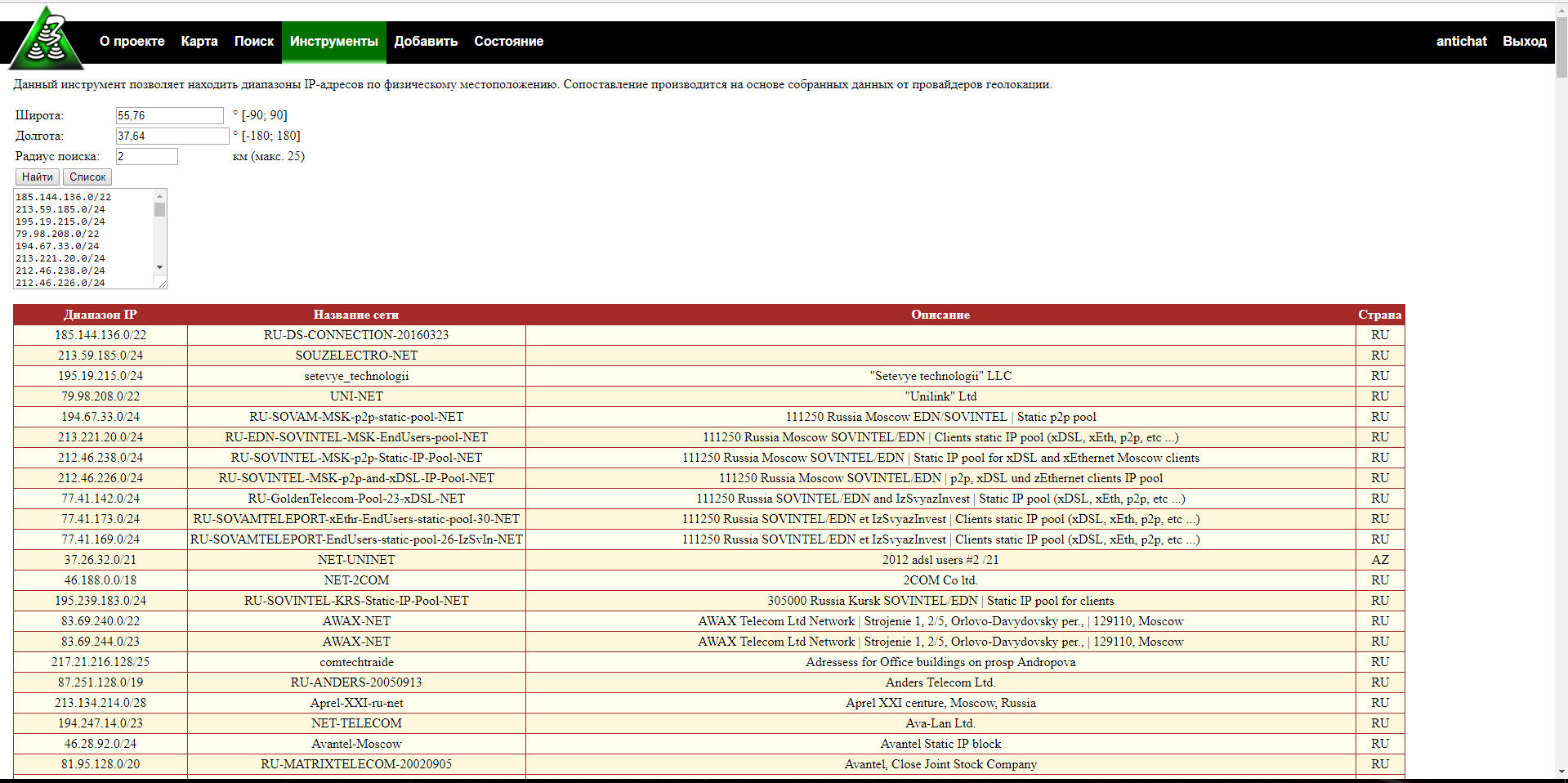

Поиск диапазонов

Данный инструмент позволяет находить диапазоны IP-адресов по физическому местоположению. Сопоставление производится на основе собранных данных от провайдеров геолокации.

Т.е. вы вводите географические координаты, радиус поиска, и получаете:

Это очень полезный инструмент для исследователей сети, которые хотят просканировать IP по определённым географическим координатам.

Устройство по MAC

Данный инструмент позволяет приблизительно определить изготовителя и модель устройства по его BSSID / MAC-адресу. Сопоставление производится на основе данных, собранных Router Scan.

Обратите внимание, что в отличие от многочисленных подобных сервисов (вроде этого), показывается не просто информация о производителе, показывается подробная информация о модели, также имеется вероятностная информация о линейке и прошивке устройств.

Генератор WPS PIN

Очень полезный инструмент, если вы хотите подключиться к Wi-Fi, когда вы не знаете пароля от этой сети, но точка доступа поддерживает WPS. Этот сервис поможет вам угадать WPS пин на основе MAC-адреса ТД.

Имеется две разновидности генератора ПИНов:

3WiFi к себе на компьютер

Вы не можете скачать базу данных 3WiFi. Попытки слить базу приведут к бану вашего аккаунта и бану всех приглашенных вами и далее по цепочке. Никакие заслуги не снимут бан.

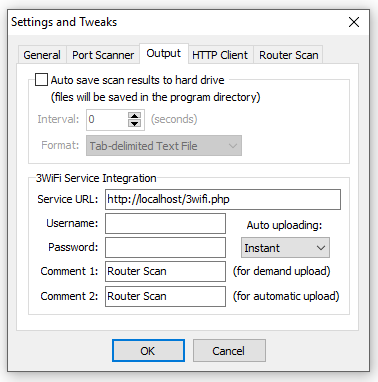

Тем не менее, вы можете организовать свой собственный 3WiFi на своём компьютере или на своём сервере, поскольку Исходный код 3WiFi размещён на GitHub’е: https://github.com/binarymaster/3WiFi

Т.е. вам нужен веб-сервер, а также придётся самому сканировать нужные вам диапазоны, чтобы в вашей базе данных 3WiFi была информация для поиска.

Шаги по установке 3WiFi:

# Запуск выгрузки в базу данных

# Подготовка для остановки

# Добавление новых данных геолокации для BSSID на карту

# Сбор статистики кеша (используйте только когда включена stats caching)

# Менеджер таблицы памяти (используйте только если включены таблицы памяти)

Поддержка базы данных:

# Повторная проверка не найденных BSSID в базе данных

Перед запуском демонов, убедитесь, что интерпретатор php-cli доступен из вашей директории.

Заключение

Итак, 3WiFi – это свободная база точек доступа (с открытым исходным кодом под лицензией Apache 2.0), разработанная сообществом Router Scan при участии Stas’M Corp.

Она хранит данные точек доступа, которые были получены в результате сканирований Router Scan. Все данные загружаются в базу добровольно – либо через веб-сайт, либо напрямую из Router Scan.

База данных 3WiFi используется сообществом Router Scan для поиска точек доступа, для исследования новых уязвимостей в беспроводных маршрутизаторах, для выявления ранее неизвестных алгоритмов генерации WPS пин-кодов, для обнаружения очагов массового поражения маршрутизаторов (таких как подмена SSID имени, DNS серверов, и подобных), и во многих других целях.

Также база 3WiFi используется Stas’M Corp. для наблюдения, определения и исправления ошибок и неточностей результатов сканирования в реальном времени.

Веб сайт 3WiFi предоставляет уникальные услуги, которые могут быть полезны членам сообщества:

Связанные статьи:

Рекомендуется Вам:

4 комментария to Сервис 3WiFi: пароли от точек доступа Wi-Fi

Для начала вы сами должны были обьяснить что роутерскан сам отправляет ваши пароли на карту если у вас на роутере стандартный логин пароль. Сам проверил и теперь вижу свой пароль на карте, сервис прикольный но даже обидно за это….поясняю что я за натом и меня просто так не просканить

При первом запуске программа спрашивает (правда на английском), хотите ли вы автоматически отправлять данные на сервер. В дальнейшем это также можно поменять в настройках.

Видимо, при открытии программы вы тыкнули в кнопку Yes даже не прочитав сообщения.

Само-собой, пользователям читать необязательно и я должен был это объяснить. И знаете что? Я объяснил. В статье про Router Scan: «Инструкция по использованию Router Scan by Stas’M. Часть первая: Опции и анонимность сканирования».

Эта статья про 3WiFi — здесь даже нет прямых ссылок на Router Scan — только на справочную информацию, которая ведёт уже на статью про Router Scan с объяснением того, что и так показывается каждому пользователю при запуске программы.

Нужно действовать более осознанно. Если какая-то программа показывает вам сообщение, то нужно его читать. Может быть в будущем появятся программы, которые вас будут спрашивать, хотите ли вы переписать свою квартиру на автора программы и отдать своих детей в рабство…

Что касается таких инструментов как Router Scan, то нужно действовать в двойне осознанно. Это не игрушка — это очень мощный инструмент оценки безопасности, который при особо неправильном поведении может вызвать и юридические проблемы.

Я не понял, что вы спрашиваете, если вы не хотите сами себя сканировать с помощью Router Scan, то просто не устанавливайте и не сканируйте. Если вы хотите защититься, чтобы другие не могли вас взломать с помощью Router Scan, то советы следующие.

Если совсем коротко: