Как сделать Ддос атаку: самые эффективные способы и программы

Данная статья не является руководством для осуществления Ddos-атак, а написана исключительно для ознакомления, так как вся предоставленная ниже информация может быть найдена в открытых источниках.

Что такое Ддос-атака?

Почему Ddos-атаки имеют успех?

не надежны е межсетевы е экран ы ;

бреши в системе безопасности;

проблемы в операционной системе серверов;

нехватк а системной мощности для обработки запросов;

Виды Ддос-атак

Даже у Ддос-атак есть собственная классификация. Вот как она выглядит:

Массовое направление на сервер некорректных инструкций, выполнение которых приводит к аварийному завершению работы.

Массовое направление пользовательских данных на сервер, что приводит к их бесконечной обработк е и повышению нагрузки на сам сервер.

Массовое направление неправильных инструкций к серверу, что также увеличивает его нагрузку.

Массовая атака ложными адресами, что приводит к «забиванию» каналов связи.

Ddos-атака: как сделать

Программа для Ddos-атак по IP и URL

Найти и скачать ее из и нтернета, она там есть в открытом доступе.

Активировать это приложение при помощи файла «loic.exe».

Ввести в открывшихся полях IP и URL атакуемого ресурса.

Отрегулировать уровень передачи запросов.

Нажать для старта кнопку «imma chargin mah lazer».

Еще инструменты, как сделать Ддос-атаку

Black Peace Group Ddoser

Можно также использовать Ddos-атаку из «зараженной» программы, для этого подойдут следующие инструменты:

Wotter Ddos Service

Заключение

Мы будем очень благодарны

если под понравившемся материалом Вы нажмёте одну из кнопок социальных сетей и поделитесь с друзьями.

Используем DDOS атаку как средство устрашения! Зарубежный сервис DDoS!

В данной статье мы поговорим, как на кратковременный срок отключить от работы сайты конкурентов.

Да да! Именно отключить, ведь нам не нужны неприятности с законом, и какие-либо последствия, цель просто «напугать» кроликов и заставить призадуматься.

От сильных ddos атак вас не спасет никто, а вот от мелких школьников с маленькими ботнетами возможно спастись.

Да да! мы сознательно не даем мощный инструмент, чтобы самим потом не быть атакованными, так как защиты от атак такого уровня почти нет

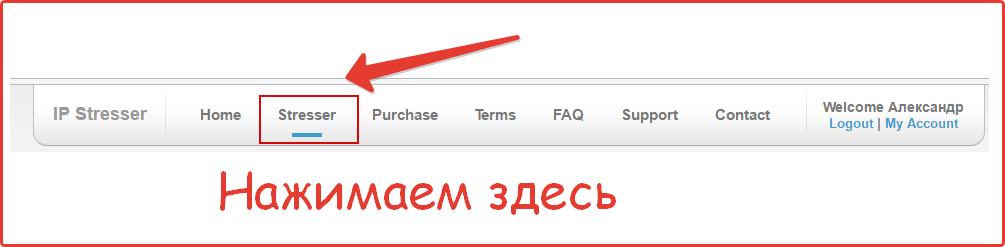

Для атаки нам потребуется сайт https://www.ipstresser.com, для того чтобы пользоваться его функциями, вам нужно будет там зарегистрироваться.

Для начала заходим на главную страницу

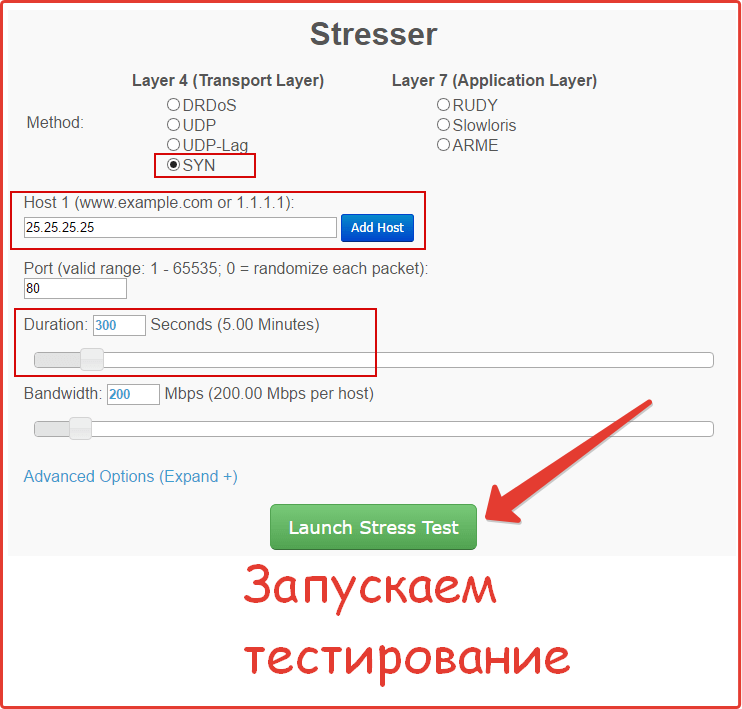

Далее заполняем поля примерно так

После этого нажимаем начать атаку (зеленая кнопка), обратите внимание, что сервис бесплатный (можно делать микро-атаки совершенно бесплатно), но для этого вам возможно потребуется заполнять форму несколько раз, т.к. на бесплатные тесты всегда есть очередь.

Данным способом можно положить очень тяжелые сайты (которые и так еле еле работают).

Для крупных сайтов, эти атаки ничего не сделают. При желании за платный доступ, можно увеличить мощность атаки в 10 раз и пользоваться сервисом весь месяц, но придется заплатить.

На примере в скриншоте был указан IP адрес сайта, вам нужно будет написать нужный вам ип адрес сайта или вашего врага.

Для получения IP адреса нужного домена, можно воспользоваться бесплатными сервисами, например http://www.nictools.ru/siteip, просто пишем нужный домен и получаем IP адрес.

У крупных сайтов их может оказаться больше одного.

Но будьте внимательны, ddos атаки являются уголовно-наказуемыми, рекомендуем использовать эти сервисы только для проверки вашего оборудования и устойчивости к ддос атакам.

Мы тестировали популярные хостинги по типу agava.com, beget.ru и другие..все эти сайты ложились наповал мощностями от 10 гигабит, даже наш сайт сразу упадет от такой атаки.

Многие хостинг компании просто отключают своих клиентов от себя, чтобы не связываться с проблемным сайтом.

Посмотрите видео и у вас не останется сомнений

Вам требуются переходы, клики или просто трафик? Регистрируйся в сервисе Go-ip.ru и заказывай трафик прямо сейчас.

В сервисе можно настроить трафик с кликами по рекламе, баннерам, и задать нужные действия для любых целей и задач.

Сервис Go-ip имеет более пятидесяти специальных команд и функций, которые позволяют выполнять различные действия в браузере.

К примеру, можно выполнять регистрации, имитировать ввод текста в поля, шевелить мышкой, отмечать галочки и кликать по любым объектам на сайте.

Ежесуточно в сервисе насчитывается более 50 000 уникальных хостов, которые удовлетворят любую потребность.

DDoS атака по IP-адресу. Какая программа нужна и как защититься?

Т.к. запросов много, оборудование не успевает их все обработать и соответственно уходит в защиту. Тем самым отказывая другим подключающимся пользователям в корректном предоставлении сервиса. Последствия атаки не всегда могут быть очевидны. Например, жертва может банально подумать, что проблемы с возросшим пингом исходят со стороны провайдера.

Начать звонить в тех. поддержку, ругаться, выяснять в чём причина такой безобразный работы. И по итогу докопаться до истины. Но, как правило, мало кто заходит настолько уж далеко. Ведь сами атаки длятся считанные минуты, однако последствия от их проведения при определённом стечении обстоятельств, могут быть действительно ужасающими.

Злоумышленник может поставить под угрозу работу сайта крупной корпорации. Или элементарно сильно замедлить Интернет своему обидчику Пете из девятого Б. Правда у этого Пети при этом, должен быть зачем-то прокинут какой-нибудь популярный порт на роутере во внешку. Ну например, для того же WEB-сайта, который он делает в качестве дополнения к реферату по информатике.

Сам, я, частенько давал такие задания должникам. Поднять сайт на Apache и закинуть туда мордочку вордпресса или джумлы это прям святое. И проверять это дело очень удобно, порт открыли, я чекнул по IPшнику, чел оценочку получил и все довольны. Ладненько, опять меня не в ту степь понесло. Давайте уже приступ непосредственно к практике и проведём-таки небольшую атаку в обучающих целях на мой IP-адрес. Погнали.

Шаг 1. Запускаем Kali Linux и обновляем текущий список пакетов введя в терминале apt update.

Шаг 2. Далее скачиваем с гитхаба скрипт Ксеркс.

Шаг 3. И перейдя во вновь созданный каталог.

Шаг 4. Компилируем файл «xerxes.c» используя GNU компилятор.

Шаг 5. Пока файл запуска создаётся, переходим по нужному белому IP-адресу. У меня на этот, без заморочек прокинута web-морда админки от роутера прямо на 80 порту.

Шаг 6. Возвращаемся в Kali и пробуем запустить наш скрипт указывая соответствующий адрес и порт. Запросы пошли.

Шаг 7. Давайте снова попробуем обновить индексную страничку. Результат, что называется, на лицо.

Атака работает. Но согласитесь назвать этот способ рабочим и классным можно только с большой натяжкой. Ведь для того, чтобы узнать IP-адрес, придётся приложить некоторые усилия. Которые, даже при лучшем раскладе, могут оказаться бесполезны, если ИПы раздаются провайдером динамически и постоянно меняются. К тому же вероятность того, что кто-то из домашних пользователей откроет один из портов – крайне мала.

Обычно, такими вещами занимаются знающие люди, которые уж точно не станут покупать роутер за 1500-2000 в DNS’е. Да и одна работая станция при 100 метровом канале в среднем досит 500-600 мегов за минуту. Для современного оборудования – такая нагрузка в принципе не о чём. Чтоб записать данный ролик мне пришлось искать по всем конторам самую старую D-Link’овскую рухлять.

Ибо никакой DOS не берёт обновлённые железяки. Тут уже нужно напрягать товарищей по оружию и объединившись творить настоящий DDoS. Но и здесь, что называется, палка о двух концах. Провайдеры ведь тоже не дураки, и вычислить вас за такую шалость можно на раз. Поэтому нужно заблаговременно озаботиться вопросом своей анонимности.

Но это уже совершенно другая тема. Мы же сегодня говорим исключительно о принципах DoSи DDoS атак совершаемых по IP’адресам. Кстати, этот метод прекрасно работает в том числе и на слабеньких сайтах. Просто вместо IP’шника вводите DNS-имя, порт и тестируете ресурс на отказоустойчивость. Нормальные сайты, конечно, проверку пройдут. А вот самопальная шляпа, ляжет на раз.

Что ж, на этом у меня всё. Если впервые заглянул на канал, то не теряй время, клацай на колокол и в твоей ленте будут регулярно появляться бодрейшие ролики на тему этичных взломов, пентестингу и практической стороны информационной безопасности. С олдов по традиции жду царские лайки. Соберёте 500 и я расскажу вам, чем ещё может быть чревато неграмотные открытие портов и использование устаревшего сетевого оборудования для повседневных задач.

А с вами, как обычно, был Денчик. Желаю удачи, успехов и самое главное отличного настроения. Берегите себя и свои роутеры, не открывайте порты почём зря и никогда не используйте знания, полученные из моих роликов в противоправных целях. Это может плохо закончиться. Лучше устройтесь на работу сисадмином или на худой конец безопасником и зарабатывайте, не напрягаясь штукарь, другой баксов в месяц. А я вам в этом обязательно помогу. До новых встреч, камрады. Всем пока.

Всем привет. Это блог Компьютер76, и сейчас очередная статья об основах хакерского искусства. Сегодня мы поговорим о том, что такое DDOS атака простыми словами и примерами. Перед тем, как бросаться специальными терминами, будет введение, понятное каждому.

Однако в современной интерпретации DDOS атака чаще всего применяется для нарушения нормальной работы любого сервиса. Хакерские группы, названия которых постоянно на слуху, совершают нападения на крупные правительственные или государственные сайты с целью привлечь внимание к тем или иным проблемам. Но почти всегда за такими атаками стоит чисто меркантильный интерес: работа конкурентов или простые шалости с совсем неприлично незащищёнными сайтами. Главная концепция DDOS состоит в том, что к сайту единовременно обращается огромное количество пользователей, а точнее запросов со стороны компьютеров-ботов, что делает нагрузку на сервер неподъёмным. Мы нередко слышим выражение “сайт недоступен”, однако мало, кто задумывается, что скрыто на самом деле за этой формулировкой. Ну, теперь-то вы знаете.

Почему это вообще возможно?

DDOS атака – варианты

Вариант 1.

игроки столпились у входа

Представьте, что вы играете в многопользовательскую онлайн игру. С вами играют тысячи игроков. И с большинством из них вы знакомы. Вы обговариваете детали и в час Х проводите следующие действия. Вы все единовременно заходите на сайт и создаёте персонаж с одним и тем же набором характеристик. Группируетесь в одном месте, блокируя своим количеством одновременно созданных персонажей доступ к объектам в игре остальным добросовестным пользователям, которые о вашем сговоре ничего не подозревают.

Вариант 2.

Представьте, что кому-то вздумалось нарушить автобусное сообщение в городе по определённому маршруту с целью не допустить добросовестных пассажиров к пользованию услугами общественного транспорта. Тысячи ваших друзей единовременно выходят на остановки в начале указанного маршрута и бесцельно катаются во всех машинах от конечной до конечной, пока деньги не кончатся. Поездка оплачена, но никто не выходит ни на одной остановке, кроме конечных пунктов назначения. А другие пассажиры, стоя на промежуточных остановках, грустно смотрят удаляющимся маршруткам вслед, не сумев протолкнуться в забитые автобусы. В прогаре все: и владельцы такси, и потенциальные пассажиры.

В реальности эти варианты физически не претворить в жизнь. Однако в виртуальном мире ваших друзей могут заменить компьютеры недобросовестных пользователей, которые не удосуживаются хоть как-то защитить свой компьютер или ноутбук. И таких подавляющее большинство. Программ для проведения DDOS атаки множество. Стоит ли напоминать, что такие действия противозаконны. А нелепо подготовленная DDOS атака, неважно с каким успехом проведённая, обнаруживается и карается.

Что такое DDOS атака вы можете узнать и попробовать прямо сейчас.

Система откажется работать.

Назовите типа DDOS.bat

Объяснять смысл обоих команд, я думаю, не стоит. Видно всё невооружённым взглядом. Обе команды заставляют систему исполнить скрипт и тут же его повторить, отсылая в начало скрипта. Учитывая скорость исполнения, система впадает через пару секунд в ступор. Game, как говориться, over.

DDOS атака с помощью программ.

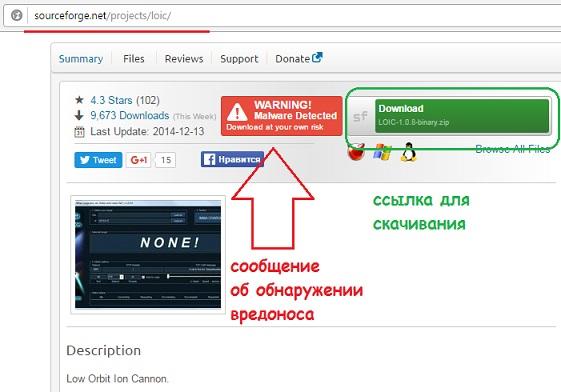

Для более наглядного примера воспользуйтесь программой Low Orbit Ion Cannon (Ионная пушка с низкой орбиты). Или LOIC. Самый скачиваемый дистрибутив располагается по адресу (работаем в Windows):

Так как нерадивые пользователи забрасывают ресурс сообщениями о вредоносном файле, Source Forge перекинет вас на следующую страницу с прямой ссылкой на файл:

Окно программы выглядит вот так:

Пункт 1 Select target позволит злоумышленнику сосредоточиться на конкретной цели (вводится IP адрес или url сайта), пункт 3 Attack options позволит выбрать атакуемый порт, протокол (Method) из трёх TCP, UDP и HTTP. В поле TCP/UDP message можно ввести сообщение для атакуемого. После проделанного атака начинается по нажатии кнопки IMMA CHARGIN MAH LAZER (это фраза на грани фола из популярного некогда комикс–мема; американского мата в программе, кстати, немало). Всё.

ПРЕДУПРЕЖДАЮ

Этот вариант для опробывания только для локального хоста. Вот почему:

Немного о типах DDoS-атак и методах защиты

Согласно проведенным исследованиям, масштабы DDoS-атак выросли примерно в 50 раз за последние несколько лет. При этом злоумышленники «метят» как в локальные инфраструктуры, так и публичные облачные площадки, на которых сосредотачиваются решения клиентов.

«Успешно реализованные атаки имеют непосредственное влияние на бизнес клиентов и носят деструктивные последствия», – комментирует Даррен Ансти (Darren Anstee), представитель компании Arbor Networks, поставляющей решения для обеспечения безопасности в сетях.

При этом частота атак также увеличивается. В конце 2014 года их число составляло 83 тыс., а в первом квартале 2015 года цифра увеличилась до 126 тыс. Поэтому в нашем сегодняшнем материале мы бы хотели рассмотреть различные виды DDoS-атак, а также способы защиты от них.

/ Flickr / Kenny Louie / CC

DoS атака (Denial of Service – отказ в обслуживании) представляет собой бомбардировку серверов жертвы отдельными пакетами с подложным обратным адресом. Сбой в этом случае является результатом переполнения (забивания трафиком) арендуемой клиентом полосы либо повышенного расхода ресурсов на атакуемой системе.

Злоумышленники при этом маскируют обратный адрес, чтобы исключить возможность блокировки по IP. Если атака является распределённой и выполняется одновременно с большого количества компьютеров, говорят о DDoS-атаке. Давайте взглянем на несколько распространённых типов.

TCP SYN Flood

Цель атаки SYN Flood – вызвать перерасход ресурсов системы. На каждый входящий SYN-пакет система резервирует определенные ресурсы в памяти, генерирует ответ SYN+ACK, содержащий криптографическую информацию, осуществляет поиск в таблицах сессий и т. д. – то есть затрачивает процессорное время. Отказ в обслуживании наступает при потоке SYN Flood от 100 до 500 тыс. пакетов за секунду. А злоумышленник, имея хотя бы гигабитный канал, получает возможность направить поток до 1,5 млн пакетов в секунду.

Защита от типа атак SYN Flood осуществляется средствами DPI-систем, которые способны анализировать и контролировать проходящий через них трафик. Например, такой функционал предоставляет решение СКАТ от VAS Experts. Система сперва обнаруживает атаку по превышению заданного порога неподтвержденных клиентом SYN-запросов, а затем самостоятельно, вместо защищаемого сайта, на них отвечает. TCP-сессия организуется с защищаемых сайтов после подтверждения запроса клиентом.

Fragmented UDP Flood

Эта атака осуществляется фрагментированными UDP-пакетами небольшого размера, на анализ и сборку которых платформе приходится выделять ресурсы. Защиту от такого типа флуда тоже предоставляют системы глубокого анализа трафика, отбрасывая неактуальные для подзащитного сайта протоколы или ограничивая их по полосе. Например, для веб-сайтов рабочими протоколами являются HTTP, HTTPS – в этом случае неактуальные протоколы можно попросту исключить или ограничить по полосе.

Атака с использованием ботнета

Злоумышленники обычно стараются заполонить полосу жертвы большим количеством пакетов или соединений, перегружая сетевое оборудование. Такие объемные атаки проводятся с использованием множества скомпрометированных систем, являющихся частью боднет.

В этом примере (изображение выше), злоумышленник контролирует несколько «машин-зомби» для проведения атак. «Зомби» общаются с главной машиной по защищенному скрытому каналу, причем управление часто осуществляется по IRC, P2P-сетям и даже с помощью Twitter.

При проведении атаки такого типа пользователю нет нужды скрывать IP-адрес каждой машины, и благодаря большому числу участвующих в атаке компьютеров, такие действия ведут к значительной нагрузке на сайт. Причем обычно злоумышленники выбирают наиболее ресурсоемкие запросы.

Для защиты от ботнет-атак применяются различные поведенческие стратегии, задача которых – выявлять неожиданные отклонения и всплески трафика. Еще один вариант, который предлагает компания VAS Experts, – использование теста Тьюринга (странички с CAPTCHA).

В этом случае к работе с сайтом допускаются только те пользователи, которые удачно прошли проверку на «человечность». При этом страничка с капчей располагается на отдельном сервере, способном справиться с потоком запросов ботнета любого размера.

Также хотелось бы упомянуть об атаках, которые появились относительно недавно. Речь идет об атаках на IoT-устройства с целью их «захвата» и включения в ботнет для осуществления DDoS-атак.

Согласно отчету компании Symantec, 2015 год побил рекорды по числу атак на IoT, а в интернете появилось восемь новых семейств вредоносных программ. Атаки участились по ряду причин. Во-первых, многие умные устройства постоянно доступны из Сети, но при этом не обладают надежными средствами защиты – не позволяет вычислительная мощность. Более того, пользователи зачастую не обновляют программное обеспечение, только повышая риск взлома.

Злоумышленники используют простую тактику: сканируют все доступные IP-адреса и ищут открытые порты Telnet или SSH. Когда такие адреса найдены, они пытаются выполнить вход с помощью стандартного набора логинов и паролей. Если доступ к оборудованию получен, на него загружается файл скрипта (.sh), который подкачивает тело бота, запускает его и закрывает доступ к устройству, блокируя порты Telnet и внося изменения в iptables, чтобы исключить возможность перехвата системы другим червем.

Чтобы минимизировать риск или избежать взлома IoT-устройств, необходимо выполнить простых действий: отключить неиспользуемые сетевые функции устройства, отключить Telnet-доступ и обратиться к SSH, по возможности перейти на проводное соединение вместо Wi-Fi, а также регулярно проводить обновление программного обеспечения.

Smurf-атаки

Атакующий посылает поддельный пакет IСМР Echo по адресу широковещательной рассылки. При этом адрес источника пакета заменяется адресом жертвы, чтобы «подставить» целевую систему. Поскольку пакет Еcho послан по широковещательному адресу, все машины усиливающей сети возвращают жертве свои ответы. Послав один пакет IСМР в сеть из 100 систем, атакующий инициирует усиление DDoS-атаки в сто раз.

Чтобы предотвратить эффект усиления, специалисты по сетевой безопасности советуют запретить операции прямой широковещательной рассылки на всех граничных маршрутизаторах. Также дополнительно стоит установить в ОС режим «тихого» отбрасывания широковещательных эхо-пакетов IСМР.

DNS-атака с усилением

Атака с усилением – это наиболее распространенная DDoS-атака, использующая рекурсивные сервера имен. Она похожа на Smurf-атаку, только в этом случае злоумышленник посылает небольшие запросы на DNS resolver, как бы заставляя его отправлять ответы на подмененный адрес.

Что касается конкретного примера, то в феврале 2007 года был проведен ряд атак на корневые DNS-серверы, от работы которых напрямую зависит нормальное функционирование всей Сети. Популярные практики защиты от этого типа атак можно найти на сайте Cisco.

TCP Reset

TCP Reset выполняется путем манипуляций с RST-пакетами при TCP-соединении. RST-пакет – это заголовок, который сигнализирует о том, что необходимо переподключение. Обычно это используется в том случае, если была обнаружена какая-либо ошибка или требуется остановить загрузку данных. Злоумышленник может прерывать TCP-соединение, постоянно пересылая RST-пакет с валидными значениями, что делает невозможным установление соединение между источником и приемником.

Предотвратить этот тип атаки можно – необходимо мониторить каждый передаваемый пакет и следить, что последовательность цифр поступает в нужном порядке. С этим справляются системы глубокого анализа трафика.

Сейчас основной целью взлома устройств является организация DDoS-атак или причинение ущерба путем ограничения доступа пользователей к сайту в интернете. Поэтому сами операторы связи, интернет-провайдеры и другие компании, в том числе VAS Experts, также предлагают и организуют решения по защите от DDoS – мониторинг трафика в реальном времени для отслеживания аномалий и всплесков загруженности полосы, функцию Carrier Grade NAT, которая позволяет «спрятать» устройство абонента от злоумышленников, закрыв к нему доступ из интернета, а также другие интеллектуальные и даже самообучающиеся системы.

Дополнительное чтение по теме DPI (Deep packet inspection):