Imsi как узнать местоположение

С легкой руки Киви Берда по просторам этого вашего интернета пошла гулять статья про один из докладов на SOURCE Boston 2010. Доклад был посвящен уязвимостям сетей мобильной связи, и именно поэтому он (surprise-surprise!) будет главным героем сегодняшнего поста.

Слегка паникерскую версию того, что накопали Ник ДеПетрилло и Дон Бэйли, вы можете почитать по ссылке выше. Или можете сходить на ProIt и почитать еще более паникерскую версию. А я вам попробую рассказать, что же было в докладе на самом деле 🙂

Как это происходит? SMS-центр злоумышленника делает вид, что собирается послать вам SMS. По номеру вашего телефона можно смаршрутизировать запрос в вашу сеть: «куда сейчас направлять SMS-ы для этого адресата?» В ответ HLR вашей сети, содержащий сведения о вашей SIM-карте, сообщает все вышеназванные сведения. SMS-центр злоумышленника сохраняет эти данные, а саму посылку SMS не производит.

Что это дает злоумышленнику? Ну, выяснит он, что вы сейчас в Зимбабве. Но где конкретно в Зимбабве вы находитесь? Ведь SS7-адрес коммутатора в Зимбабве, который вас обслуживает, позволит злоумышленнику в лучшем случае определить оператора, которому этот коммутатор принадлежит, и все.

Тут у Энгеля и его партнеров возникла идея: если заполучить телефонную книгу мобильных номеров Зимбабве (с именами и адресами), то можно дождаться ночи (когда все дома и спят), и запросить местоположение у большого количества абонентов. Далее мы соотнесем полученный адрес коммутатора с номером абонента и его адресом из телефонной книги, и узнаем, какие коммутаторы обслуживают какие города/районы. (слайды 13-20)

Бинго! Теперь можно уточнить ваше местоположение в Зимбабве до какого-то города или более-менее некрупного района.

Амбула: как использовали эти наработки ДеПетрилло и Бэйли?

К сожалению, видео доклада (пока?) недоступно, поэтому придется ограничиться слайдами.

Далее, телефонные номера, отнесенные таким способом к определенному географическому положению, были разделены на физлиц/юрлиц/госкомпании. Как? При помощи «АОНа». В США при звонке с мобильного номера на наземный короткое имя абонента автоматически сообщается наземному телефону (см. слово CNAM на стр. 22). Товарищи исследователи совершали звонки на свой наземный телефон, подменяя номер звонящего абонента на номер человека, данные которого они хотели собрать. И на их наземный телефон услужливо приходил CNAM с именем абонента, чей номер они подставляли вместо своего. (см. стр 23)

Более того, в части CNAM-ов им приходили не только имена, но и адреса (для компаний). Кроме того, они использовали какой-то сервис типа телефонной книги, доступный через веб (стр. 25)

Все это позволило им вычислить приблизительные граници зон контроля MSC для США (стр. 28), аналогично тому, как это сделал Энгель для Германии.

Стоило бы пригласить ДеПетрилло и Бэйли в Россию и на Украину для показательного выступления в условиях, приближенных к боевым 🙂

Что можно сделать? Если реализовать альтернативные схемы роутинга при отправке SMS, то лавочка, фактически, прикрывается.

Если же нет «телефонной книги», то можно жить и с «классической» схемой роутинга.

Теперь можете перечитать статью Киви Берда еще раз 🙂

Компьютерный форум

Здесь решают различные задачи сообща. Присоединяйтесь!

Определения местоположения по номеру телефона.

Определения местоположения по номеру телефона.

Сообщение Artemka » 03 июн 2015, 18:13

Приветствую всех! У меня скорей вопрос а не полное описание этого метода. Суть в том, что прочитал такую статью на хабре( http://habrahabr.ru/company/pt/blog/191384/ ) заинтересовала очень! Начал с того что отправил HLR-запрос, не стал парится как это сделать а просто отправил вот с этого сайта ( https://smsc.ru/testhlr/ ). Получил такой ответ.

Страна: Моя страна

Оператор: Beeline (Beeline)

Часовой пояс: Моё время

Страна: Моя страна

Сеть: Мой оператор

mcc: цифорки

mnc: цифорки

imsi: цифорки

msc: цифорки

Статус: Доступен (находится в сети)

Но к сожалению этого мало для того чтобы узнать точное, местоположение. Например через эти поисковики. ( http://opencellid.org/ http://cellidfinder.com/ http://lbs.ultrastar.ru/ ).

Сейчас вот думаю как получить нужный мне (LAC и CID). Пробую через это, smstools3 её описывают вот здесь. ( http://habrahabr.ru/post/193372/ ). Если кто знает лёгкий метод, или сталкивался с подобным, прошу дополнить!

Определения местоположения по номеру телефона.

Сообщение DesignerMix » 03 июн 2015, 19:19

Наверное вы имели ввиду не CID а CI (Cell Identity).

Ну судя по статье, что-бы узнать название конкретной CI находящейся в пределе одной LAC (Location Area Code) необходимо отправить SMS Type-0 которое обновит информацию в базе VLR (Visited Location Register). Но так как услуга эта платная то вы вероятно не отправляли SMS-Ping с сайта smsc.ru. Хотя вы узнали номер MSC (Mobile Switching Center) что уже говорит о регионе в котором находится абонент. Вам необходимо найти способ отправить запрос provideSubscriberInfo с использованием IMSI-кода который вы узнали, но как вы понимаете это сделать крайне сложно (если вы внимательно читали заключение статьи на хабре). Приведу выдержку из заключения где описано кто сможет это сделать:

«В первую очередь, такая возможность есть у технических специалистов операторов связи, причем сам оператор может находиться в любой стране мира.

Во-вторых, для реализации сервиса может быть специально создана компания с получением необходимых лицензий, закупкой оборудования и подключением к SS7 обязательно с возможностью работы протокола MAP. Денежные затраты на реализацию такого варианта в России будут исчисляться круглыми суммами и вряд ли смогут окупиться.

Третий вариант — взлом сети управления оператора и внедрение «жучка» в его существующую инфраструктуру.»

SMStools3 по моему совершенно не из этой оперы хотя-бы потому, что для работы с этим ПО необходимо согласие пользователя и это уже совершенно не уязвимость.

PS: Тема действительно интересная, спасибо за ссылку на статью.

Взлом сотовых сетей: не просто, а очень просто

Некоторое время назад в Интернете была популярна «разводка» в виде «программы для пробивки мобильного номера». Где-то ее предлагали бесплатно скачать, где-то продавали за деньги, где-то она была «реализована» в виде онлайн-сервиса – итог был в любом случае один: зараженный трояном компьютер или утечка средств с мобильного счета через платную подписку или другие подобные относительно честные способы. Наученные горьким опытом и комментариями сотовых операторов пользователи практически уверовали в то, что создание такой программы невозможно физически.

Тем не менее взломать сотовую сеть и определить местоположение абонента, прочитать его SMS, подслушать разговоры и даже украсть со счета деньги с помощью USSD-запроса не просто, а очень просто. Компания Positive Technologies выпустила отчет о безопасности сетей сотовой связи; проведенное ею исследование наглядно демонстрирует, что подобные «фокусы» доступны даже начинающему хакеру.

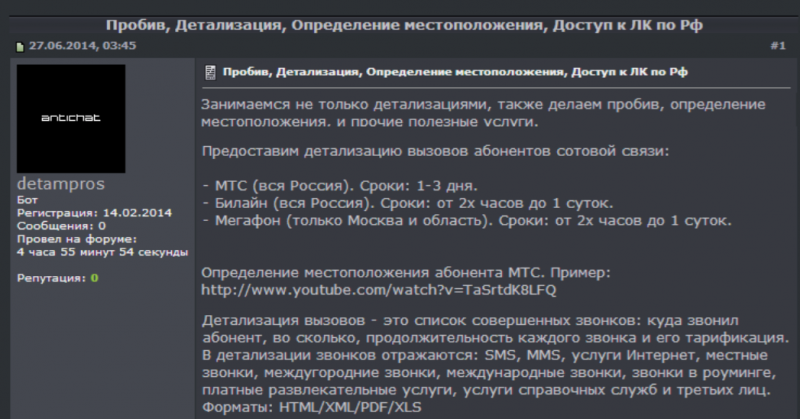

Типичное предложение услуг на одном из форумов

Никаких «шпионских штучек» (хотя, по данным Сноудена, именно этими способами пользовалось АНБ для слежки за людьми по всему миру) для этого не потребуется. Тем более что сами спецслужбы в них и не нуждаются: все сети и так подключены к СОРМ, поэтому все ваши разговоры и переписка, а при проведении разыскных мероприятий – и местоположение вполне доступны соответствующим органам и без взломов. А вот то, что доступ к вашей персональной информации может получить фактически любой школьник – не самая хорошая новость.

Спрос на услуги есть, цена доступная практически каждому

Главная уязвимость находится в протоколах сигнализации ОКС-7 (в западной литературе называется SS7), разработанных в конце 1970-х годов и принятых в 1981-м. Тогда это был прорыв в плане безопасности, потому что для сигнализации (то есть для передачи служебных команд во время установления телефонного соединения) стал использоваться отдельный канал, физически недоступный абоненту. До этого все команды в виде тоновых сигналов передавались прямо в линию и, например, на основе недокументированных функций старых протоколов удалось реализовать АОН на аналоговых АТС: телефонный аппарат отправлял запрос номера и получал от станции ответ. Изначально это было придумано для междугородных АТС, чтобы после набора восьмерки на городской АТС можно было понять, кому выставлять счет за разговор. Однако использование для сигнализации того же канала, что и для разговора, позволило определять номера кому угодно, а особенно продвинутым – и вовсе разговаривать по межгороду за чужой счет путем спуфинга запросов номера.

«Но сигнальный канал же недоступен для абонента!» — скажете вы. Однако дело в том, что в начале 2000-х годов была разработана спецификация SIGTRAN, позволяющая передавать команды ОКС-7 по IP-сетям. И получилось так, что незащищенные протоколы (ведь их разработчики исходили из того, что до сигнального канала никто физически не доберется, поэтому сочли нецелесообразным все усложнять) оказались в общедоступных IP-сетях, и теперь достаточно только компьютера с подключением к Интернету и нехитрого ПО: авторы отчета использовали Linux-систему с установленным SDK для формирования пакетов SS7. Вся идея взлома строится на том, что система не проверяет источник пакета (еще раз: по логике разработчиков, он физически не может появиться извне), поэтому обрабатывает команды злоумышленника точно так же, как и легитимные, позволяя полноценно «вклиниться» и реализовать атаку типа man-in-the-middle. Фильтровать эти пакеты невозможно, потому что нельзя достоверно установить их легитимность.

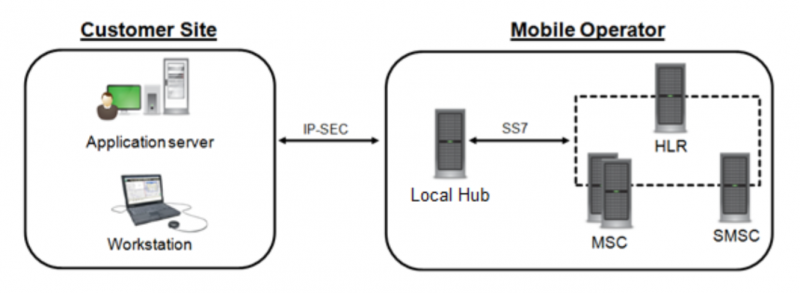

Схема подключения для атаки через ОКС-7

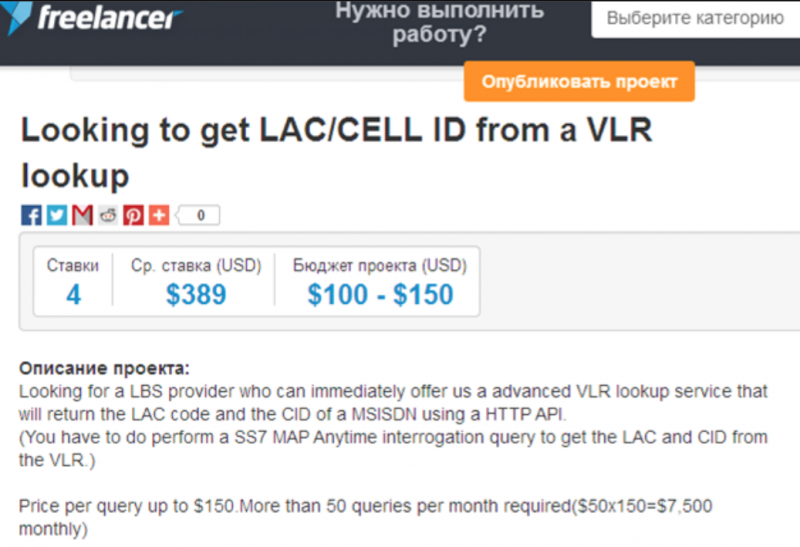

Впрочем, немного огорчим кулхацкеров, уже собравшихся похулиганить, не вставая с дивана: для проведения атак недостаточно установить нужное ПО, эмулирующее оборудование оператора. Нужно еще и подключение в качестве оператора, которое, однако, легко купить на черном рынке: в ряде стран, где операторскую лицензию выдают кому попало, подобный «бизнес» процветает, а для успешной атаки не важно, из какой страны ваш «оператор»: заплатил за доступ к шлюзу – и атакуй абонента в любой точке мира. Блокировка пакетов ОКС-7 из-за рубежа в данном случае не спасет, потому что приведет к невозможности работы роуминга и международной связи. Кроме того, получить доступ к сети оператора можно, например, и путем взлома фемтосоты. И наконец, можно вообще быть гуманитарием и просто заказать услугу. Например, ее под брендом SkyLock предлагает компания Verint.

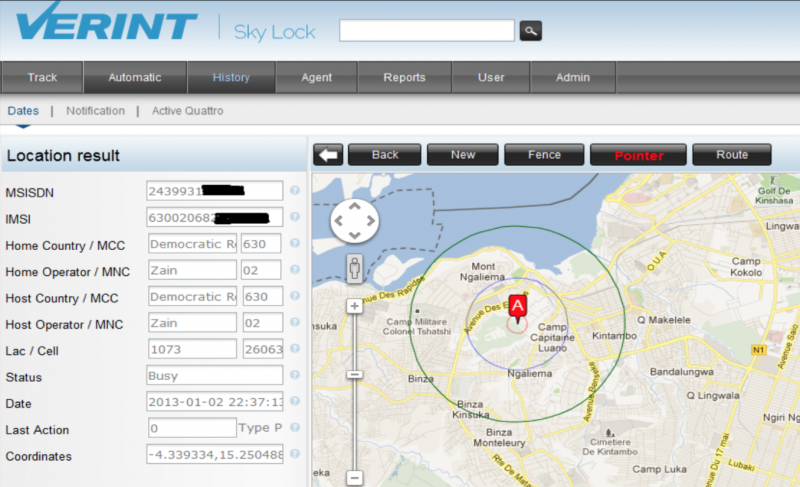

В рамках сервиса SkyLock можно купить подключение напрямую к оператору через IP-SEC

Прежде чем перейти к описанию самих атак, напомним о том, как устроены сети мобильной связи. У вас есть номер. Например, +79992128506. Это MSISDN (Mobile Subscriber Integrated Services Digital Number). Он не хранится в SIM-карте, как многие думают. В SIM-карте хранится другой идентификатор – IMSI (International Mobile Subscriber Identity), который передается в сеть только во время регистрации абонента. Это 15-значное число вида 250115556667778, в котором 250 – код страны, 11 – код оператора, а остальные 10 цифр – внутренний уникальный номер данной SIM-карты (MSIN, Mobile Subscriber Identification Number). Именно IMSI используется для идентификации абонента внутри сотовой сети, то есть для совершения каких-либо операций с номером.

Информация о соответствии IMSI и MSISDN (то есть у какого абонента какая SIM-карта) хранится в базе данных, именуемой HLR (Home Location Register), причем таких баз может быть несколько – именно поэтому, например, при попытке поменять SIM-карту на новую в салоне оператора может не оказаться SIM-карт именно для вашего номера, так как IMSI имеющихся SIM-карт могут быть уже занесены в другую HLR. При этом для каждого из сегментов сети (коммутаторов) используется аналогичная база данных VLR (Visitor Location Register) — ее отличие заключается в том, что данные в ней хранятся временно, копируясь из HLR при появлении абонента именно в этой части сети. В VLR также хранятся данные о текущем местоположении абонента (чтобы знать, через какую базовую станцию ему направлять входящий звонок и сообщение), настройки переадресации и тому подобное. Всеми этими данными пользуется для своей работы коммутатор, он же MSC (Mobile Switching Center).

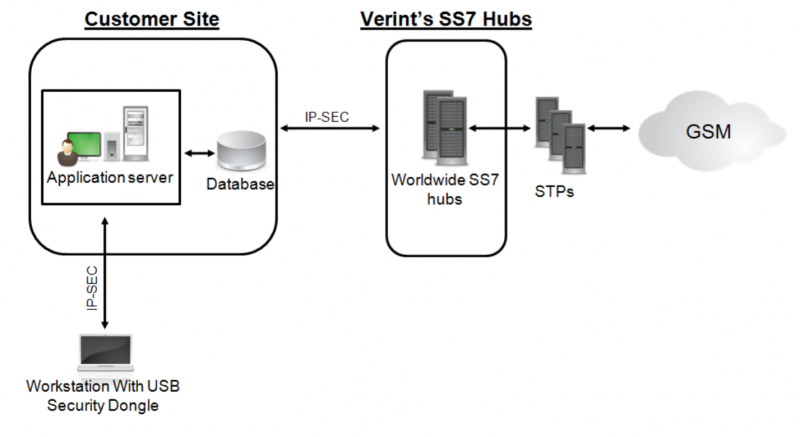

В сервисе SkyLock местоположение любого абонента указывается на карте: интерфейс понятен любому, весь взлом выполняет программа

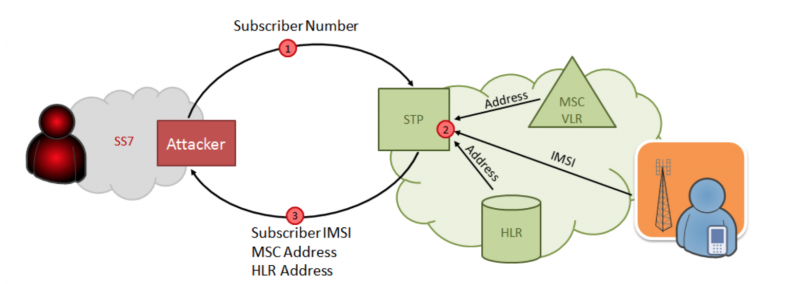

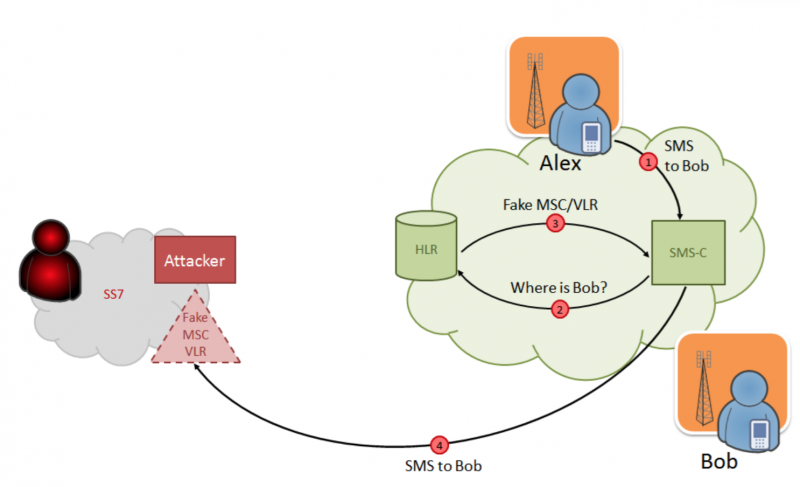

Итак, как же происходит взлом? Изначально у злоумышленника есть только номер телефона (MSISDN). Чтобы что-то с ним сделать, нужно получить IMSI. Это можно сделать путем формирования запроса на доставку SMS-сообщения из нашей внешней «сети», эмулируемой на компьютере. В этом случае домашняя сеть сообщает в ответ на запрос адрес MSC/VLR, которыми в данный момент обслуживается абонент: эти данные необходимы для того, чтобы узнать, дома абонент или в роуминге, и если в роуминге, то в какой сети, чтобы в этом случае направлять SMS уже непосредственно туда (с голосовым вызовом так не получится, потому что он всегда проходит через MSC домашней сети — и тот уже определяет, как маршрутизировать вызов дальше). При этом происходит и передача IMSI, поскольку он также необходим для маршрутизации. После этой нехитрой процедуры мы имеем IMSI для управления параметрами «учетной записи» абонента, адрес HLR, в котором эти параметры хранятся, а на сладкое – в какой стране жертва сейчас находится.

Схема атаки для получения IMSI

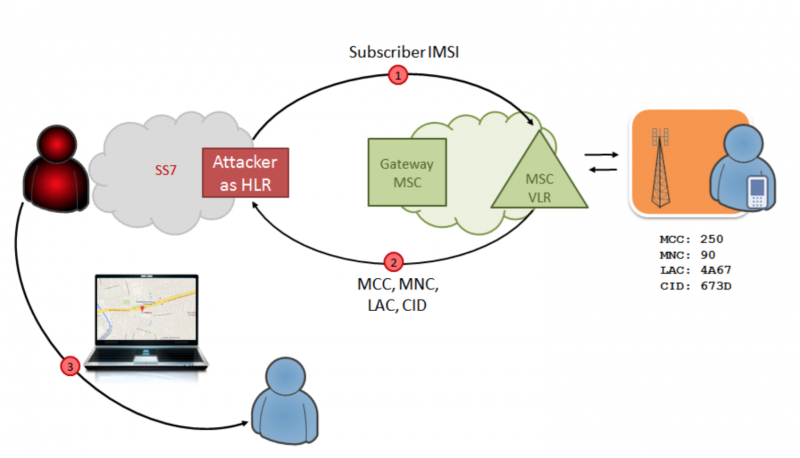

Теперь можно получить запрос точного местоположения абонента: атакующий, зная текущий MSC/VLR, отправляет туда запрос о том, какой базовой станцией обслуживается абонент с таким-то IMSI. В ответ приходит уникальный идентификатор БС, по которому через открытые базы данных можно узнать, где она находится, и с точностью до пары сотен метров найти абонента — так же, как определяют местоположение смартфоны с выключенным GPS.

Схема атаки для определения местоположения абонента

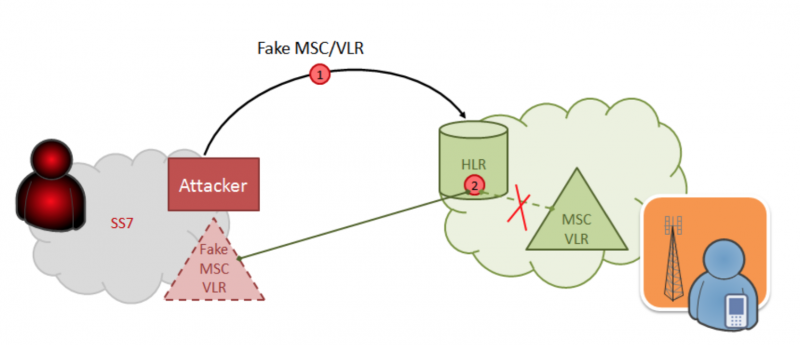

Почему бы теперь не похулиганить? Давайте сообщим в HLR о том, что абонент зарегистрировался в роуминговой сети: передадим IMSI и адрес нового MSC/VLR. Теперь никто не сможет жертве ни позвонить, ни отправить SMS: домашняя сеть переадресует запросы в никуда, при этом абонент будет по-прежнему зарегистрирован в сети и ничего не заподозрит.

Схема атаки для блокировки доступности жертвы

Кстати, а зачем отправлять звонки и SMS в никуда? Не пропадать же добру! Давайте укажем свой MSC/VLR — и весь трафик будет направлен нам! Например, таким образом можно собрать одноразовые SMS-пароли для двухфакторной авторизации в различных сервисах, а это создает почти что неограниченные возможности для кражи денежных средств и учетных записей. А можно просто читать всю SMS-переписку, причем жертва даже не заподозрит, что за ней следят. Дело в том, что SMS требует от MSC/VLR подтверждения его доставки, и если его не отправлять (у нас же не настоящая сеть, а эмуляция, можно получить сообщение, но сказать, что не получали), а вместо этого перерегистрировать абонента на «настоящий» MSC, то через несколько минут будет предпринята еще одна попытка доставки сообщения и оно поступит адресату. То есть одно и то же SMS будет отправлено два раза: сначала вам, потом ему.

Схема атаки для перехвата SMS-сообщений, адресованных жертве

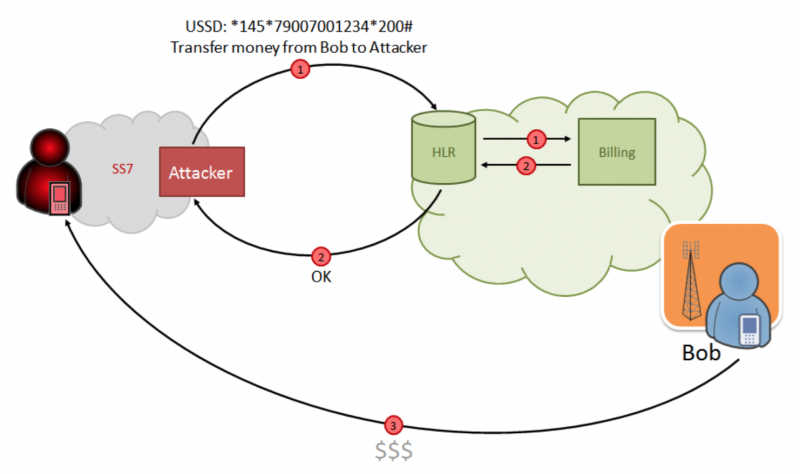

Как известно, USSD-запросы всегда работают и в роуминге, позволяя проверять баланс, подключать разные услуги и тарифные опции. Сымитировав USSD-запрос от VLR к HLR (тут нужен MSISDN, адрес HLR и собственно сам запрос в виде комбинации цифр, звездочек и решеток), можно, например, инициировать перевод средств с одного счета на другой. У некоторых операторов для подтверждения этой операции используется SMS-авторизация, но SMS перехватывать мы с вами только что научились.

Схема атаки с отправкой USSD-запросов от имени жертвы

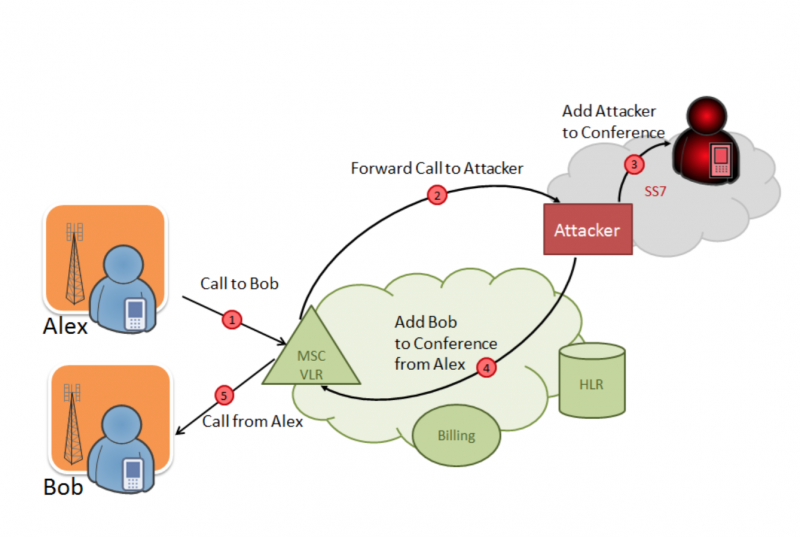

Изменив параметры учетной записи абонента в VLR, в частности адрес биллинговой системы, злоумышленник может перехватить запрос на тарификацию исходящего вызова — в нем будет виден номер абонента, которому пытается позвонить жертва. Теперь этого абонента тоже можно сделать жертвой: тот же способ, что и для перехвата SMS, позволит переадресовать вызов на номер злоумышленника, а уже он инициирует конференц-связь с настоящим абонентом, тихо подслушивая разговор. Входящие вызовы, соответственно, прослушать можно тем же способом, но без необходимости эмулировать биллинговую систему. Все эти процедуры проходят за несколько секунд, и никто из собеседников не заподозрит, что между ними есть кто-то третий. Кроме того, можно перенаправить трафик не для прослушивания, а в какой-нибудь дорогой сервис вроде «секса по телефону» и тому подобных: это можно неплохо монетизировать, так как плата за соединение будет списываться со звонящих.

Схема атаки с прослушкой разговоров абонента

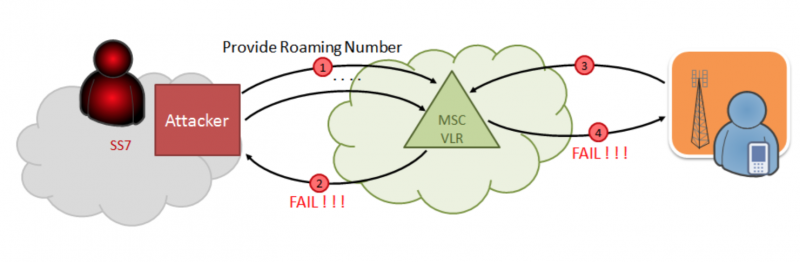

Наконец, с помощью ОКС-7 можно устроить настоящую DoS-атаку на коммутатор, которая приведет к невозможности принимать входящие вызовы у всех абонентов, находящихся в зоне его обслуживания. Для этого нужно знать, что при регистрации в VLR выделяется временный роуминговый номер, который нужен, чтобы MSC знал, куда именно направлять вызов. К общеупотребительному понятию роуминга (международного или внутрисетевого) роуминговый номер имеет весьма отдаленное отношение. Он выделяется и в домашней сети: несмотря на то, что MSC и VLR, как правило, объединены, по стандарту GSM это два независимых логических элемента сети, и между ними все равно происходит обмен сигнальными сообщениями. Так вот, если массово отправлять запросы на выделение роуминговых номеров, то их пул закончится, и «настоящим» абонентам никто не сможет дозвониться из-за перегрузки коммутатора.

Схема DoS-атаки на коммутатор

Что же делать? Пока можем рассказать лишь о том, «как страшно жить»: решения для защиты в основном сводятся к мониторингу атак для выявления подозрительной активности по вышеописанным сценариям — это позволяет выборочно блокировать определенные запросы. Между тем операторы стараются не афишировать наличие уязвимостей: на их бизнес возможности взлома практически не влияют, а абонентам можно посоветовать все-таки не вести по телефону конфиденциальных переговоров и не полагаться на SMS для авторизации. Кроме того, для подобных целей лучше приобрести отдельную SIM-карту, номер которой не будет знать никто из вашего круга общения.

Найти и обезвредить. Как раскрыть местоположение мобильного абонента

В сетях мобильной связи возможно осуществление довольно специфичных атак. Об одной из них — раскрытии местоположения абонента в реальном времени с точностью до определения соты — пойдет речь в данной статье. Я не указываю точность в более привычных единицах измерения, т. к. размер соты не является величиной постоянной. В плотных городских застройках сота может обеспечивать покрытие порядка сотен метров, а в условиях лесов, полей и рек междугородной трассы — нескольких километров.

Элементы системы

Рисунок 1 (по клику открывается в полном размере)

Для начала проведу небольшое введение в структуру сотовой сети на примере стандарта GSM. Упрощенная схема стандарта приведена на рисунке 1.

Покрытие обеспечивается базовыми станциями (Base Station, BS), каждая из которых, как правило, имеет несколько антенн, направленных в разные стороны. Антенна обеспечивает радиопокрытие соты, каждая сота имеет свой идентификатор (Cell Identity, CI). Базовые станции группируются в географические зоны (Location Area, LA). Группировка происходит чаще всего по территориальному принципу. Идентификатор такой группы называется LAC (Location Area Code). На рисунке 1 каждая базовая станция обеспечивает покрытие трех секторов.

Базовые станции подсоединяются к контроллеру базовых станций (Base Station Controller, BSC). В самом простом варианте один LAC соответствует одному BSC. Именно такое назначение LAC показано на примере (рисунок 1). Для наглядности LAC выделены разными цветами.

Территория, покрываемая одним LAC, зависит от плотности населения. В Москве, в пределах МКАД, может быть несколько десятков LAC, а в небольшом регионе центральной полосы России разделение на LAC может быть таким: один LAC покрывает областной центр, второй LAC покрывает всю остальную территорию области.

Все контроллеры BSC подключаются к коммутатору (Mobile Switching Center, MSC). По сути, MSC представляет собой обычный коммутатор голосовых телефонных вызовов с аппаратно-программным расширением для обеспечения функций мобильности абонентов. В эпоху широкого распространения IP следует напомнить, что MSC оперирует коммутацией цепей (Circuit Switched) согласно установленным в нем статичным таблицам маршрутизации на основе привычной нам телефонной нумерации.

Регистр местоположения визитных абонентов (Visited Location Register, VLR) функционально считается отдельным элементом сети, но фактически всегда интегрирована с MSC. В базе данных VLR содержится информация об абонентах, которые в данный момент находятся в зоне действия своего MSC. И раз уж тема статьи о местоположении абонента, то стоит упомянуть, что для каждого абонента в БД VLR хранится информация о текущем идентификаторе LAC, и идентификаторе той соты (CI), которая была при последнем радиоконтакте мобильного телефона с сетью. То есть, если абонент передвигается по территории покрытия одного LAC, не совершая и не принимая вызовов, в базе данных VLR информация о его местоположении не меняется. В общем случае, в сети может быть несколько узлов MSC/VLR. В примере на рисунке 1 показано два таких узла.

Еще два функциональных узла — регистр местоположения домашних абонентов (Home Location Register, HLR) и центр аутентификации (Authentication Center, AuC) — размещаются физически в едином модуле. HLR/AuC хранит профили абонентов своей сети. В профиле содержится следующая информация: телефонный номер абонента, уникальный идентификатор SIM-карты (International Mobile Subscriber Identity, IMSI), ключи для обеспечения безопасности, категория абонента (предоплатная система расчетов /постоплатная система расчетов), список разрешенных и запрещенных услуг, адрес биллинг-центра (для абонентов предоплатной системы), адрес MSC/VLR, в зоне действия которого находится абонент в настоящий момент. Этот же профиль с некоторыми изменениями копируется в VLR, когда абонент регистрируется в зоне его действия.

Шлюзовой коммутатор (Gateway MSC, GMSC) является приемной точкой для входящих вызовов. Он на основе информации, полученной из HLR, маршрутизирует вызов на тот коммутатор, в зоне действия которого находится вызываемый абонент.

В процессе установления вызова, отправки SMS и прочих транзакций, узлы связи обмениваются между собой сигнальными сообщениями. Стек протоколов, набор сообщений и их параметров в сетях телефонной (не только мобильной) связи называется Системой сигнализации №7 (Signaling System 7, SS7). Все протоколы SS7 открыты и доступны для ознакомления и изучения на сайтах таких международных организаций, как МСЭ-Т, 3GPP, GSMA. Описанная далее атака опирается на сообщения SS7.

Атака

Разумеется, данную атаку не сможет совершить любой человек с улицы. Для осуществления атаки звезды должны расположиться в правильном порядке на небосводе. А именно:

Рисунок 2 (по клику открывается в полном размере)

1. Мобильный телефон регистрируются в сети одного из украинских мобильных операторов. В какой-то момент абонент входит в зону покрытия LAC 41800 со стороны сектора CI 22C0 и продолжает движение вплоть до сектора CI 22CF. Что же в это время происходит в сети оператора? Когда телефон оказывается в зоне покрытия LAC 41800, то инициируется процедура Location Update, обновляя в базе данных VLR значения LAC и CI. По мере движения нашего коллеги до сектора CI 22CF в базе данных VLR не происходит более никаких изменений.

2. Мы хотим узнать, на самом ли деле у наших сотрудников идут сложные переговоры. И в какой-то момент мы формируем SMS-сообщение с атрибутом Type-0 и отправляем на номер одного из коллег. Напоминаю, что по легенде он в это время находится в секторе CI 22CF.

3. У SMS-сообщения Type-0 есть другое название — SMS-пинг. Это сообщение не отображается на экране мобильного телефона и не сохраняется в списке принятых SMS. Кроме того, оно осуществляет действия, которые абонент не планировал, а именно, производит обновление атрибутов местоположения в базе данных VLR. Теперь в VLR хранится актуальное значение сектора, в котором прибывает абонент, то есть CI 22CF.

4. Мы уже начали свою активность, однако еще не получили ни байта результата. Информация о местоположении абонента хоть и обновилась, но она находится в недрах оборудования оператора, и чтобы выудить данные, мы продолжаем наши исследования. На следующем шаге формируем сигнальное сообщение sendRoutingInfoForSM, где в качестве параметра указывается мобильный номер нашего сотрудника, и отправляем это сообщение на HLR оператора.

5. В мире телекома принято доверять друг другу, особенно запросам, пришедшим по сетям SS7, и HLR оператора не является исключением из этого правила. На рисунке 3 показана выдержка из трассировки. HLR находит в своих базах данных идентификатор IMSI абонента (1) и адрес MSC/VLR (2), в зоне действия которого находится абонент с заданным номером, и, не подозревая подвоха, сообщает своему «собеседнику» эти данные. Здесь можно обратить внимание на значения некоторых цифр. Первые три цифры идентификатора IMSI обозначают код страны абонента (Mobile Country Code, MCC). Код 250 закреплен за Россией (1). Адрес коммутатора предоставляется в более привычной для нас телефонной нумерации, где 380 — международный телефонный код Украины (2).

На этом шаге можно сделать небольшую паузу. Дело в том, что в сети существуют сервисы, которые на этом останавливаются и выдают своим пользователям информацию о местоположении любого мобильного абонента с точностью до мобильного коммутатора.

На рисунке 4 показан фрагмент скриншота с результатами поиска того же самого человека. Тут мы видим номер абонента (1). Кроме того, сервис раскрывает идентификатор IMSI (2), который вообще-то является конфиденциальной информацией и должен храниться оператором за семью печатями. Следом нам показан номер сервис-центра, где находится абонент (3). Фактически это урезанный адрес мобильного коммутатора. В России по номеру сервис-центра можно определить регион нахождения абонента, т. к. адресация коммутаторов совпадает с региональной телефонной нумерацией. К сожалению, для украинских мобильных операторов мне не удалось найти такого соответствия.

6. Наши поиски продолжаются. Теперь мы формируем сообщение provideSubscriberInfo, где в качестве параметра задаем идентификатор IMSI, и отправляем это сообщение на адрес мобильного коммутатора. Все нужные параметры (IMSI и адрес MSC/VLR) мы получили на предыдущем шаге.

7. И опять мы сыграем на всеобщем доверии. Коммутатор воспринимает сообщение как вполне легальное и с удовольствием сообщает в ответ идентификаторы сети MCC/MNC, значение LAC и недавно обновленное значение сектора CI.

Теперь посмотрим на трассировку (рисунок 5). Все значения, нужные нам для пеленгации, получены:

Пока это только набор цифр, из которого мы сможем узнать страну по MCC — код 255 закреплен за Украиной. Пока все сходится. Для финального выстрела открываем сервис для определения координат базовой станции, коих в сети можно найти немало (рисунок 6). И что же мы видим? Это не Киев, а Феодосия, причем сектор обслуживает не городскую черту, а морское побережье с пляжами! Теперь ясно, чем наши коллеги так долго заняты в командировке 🙂

Заключение

В качестве пользователей описанного в статье «сервиса» можно представить криминальных элементов, промышленных шпионов, частных детективов… Но остается вопрос: кто и каким образом может реализовать подобного рода атаки?

В первую очередь, такая возможность есть у технических специалистов операторов связи, причем сам оператор может находиться в любой стране мира.

Во-вторых, для реализации сервиса может быть специально создана компания с получением необходимых лицензий, закупкой оборудования и подключением к SS7 обязательно с возможностью работы протокола MAP. Денежные затраты на реализацию такого варианта в России будут исчисляться круглыми суммами и вряд ли смогут окупиться.

Третий вариант — взлом сети управления оператора и внедрение «жучка» в его существующую инфраструктуру.

А у правоохранительных органов имеются свои средства оперативно-розыскных мероприятий (СОРМ), в том числе с функцией поиска местоположения.

Автор: Сергей Пузанков, исследовательский центр Positive Research.

P. S. Хочу выразить благодарность отделу анализа безопасности сетевых устройств Positive Technologies и Вере Красковой, которая отдыхала Крыму во время наших исследований и выступила в роли пеленгуемого абонента 🙂