Одним из наиболее важных вопросов в области информационных технологий является безопасность. Знаете ли вы, что 96% тестируемых приложений имеют уязвимости?

Ниже приведена диаграмма от Cenzic, на которой показаны различные типы найденных уязвимостей.

В этой статье я расскажу о бесплатных инструментах, позволяющих осуществить поиск уязвимостей на сайте, а также проверить его на наличие вредоносных программ.

Список рассматрива емых инструментов:

1. Scan My Server

Сканер сайта онлайн ScanMyServer предоставляет один из самых полных отчетов по тестам безопасности: SQL-инъекциям, межсайтовому скриптингу, инъекциям PHP-кода, раскрытию источника, установке HTTP-заголовков и многое другое.

Отчет о проверке отправляется по электронной почте с кратким описанием найденных уязвимостей.

2. SUCURI

SUCURI является самым популярным бесплатным сканером вредоносных программ. Вы можете быстро проверить сайт на уязвимости онлайн, наличие вредоносного кода, SPAM-инъекций и его присутствие в различных черных списках.

SUCURI также очищает и защищает сайт от онлайн-угроз. Инструмент работает на любых CMS, включая WordPress, Joomla, Magento, Drupal, phpBB и т. д.

3. Qualys SSL Labs, Qualys FreeScan

SSL Labs является одним из популярных инструментов для сканирования веб-сервера SSL. Он обеспечивает углубленный анализ https URL-адреса, общий рейтинг, шифр, версию SSL / TLS, имитацию рукопожатий, информацию о протоколе, BEAST и многое другое.

FreeScan проверяет сайты на OWASP Top Risks и вредоносные программы, по параметрам безопасности SCP, а также выполняет другие тесты. Чтобы выполнить сканирование, необходимо зарегистрировать бесплатную учетную запись.

4. Quttera

Quttera проверяет сайт на наличие вредоносных программ и уязвимостей.

Этот инструмент позволяет провести проверку сайта на уязвимости онлайн на наличие вредоносных файлов, подозрительных файлов, потенциально подозрительных файлов, phishTank, а также присутствие в списках безопасного просмотра (Google, Yandex) и списках вредоносных программ.

5. Detectify

Detectify — это сканер сайта, основанный на SaaS. Он позволяет проводить более 100 автоматических тестов безопасности, включая тест OWASP Top 10, наличие вредоносного программного обеспечения и многие другие.

Detectify предоставляет 21-дневную бесплатную ознакомительную версию.

6. SiteGuarding

SiteGuarding позволяет проверить домен на наличие вредоносного программного обеспечения, присутствия в черных списках, инъекций спама и многого другого.

Сканер совместим с WordPress, Joomla, Drupal, Magento, osCommerce, Bulletin и другими платформами.

SiteGuarding также помогает удалить вредоносное программное обеспечение с сайта.

7. Web Inspector

Web Inspector сканирует сайт и предоставляет отчеты — «черный список», «фишинг», «вредоносные программы», «черви», «бэкдоры», «трояны», «подозрительные фреймы», «подозрительные подключения».

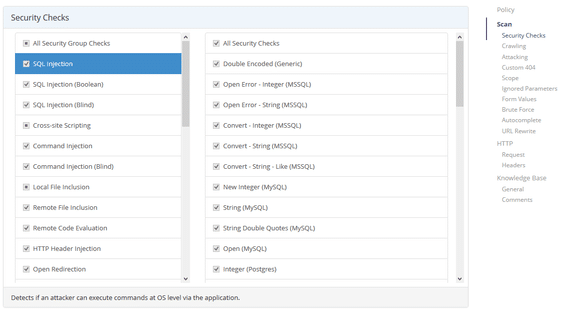

8. Acunetix

Acunetix проверяет весь сайт на наличие более 500 различных уязвимостей.

Инструмент предоставляет бесплатную пробную версию на 14 дней.

9. Asafa Web

AsafaWeb предлагает сканирование трассировки, пользовательских ошибок, трассировки стека, патча Hash DoS, журнала EMLAH, HTTP Only Cookies, Secure Cookies, Clickjacking и многого другого.

10. Netsparker Cloud

Netsparker Cloud — это сканер безопасности корпоративных веб-приложений, который способен обнаружить более 25 критических уязвимостей. Он бесплатен для проектов с открытым исходным кодом. Также можно запросить пробную версию инструмента.

11. UpGuard Web Scan

UpGuard Web Scan — это инструмент оценки внешних рисков, который использует общедоступную информацию по различным факторам, включая SSL, атаки Clickjack, Cookie, DNSSEC, заголовки и т. д. Он все еще находится на стадии бета-тестирования, но его стоит попробовать.

12. Tinfoil Security

Tinfoil Security сначала проверяет сайт на наличие 10 уязвимостей OWASP, а затем на другие известные угрозы. В конечном итоге вы получите отчет о действиях и сможете повторно просканировать сайт после внесения необходимых исправлений.

Полная настройка займет около 5 минут. Просканировать сайт можно даже если он защищен или для входа на него требуется регистрация.

Одним из основных факторов безопасности любого сайта является постоянный контроль, поэтому вы получите уведомление, когда он дает сбой или подвергается взлому.

Перечисленные инструменты позволяют сканировать сайт по запросу и запланировать автоматическую проверку безопасности. Надеюсь, что приведенный список специализированных средств поможет вам выполнить проверку безопасности сайта.

Дайте знать, что вы думаете по данной теме в комментариях. Мы крайне благодарны вам за ваши комментарии, дизлайки, отклики, лайки, подписки!

7 онлайн-сервисов для тестирования уязвимостей сайта на WordPress

Ниже я расскажу о 7 полезных онлайн-сервисах, которые помогут выявить на вашем сайте:

1 Hacker Target WordPress Security Scan

Этот сканер заточен специально под поиск проблемных элементов на WP сайте. Он анализирует темы и плагины, а также другие элементы сайта, которые могут содержать зловредный код.

Бесплатный анализ включает в себя проверки:

2 Scanurl

Это достаточно простой сканер, который расскажет о таких вещах:

Дополнительно сканер дает ссылки на ресурсы с другими сканерами безопасности.

3 Sucuri Website Malware and Security Scanner

Этот онлайн-сканер не даст вам детальную информацию, но в целом проанализирует следующее:

4 SiteGuarding.com

SiteGuarding.com работает примерно так же, как и остальные сканеры в этом списке. Но стоит отдельно отметить удобное и симпатичное отображение результатов сканирования.

Даже начинающий пользователь WordPress сможет разобраться, как пользоваться этим инструментом, и где находятся проблемные места сайта.

Что конкретно покажет SiteGuarding.com:

5 UpGuard

Онлайн-сканер от UpGuard стоит выделить уже хотя бы потому, что он показывает анализ безопасности в формате геймификации. После сканирования вы получите определенное количество баллов, в зависимости от следующих факторов:

6 WP Neuron WordPress Vulnerability Scanner

Этот сканер предназначен специально для сайтов, работающих на WordPress. Сканируются плагины и темы вашего сайта, поэтому если смысл воспользоваться им, если вам кажется, что в этих элементах могут быть какие-либо проблемы. Традиционно сканер также расскажет, актуальная ли у вас версия WordPress, все ли хорошо с robots.txt, и обо всех странностях, которые заметит на вашем сайте (но основная информация все равно будет именно о плагинах и темах).

7 WPRecon WordPress Uptime & Security Monitoring

В целом этот сканер похож на Hacker Target WordPress Security Scan (который шел под номером один), но есть три ключевых различия. Помимо основной информации, сканер также предоставляет данные о:

Эта информация поможет намного быстрее заметить и исправить любые проблемы, о которых в противном случае вы бы даже не догадывались.

Как часто нужно пользоваться сканерами?

Проверка уязвимостей и возможных проблем на сайте – это регулярная процедура, которую следует производить хотя бы раз в месяц, но лучше чаще, так как взлом может принести вам немало проблем.

В конце статьи я хочу дать несколько общих советов по защите своего сайта на виртуальном хостинге в России (опытным пользователям они могут показаться банальными, но новичкам будут полезны).

Проверка сайта на уязвимости своими силами с использованием Wapiti

В прошлой статье мы рассказали о Nemesida WAF Free — бесплатном инструменте для защиты сайтов и API от хакерских атак, а в этой решили сделать обзор популярного сканера уязвимостей Wapiti.

Сканирование сайта на уязвимости — необходимая мера, которая, вкупе с анализом исходного кода, позволяет оценить уровень его защищенности от угроз компрометации. Выполнить сканирование веб-ресурса можно с помощью специализированно инструментария.

Nikto, W3af (написан на Python 2.7, поддержка которого закончилась) или Arachni (с февраля более не поддерживается) — наиболее популярные решения, представленные в бесплатном сегменте. Разумеется, есть и другие, например, Wapiti, на котором мы решили остановимся.

Wapiti работает со следующими типами уязвимостей:

Возможности:

Дополнительные возможности:

Установка

Актуальную версию Wapiti можно установить 2 способами:

После этого Wapiti будет готов к работе.

Работа с инструментом

Для демонстрации работы Wapiti мы будем использовать специально подготовленный стенд sites.vulns.pentestit.ru (внутренний ресурс), содержащий различные уязвимости (Injection, XSS, LFI/RFI) и прочие недостатки веб-приложений.

Информация предоставлена исключительно в ознакомительных целях. Не нарушайте законодательство!

Базовая команда для запуска сканера:

При этом имеется довольно подробная справка с огромным количеством опций запуска, например:

—scope — область применения

Если вместе с URL для сканирования указать параметр scope, то можно регулировать область сканирования сайта, указав как отдельную страницу, так и все страницы, которые получится найти на сайте.

-s и -x — параметры добавления или удаления конкретных URL-адресов. Данные параметры полезны, когда необходимо добавить или удалить конкретный URL-адрес в процесса сканирования.

—skip — указанный параметр с этим ключом будет сканироваться, но не будет атаковаться. Полезно, если есть какие-то опасные параметры, которые лучше исключить при сканировании.

Данный пример использования означает, что мы будем использовать только модули SQL, XSS и XXE при сканировании цели. Помимо этого, можно фильтровать работу модулей в зависимости от нужного метода. Например -m “xss: get, blindsql: post, xxe: post”. В таком случае модуль xss будет применяться к запросам, передаваемым методом GET, а модуль blibdsql — к POST-запросам и т.д. Кстати, если какой-то модуль, который был включен в список, не потребовался во время сканирования или работает очень долго, то нажав комбинацию Ctrl+C можно пропустить использование текущего модуля, выбрав соответствующий пункт в интерактивном меню.

Wapiti поддерживает передачу запросов через прокси-сервер с помощью ключа -p и аутентификацию на целевом сайте через параметр -a. Также можно указать тип аутентификации: Basiс, Digest, Kerberos и NTLM. Для последних двух может потребоваться установка дополнительных модулей. Кроме того, можно вставлять в запросы любые заголовки (в том числе произвольный User-Agent) и многое другое.

Для использования аутентификации можно использовать инструмент wapiti-getcookie. C его помощью мы формируем cookie, которые Wapiti будет использовать при сканировании. Формирование cookie выполняется с помощью команды:

В процессе работы в интерактивном режиме отвечаем на вопросы и указываем необходимую информацию типа: логин, пароль и прочее:

На выходе получаем файл в формате JSON. Другой вариант — добавить всю необходимую информацию через параметр -d:

Результат будет аналогичный:

При рассмотрении основного функционала сканера, конечным запросом для проведения тестирования веб-приложения в нашем случае стал:

где среди прочих параметров:

-f и -o — формат и путь для сохранения отчета;

-m — подключение всех модулей — не рекомендуется, т.к. будет сказываться на времени тестирования и размере отчета;

—color — подсвечивать найденные уязвимости в зависимости от их критичности по версии самого Wapiti;

-c — использование файла с cookie, сгенерированного с помощью wapiti-getcookie;

—scope — выбор цели для атаки. Выбрав вариант folder будет сканироваться и атаковаться каждый URL, начиная с базового. Базовый URL должен иметь косую черту (без имени файла);

—flush-session — позволяет проводить повторное сканирование, при котором не будут учитываться предыдущие результаты;

-A — собственный User-Agent;

-p — адрес прокси-сервера, если необходим.

Немного об отчете

Результат сканирования представлен в виде подробного отчета по всем найденным уязвимостями в формате HTML-страницы, в понятном и удобном для восприятия виде. В отчете будут указаны категории и число найденных уязвимостей, их описание, запросы, команды для curl и советы о том, как их закрыть. Для удобства навигации в названия категорий будет добавляться ссылка, кликнув по которой можно перейти к ней:

Существенный минус отчета — отсутствие как таковой карты веб-приложения, без которой не будет понятно, все ли адреса и параметры были проанализированы. Также есть вероятность ложных срабатываний. В нашем случае в отчете фигурируют «файлы бэкапов» и «потенциально опасные файлы». Их количество не соответствует действительности, так как подобных файлов на сервере не было:

Возможно, некорректно работающие модули исправят со временем. Также недостатком отчета можно назвать отсутствие окраски найденных уязвимостей (в зависимости от их критичности), или хотя бы их разделения по категориям. Единственное, как мы можем косвенно понять о критичности найденной уязвимости — это применять параметр —color при сканировании и тогда найденные уязвимости будут окрашиваться различными цветами:

Но в самом отчете подобная окраска не предусмотрена.

Уязвимости

Cканер частично справился с поиском SQLi. При поиске SQL-уязвимостей на страницах, где не требуется аутентификация, никаких проблем не возникает:

С заданной задачей сканер отлично справился и нашел все подготовленные уязвимости:

LFI/RFI

Сканер нашел все заложенные уязвимости:

В целом, несмотря на ложные срабатывания и пропуски уязвимостей, Wapiti, как бесплатный инструмент, показывает довольно неплохие результаты работы. В любом случае стоит признать, что сканер довольно мощный, гибкий и многофункциональный, а главное — бесплатный, поэтому имеет право на использование, помогая администраторам и разработчикам получать базовую информацию о состоянии защищенности веб-приложения.

Как узнать, есть ли на сайте уязвимости

У многих предпринимателей есть свои интернет-проекты, для большинства из которых создаются отдельные сайты. Однако далеко не все владельцы сайтов всерьез задумываются о кибербезопасности. Данный материал будет полезен людям, которые хотят выявить все уязвимые места и свести к минимуму риск взлома собственного сайта.

Поиск уязвимостей на сайте – зачем это нужно?

Сайт – это одна из составляющих любого интернет-проекта. Сайт необходим для поддержания продаж и репутации компании или отдельного человека. Но у владельцев веб-сайтов далеко не всегда хватает знаний, средств или и того и другого для обеспечения должного уровня безопасности.

Если на сайте есть уязвимость, специализированный бот без особых проблем ее найдет и установит в слабое место вирусный файл, который будет делать свои дела в удаленном режиме. Подобные вирусы называются шеллами. Кроме того, хакеры без особых проблем смогут взломать уязвимый сайт и украсть конфиденциальные данные.

Если вовремя не нейтрализовать имеющиеся уязвимости, поисковые системы добавят веб-сайту негативную отметку «Возможно, данный сайт был взломан. Его посещение небезопасно». Из-за наличия данной отметки сайт опустится на самое дно поисковой выдачи. Кроме того, уязвимости на сайте могут привести к:

На восстановление сайта владельцу понадобятся недели или даже месяцы. В запущенных случаях сайты и вовсе не подлежат восстановлению, а это чревато существенным количеством потраченных денег и запятнанной репутацией.

Чтобы этого не случилось, необходимо в первую очередь думать не об устранении уязвимостей, а о предотвращении их появления на сайте. Для этого необходимо регулярно осуществлять поиск потенциальных уязвимостей на сайте. Далее будут рассмотрены способы, позволяющие провести подобную процедуру.

Поиск уязвимостей на сайте – как это можно сделать?

Если бы не было специализированных сервисов, владельцам сайтов приходилось бы вычитывать тысячи строк программного кода, и проверять файлы конфигурации с целью поиска возможных ошибок. Благо этот процесс можно автоматизировать. Существуют различные утилиты и сервисы, которые позволяют осуществить проверку веб-страниц на наличие уязвимостей буквально за несколько минут.

Специализированные программы помогают найти слабые места сайта на различных стадиях его развития и существования. Стоит отметить, что подобные программы используются как владельцами сайтов, так и хакерами. Одни хотят обезопасить свой веб-сайт, а другие – найти «дыру» и запустить туда вирус.

О сервисе Spyse

Spyse – это один из наиболее популярных специализированных онлайн-сервисов, который помогает найти уязвимости на сайте. С его помощью можно собирать информацию о различных веб-сайтах, хранить ее, использовать расширенный поиск и не только. Данный сервис будет особенно полезен системным администраторам и владельцам сайтов.

О сервисе Spyse – преимущества, недостатки, особенности, возможности

Одной из главных особенностей этого онлайн-сервиса является его база данных, которая использует более 50 серверов. На этих серверах хранится порядка семи миллиардов разнообразных документов, получить доступ к которым, можно буквально за несколько секунд. База данных это онлайн-сервиса регулярно обновляются.

К недостаткам данного сервиса стоит отнести лишь высокую стоимость профессиональной версии, а также отсутствие русскоязычной версии пользовательского интерфейса. Конечно, можно обойтись и стандартным пакетом услуг, но за дополнительные возможности онлайн-сервиса Spyse придется доплачивать.

Отдельно стоит отметить возможность расширенного поиска. Данная функция была создана для обработки технической информации. При расширенном поиске можно использовать до пяти различных поисковых параметров в одном запросе, что весьма существенно экономит время.

О сервисе Spyse – примеры использования

Чтобы узнать, есть ли на вашем сайте или на интересующей вас веб-странице уязвимости, для начала необходимо войти на официальный сайт сервиса. Чтобы в дальнейшем видеть всю информацию о сайте, нужно зарегистрироваться. Для этого нажмите на кнопку «Sign Up», расположенную справа вверху, введите действующий адрес электронной почты и придумайте пароль.

После регистрации перед вами появится поисковая строка, в которую можно будет ввести название домена, IP-адрес, AS, CIDR, SSL-сертификат, название организации и так далее. Для примера введем в предоставленное поле домен «ru.wikipedia.org».

После нажатия на кнопку поиска на экране появится все информация об указанном домене. В левой части указан рейтинг безопасности сайта – Spyse Scoring. В данном случае значение равно 100, что говорит об отсутствии каких-либо уязвимостей.

Здесь же можно увидеть IP-адрес домена, узнать название организации и геолокацию. Ниже можно найти все ссылки, имеющиеся на сайте, а также список доменов с аналогичными IP-адресами, MX и NS-серверами.

Если на проверяемом сайте будут обнаружены уязвимости, оценка безопасности будет меньше 100 баллов. В любом подобном случае на странице с результатами проверки появится блок под названием «CVE», в котором можно будет увидеть имеющиеся недочеты с их подробным описанием.

Советы и выводы

Если не уделять должного внимания безопасности сайта, это может обернуться массой проблем: от падения продаж до судебных разбирательств. Чтобы потом не разгребать проблемы, необходимо заранее предотвратить попадание на сайт вируса путем поиска имеющихся уязвимостей. Лучше всего с этим справится специализированный онлайн-сервис Spyse, который буквально за пару минут просканирует сайт и выдаст оценку его безопасности.

Пожалуйста, оставьте свои комментарии по текущей теме статьи. Мы крайне благодарны вам за ваши комментарии, лайки, дизлайки, отклики, подписки!

Как подойти к анализу сайта с точки зрения взломщика и выявить уязвимости?

Пошаговая инструкция по выявлению недочетов в системе безопасности веб-приложений с помощью Detectify для поиска уязвимостей.

97% проверенных TrustWave приложений уязвимы перед тем или иным видом угрозы.

Если уязвимость веб-приложения вовремя не устранить, она может нанести ущерб репутации и финансовому положению компании.

Горькая правда заключается в том, что основную часть времени большинство сайтов находится в уязвимом положении. Интересный отчет предоставила White Hat Security, указав среднее число дней, которое уходит на устранение уязвимости в зависимости от отрасли.

Как гарантировать, что известные и неизвестные уязвимости веб-приложений будут выявлены?

Существует множество облачных инструментов для проверки. В этой статье пойдет речь об одной из перспективных SaaS-платформ – Detectify.

Detectify включается в процесс разработки, что позволяет выявить угрозы безопасности на ранней стадии разработки (в отладочной/непроизводственной среде) и устранить их до запуска приложения.

Интеграция в процесс разработки — лишь одно из многих полезных свойств системы, но обязательным в случае отсутствия отладочной среды оно не является.

В Detectify использует автоматический сборщик информации о вашем сайте, оптимизируя тесты исходя из применяемых в веб-приложении технологий.

После проверки ваш сайт проверяется на наличие более 500 видов угроз, в том числе из списка OWASP Топ-10 с созданием отчета о каждой найденной уязвимости.

Особенности Detectify

Среди прочих внимания заслуживают:

Создание отчетов. Результаты проверки можно экспортировать в виде краткого или полного отчета. Возможно выгрузить результаты в PDF, JSON или Trello. Также доступен просмотр только по списку OWASP Топ-10. Такой отчет вас выручит, если вы собираетесь устранять только угрозы из этого списка.

Интеграция. Использование Detectify API позволяет взаимодействовать с вашими приложениями или следующими:

Настройка тестов под свои требования. Каждое приложение уникально. При необходимости можно использовать подходящие вам cookie, клиентские приложения, заголовки, изменить характер проверки, провести ее для разных устройств.

Постоянные обновления системы безопасности. Этот инструмент регулярно обновляется, чтобы убедиться, что все новейшие угрозы охвачены и проверяются. Например, как раз на прошлой неделе появилось более 10 видов проверок.

CMS Security. Если вы ведете блог, администрируете информационный ресурс или интернет-магазин, скорее всего вы пользуетесь CMS, например WordPress, Joomla, Drupal или Magento. К счастью, и для них доступна проверка безопасности.

Detectify осуществляет детальную проверку CMS, чтобы удостовериться, что ваш сайт не подвергается потенциальным угрозам, исходящим от них.

Проверка защищенной страницы. Просмотр страниц с необходимостью авторизации.

Начало работы с Detectify

Бесплатная пробная версия Detectify действует 14 дней (данные кредитной карты не требуются). Далее для примера я создам учетную запись и проверю свой сайт на безопасность.

Существует два способа добавления задачи (URL).

Вот и все: вы добавили URL в Detectify и теперь, когда пожелаете, сможете запустить проверку или настроить регулярную ежедневную, еженедельную или ежемесячную проверку.

Запуск проверки безопасности

Начнется процесс проверки, который состоит из семи этапов, прогресс каждого из которых будет отображаться:

Полная проверка займет некоторое время (примерно 3-4 часа в зависимости от размера сайта). Браузер можно закрыть — по завершению проверки вы получите уведомление по электронной почте.

На проверку Geek Flare ушло около 3,5 часов. Вот, что получилось:

Для просмотра отчета можно пройти по ссылке из письма или зайти в панель инструментов.

Изучение отчета Detectify

Владельцев сайта и ответственных за безопасность в первую очередь интересуют именно отчеты. Это чрезвычайно важная функция, ведь вам придется устранить неполадки, которые вы увидите.

Когда вы зайдете в панель инструментов, вы увидите список ваших сайтов.

Можно просмотреть дату и время последней проверки, результаты и общий балл.

А теперь давайте рассмотрим подробный отчет. В панели инструментов нажмите на веб-сайт, и вы перейдете к странице просмотра результатов.

Есть два варианта просмотра оценки уровня угрозы. Результаты можно либо просмотреть в режиме онлайн, либо экспортировать в формате PDF.

Я выгрузил PDF-отчет, объем которого составил 351 страницу. Вот это подробно!

Ниже пример отображения отчета на сайте. Получить подробную информацию можно нажав на каждый из разделов.

Каждый элемент отчета сопровождается четким пояснением и рекомендацией. Для специалиста по безопасности информации должно быть достаточно для устранения угроз.

Отчет по угрозам из списка OWASP Топ-10. Если вас интересуют угрозы исключительно из списка OWASP Топ-10, то вы можете просмотреть результаты по ним отдельно в разделе «Reports» (отчеты) в панели навигации, расположенной слева.

Изучите отчет и определитесь, какие угрозы нужно устранить. После решения проблем из отчета можно повторно провести тест и проверить результаты.

Изучение настроек Detectify

Исходя их ваших потребностей можно использовать множество разных полезных настроек.

В разделе Settings выберите basic (базовые настройки).

Ограничение количества запросов. Если вы хотите ограничить число запросов в секунду, осуществляемых Detectify на вашем сайте, выберите здесь соответствующие настройки. По умолчанию эта функция отключена.

Поддомен. Систему можно настроить таким образом, чтобы Detectify не проверял поддомены. По умолчанию функция включена.

Настроить регулярную проверку. Внесите изменения в расписание, чтобы проверка безопасности проходила ежедневно, еженедельно или ежемесячно. По умолчанию проверка проходит еженедельно.

В разделе Settings выберите Advanced (расширенные настройки).

Настройка cookie и заголовков. Выберите cookie и заголовки для проведения проверки.

Проверка с мобильных устройств. Проверку запустить можно с различных клиентских приложений. Это выручит желающих провести проверку в качестве пользователя мобильного устройства, с собственного клиента и т.д.

Отключить определенный вид проверки. А вдруг проверять на наличие определенных угроз вы не хотите? В этом разделе такие проверки можно отключить.

Теперь ваша очередь.

Если вы действительно хотите понять, как видит уязвимости хакер, то попробуйте Detectify. Попробуйте бесплатную пробную версию и изучите все функции.