Как определить, что сервер Linux интегрирован с Active Directory (AD)?

Аутентификация с использованием единого входа (SSO) реализована в большинстве организаций благодаря множественному доступу к приложениям.

Это позволяет пользователю войти в систему с одним идентификатором и паролем для всех приложений, которые доступны в организации.

Он использует централизованную систему аутентификации для всех приложений.

Некоторое время назад мы написали статью о том, как интегрировать систему Linux с AD.

Сегодня мы покажем вам, как проверить, что система Linux интегрирована с AD несколькими способами.

Это может быть сделано четырьмя способами, и мы объясним один за другим.

Как определить, что сервер Linux интегрирован с AD с помощью команды PS?

Команда ps отображает информацию о выборке активных процессов.

Чтобы интегрировать сервер Linux с AD, нам нужно использовать либо winbind, либо sssd, либо службу ldap.

Итак, используйте команду ps для фильтрации этих сервисов.

Если вы обнаружили, что какая-либо из этих служб работает в системе, мы можем решить, что система в настоящее время интегрируется с AD, используя службу «winbind», «sssd» или «ldap».

Вы можете получить вывод, аналогичный приведенному ниже, если система интегрирована с AD с использованием службы SSSD.

Вы можете получить вывод, похожий на приведенный ниже, если система интегрирована с AD с использованием службы winbind.

Как определить, что сервер Linux интегрирован с AD с помощью команды id?

Она печатает информацию для данного имени пользователя или текущего пользователя.

Она отображает UID, GUID, имя пользователя, имя первичной группы и имя вторичной группы и т. д.

Если система Linux интегрирована с AD, вы можете получить вывод, как показано ниже.

GID ясно показывает, что пользователь исходит от AD “domain users”

Как определить, что сервер Linux интегрирован с AD с помощью файла nsswitch.conf?

Вы можете получить вывод, аналогичный приведенному ниже, если система интегрирована с AD с использованием службы SSSD.

Вы можете получить вывод, похожий на приведенный ниже, если система интегрирована с AD с использованием службы winbind.

Вы можете получить вывод, аналогичный приведенному ниже, если система интегрирована с AD с использованием службы ldap.

Как определить, что сервер Linux интегрирован с AD с помощью файла system-auth?

Это общий файл конфигурации для сервисов PAMified.

PAM расшифровывается как Pluggable Authentication Module, который обеспечивает поддержку динамической аутентификации для приложений и сервисов в Linux.

Файл конфигурации system-auth предоставляет общий интерфейс для всех приложений и сервисных демонов, вызывающих библиотеку PAM.

Файл конфигурации system-auth включается почти во все отдельные файлы конфигурации службы с помощью директивы include.

Вы можете получить вывод, аналогичный приведенному ниже, если система интегрирована с AD с использованием службы SSSD.

Вы можете получить вывод, похожий на приведенный ниже, если система интегрирована с AD с использованием службы winbind.

Вы можете получить вывод, аналогичный приведенному ниже, если система интегрирована с AD с использованием службы ldap.

Как использовать команду whois в Linux

Поиск в Whois расскажет вам много информации о том, кто владеет интернет-доменом. В Linux вы можете запустить поиск whois из командной строки. Мы проведем вас через это.

Система Whois

Система whois представляет собой список записей, которые содержат сведения как о владельцах доменов, так и о владельцах. Интернет-корпорация по присвоению имен и номеров (ICANN) регулирует регистрацию доменного имени и право собственности, но список записей проводится многими компаниями, известными как реестры.

Любой может запросить список записей. Когда вы это сделаете, один из реестров обработает ваш запрос и отправит вам данные из соответствующей записи whois.

Прежде чем идти дальше, важно, чтобы вы ознакомились со следующими терминами:

Запись Whois содержит всю контактную информацию, связанную с лицом, компанией или другим лицом, зарегистрировавшим доменное имя. Некоторые регистрации содержат больше информации, чем другие, а некоторые реестры возвращают различное количество информации.

Типичная запись whois будет содержать следующую информацию:

Вы можете делать запросы whois в Интернете, но с помощью whoisкоманды Linux вы можете выполнять поиск прямо из командной строки. Это полезно, если вам нужно выполнить поиск с компьютера без графического интерфейса пользователя или если вы хотите сделать это из сценария оболочки.

Установка Whois

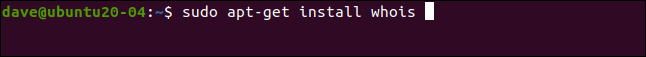

Команда whoisуже была установлена в Ubuntu 20.04. Если вам нужно установить его в вашей версии Ubuntu, вы можете сделать это с помощью следующей команды:

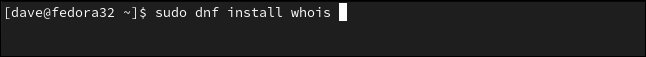

На Fedora используйте команду ниже:

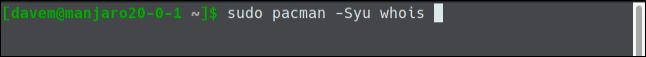

И, наконец, на Манджаро введите следующее:

Использование whois с доменным именем

Вы можете использовать whoisкоманду с доменными именами или Internet Protocol (IP) адреса. Для каждого из них возвращается немного другой набор информации.

Мы будем использовать доменное имя для нашего первого примера:

Ответ из реестра whois начинается со сводки, а затем повторяется с добавлением дополнительной информации. Ниже приведен пример с удаленными заявлениями о товарных знаках и условиями использования:

Это достаточно понятно. Мы видим различные сведения о регистраторе и реестре, в том числе контактные данные, даты регистрации и т. Д. В списке есть несколько записей, которые вы можете не распознать.

Управление по присвоению номеров в Интернете (IANA) контролирует и координирует такие вещи, как зоны системы доменных имен верхнего уровня, системы адресации по протоколу IP и список реестров. Этот реестр имеет номер 299, который указан в списке как «IANA ID: 299.»

Строки «Статус домена» показывают состояние, в котором находится домен, и он может быть в нескольких одновременно. Состояния определены в расширяемом протоколе обеспечения. Некоторые из них встречаются редко, а другие ограничены определенными ситуациями, такими как правовые споры.

Следующие государства прикреплены к этой регистрации:

Последние три обычно активируются по запросу владельца регистрации или в случае судебного разбирательства. В этом случае CNN, вероятно, потребовал, чтобы они были принудительно «заблокированы» доменом компании.

Более длинная часть ответа показана ниже:

Это дает нам более или менее ту же информацию, что и резюме, с дополнительными разделами о регистранте и его контактных данных для административных и технических целей.

Имя регистранта называется «Менеджер доменных имен». Иногда за определенную плату компании предпочитают, чтобы их регистратор регистрировал домен от своего имени под общим именем, которое регистратор поддерживает для этой цели. Это, кажется, имеет место здесь. Однако, поскольку адрес регистранта — «1 Центр CCN», очевидно, кто является регистрантом.

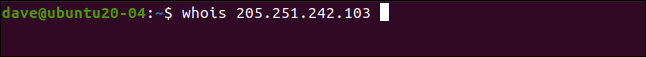

Использование whois с IP-адресом

Использовать whoisс IP-адресом так же просто, как использовать его с доменным именем. Просто укажите IP-адрес после whois, вот так:

Это результат, возвращаемый whois:

Первый раздел содержит информацию об организации, которой принадлежит искомый IP-адрес (в данном случае один из многих, принадлежащих Amazon). Мы также получили некоторые идентификаторы, используемые для внутренней идентификации Amazon.com, Inc. в реестре.

Второй раздел содержит адрес и имя владельца регистрации, Amazon.com, Inc. Веб-адрес в поле «Ref:» содержит эту информацию в формате JavaScript Object Notation (JSON).

Другие разделы содержат контактную информацию, которая позволяет сообщать о проблемах, связанных со злоупотреблениями, работой сети, маршрутизацией трафика и т. Д.

Использование whois в скрипте

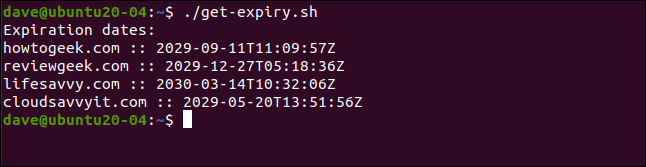

Чтобы использовать whois в скрипте, давайте предположим, что у нас есть набор доменов, для которых нам нужно проверить даты истечения срока действия. Мы можем сделать это с помощью небольшого сценария оболочки.

Введите это в редактор и сохраните как «get-expiry.sh»:

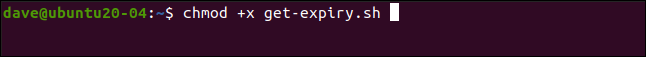

Установите для сценария разрешения на выполнение с помощью chmodкоманды, как показано ниже:

Запустите скрипт, назвав его по имени:

Удобство и автоматизация

Да, вы также можете выполнять поиск в Интернете. Однако наличие whoisкоманды в окне терминала и сценариях обеспечивает удобство, гибкость и дает возможность автоматизировать некоторые из ваших рабочих нагрузок.

Команда dig в Linux

Команда dig (domain information groper) — многофункциональный инструмент для опроса DNS-серверов. Она позволяет получить больше информации о конкретном домене, для того чтобы, например, узнать используемые им IP-адреса.

Этот инструмент может оказаться полезным сетевым администраторам для выявления неисправностей DNS. Аналоги чаще всего предлагают меньше функций и возможностей, чем может предоставить утилита командной строки dig. В этой статье мы рассмотрим что из себя представляет команда dig Linux, а также как ею пользоваться.

Синтаксис команды dig

Использовать команду dig несложно. Достаточно ввести название сервера, имя домена и передать команде подходящие опции:

$ dig @сервер доменное.имя тип записи флаги

Опции и флаги dig

Во время работы утилиты dig могут использоваться следующие флаги:

Вместе с dig можно применять следующие опции:

Здесь указаны лишь некоторые флаги и опции. Если необходимо узнать больше, используйте команду:

Примеры использования dig

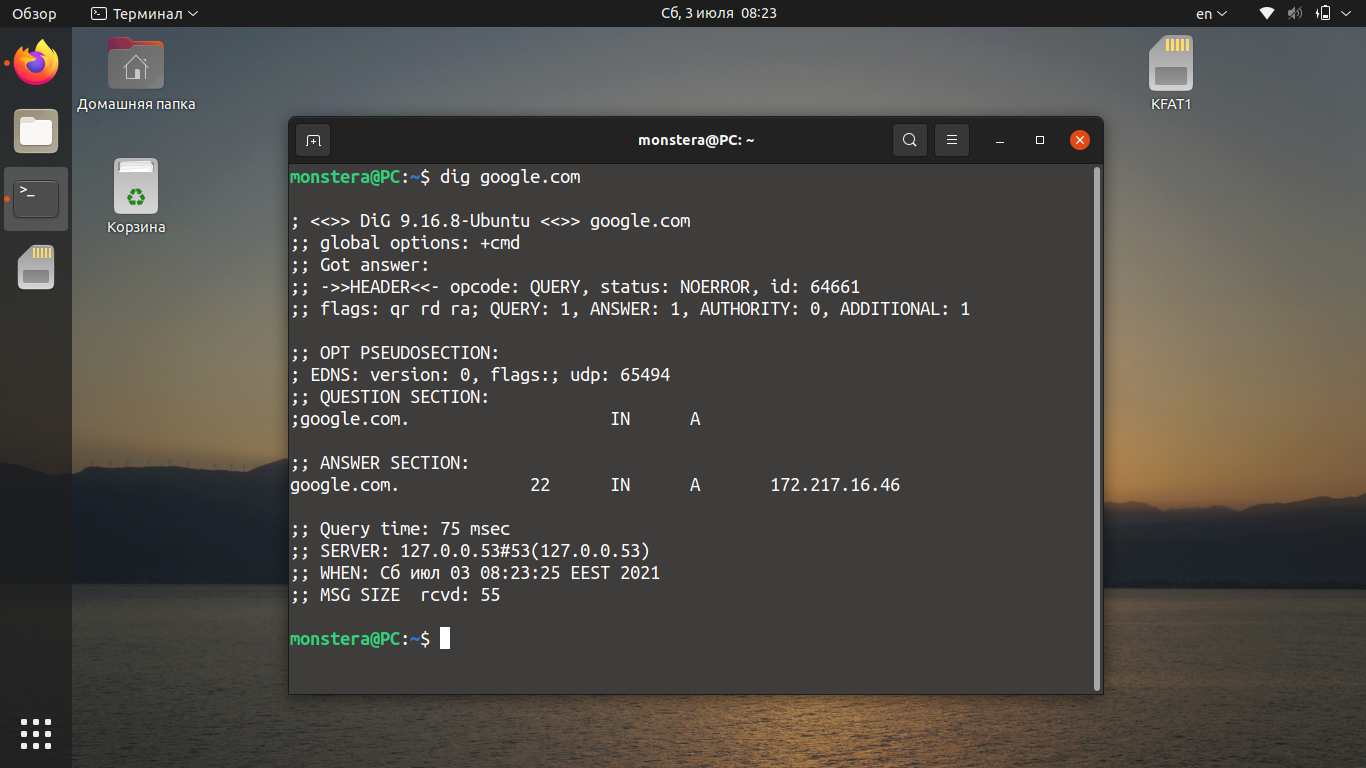

1. Получение информации о домене

Для того чтобы получить информацию о домене необходимо передать имя домена команде. Например, для google.com:

Рассмотрим каждую секцию вывода подробнее:

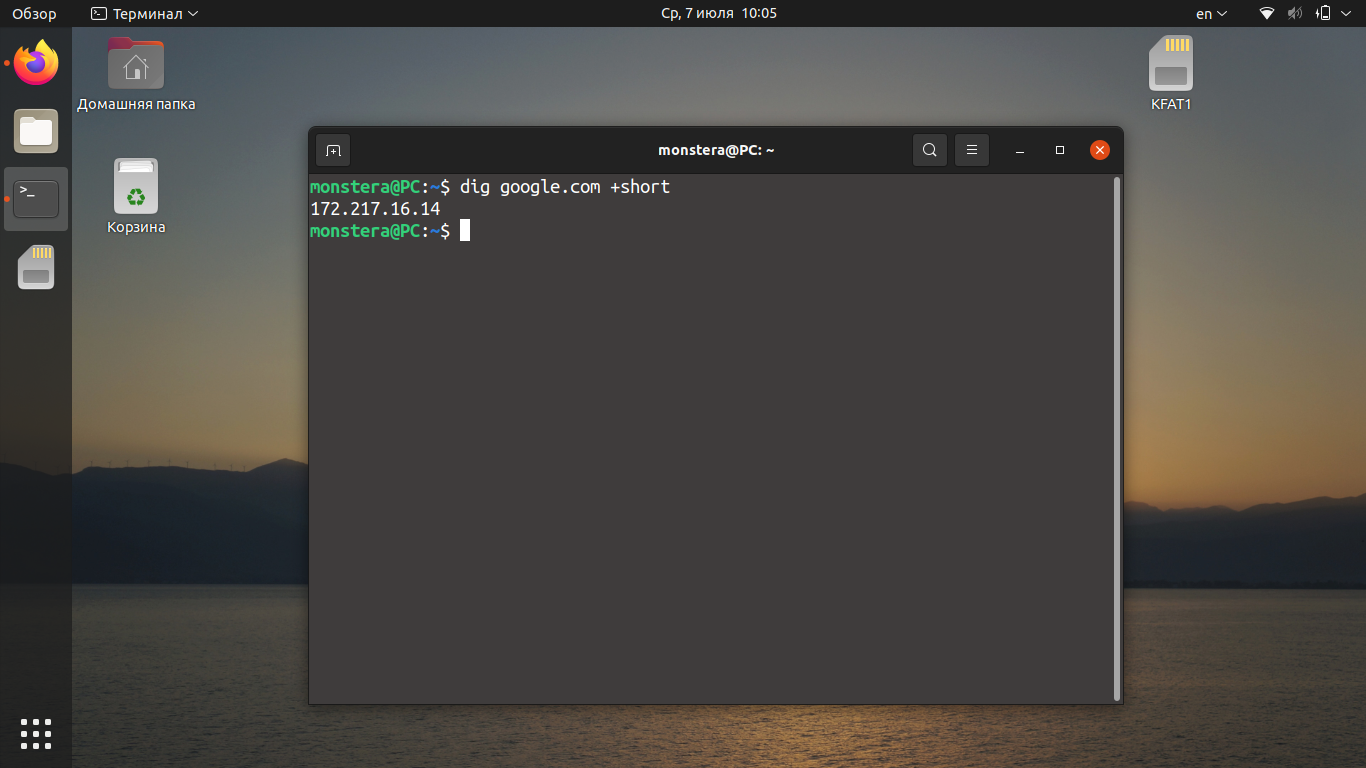

По умолчанию утилита выводит много лишней информации. Для получения только основных данных используйте запрос с флагом +short. Например:

dig google.com +short

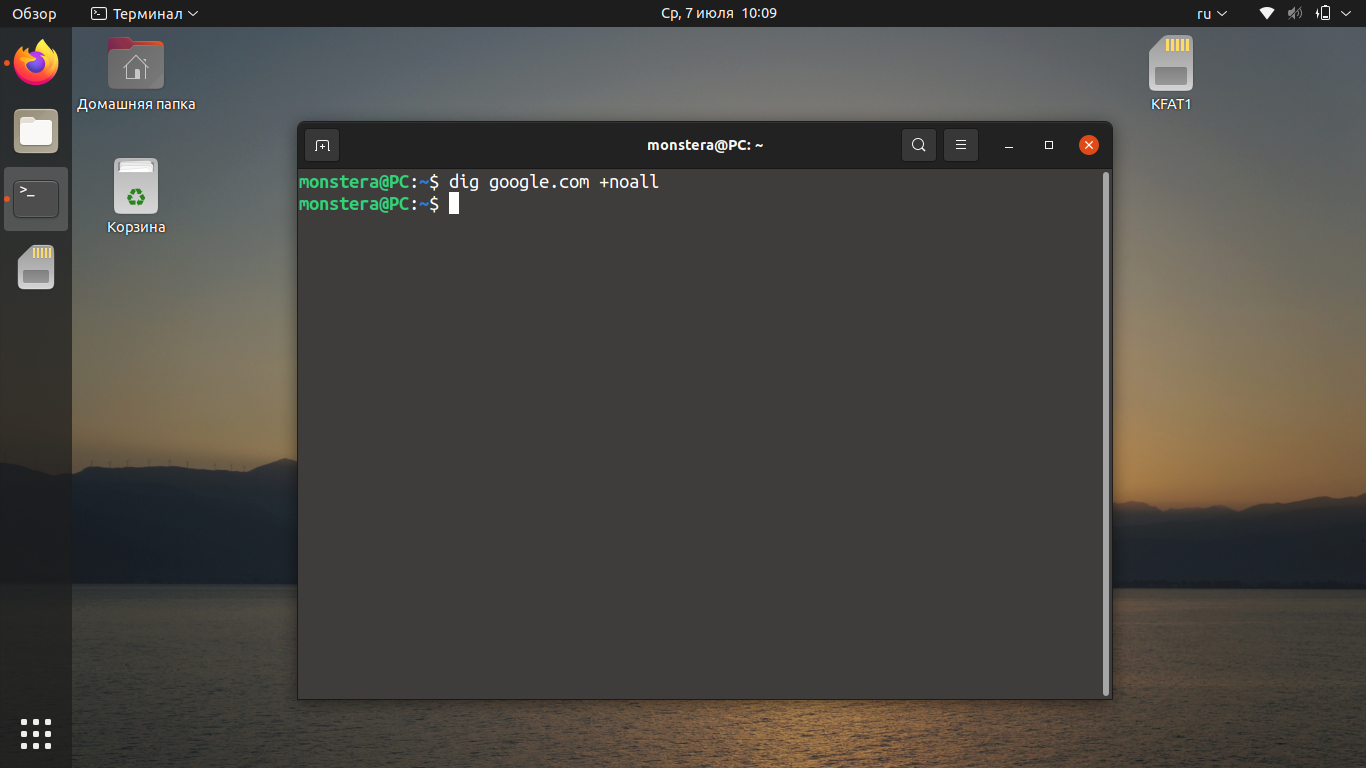

Если использовать команду dig вместе с +noall, вы ничего не увидите, поскольку этот флаг отключает вывод всех секций.

dig google.com +noall

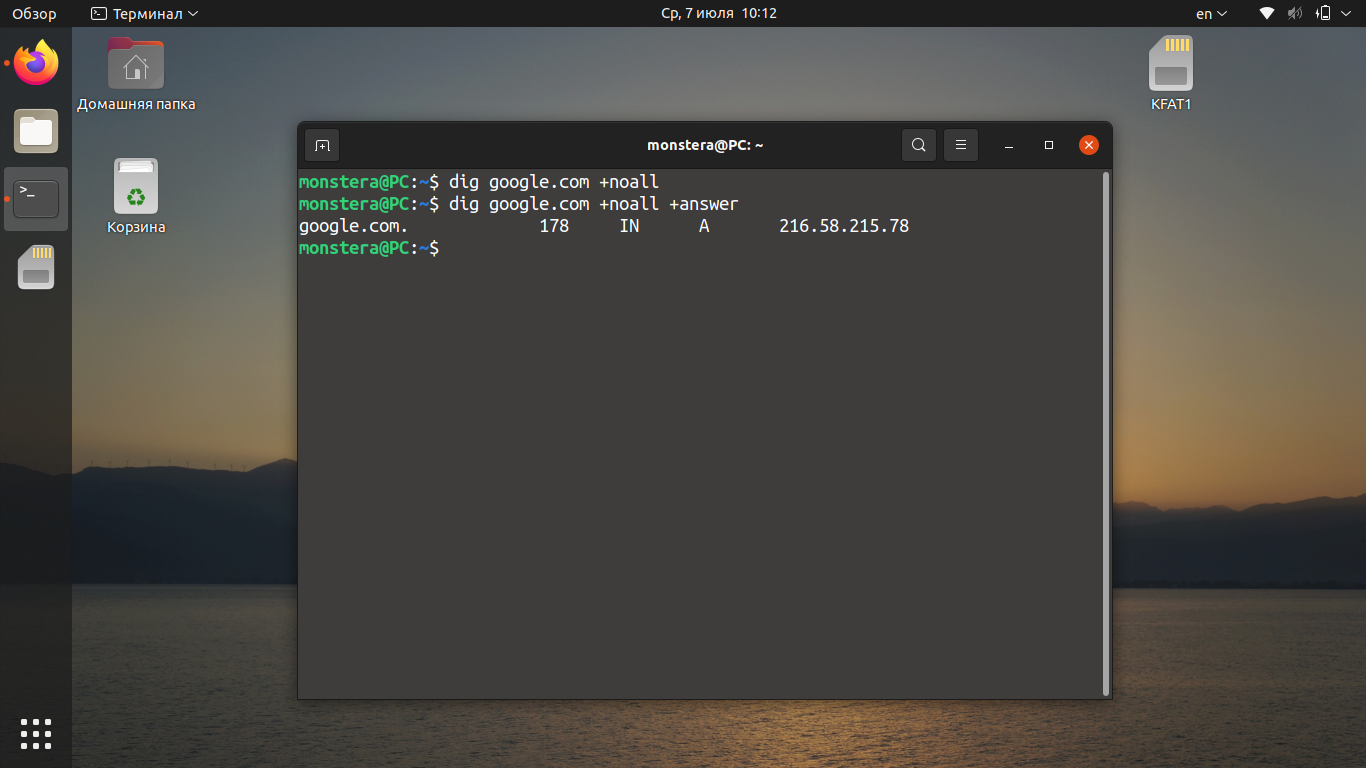

Если вместе с флагом +noall использовать флаг +answer, dig выведет только ту информацию, которая есть в секции ANSWER (IP-адрес, тип записи и пр.).

dig доменное.имя +noall +answer

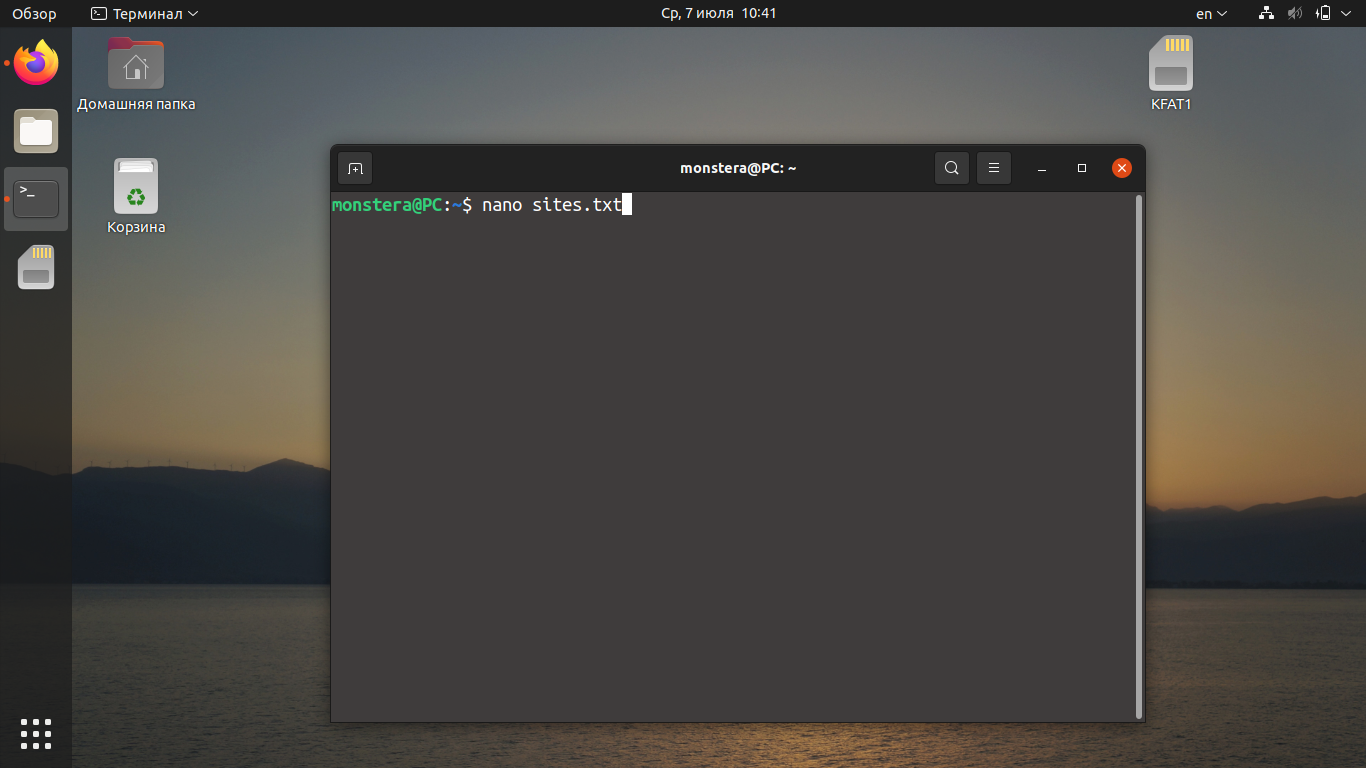

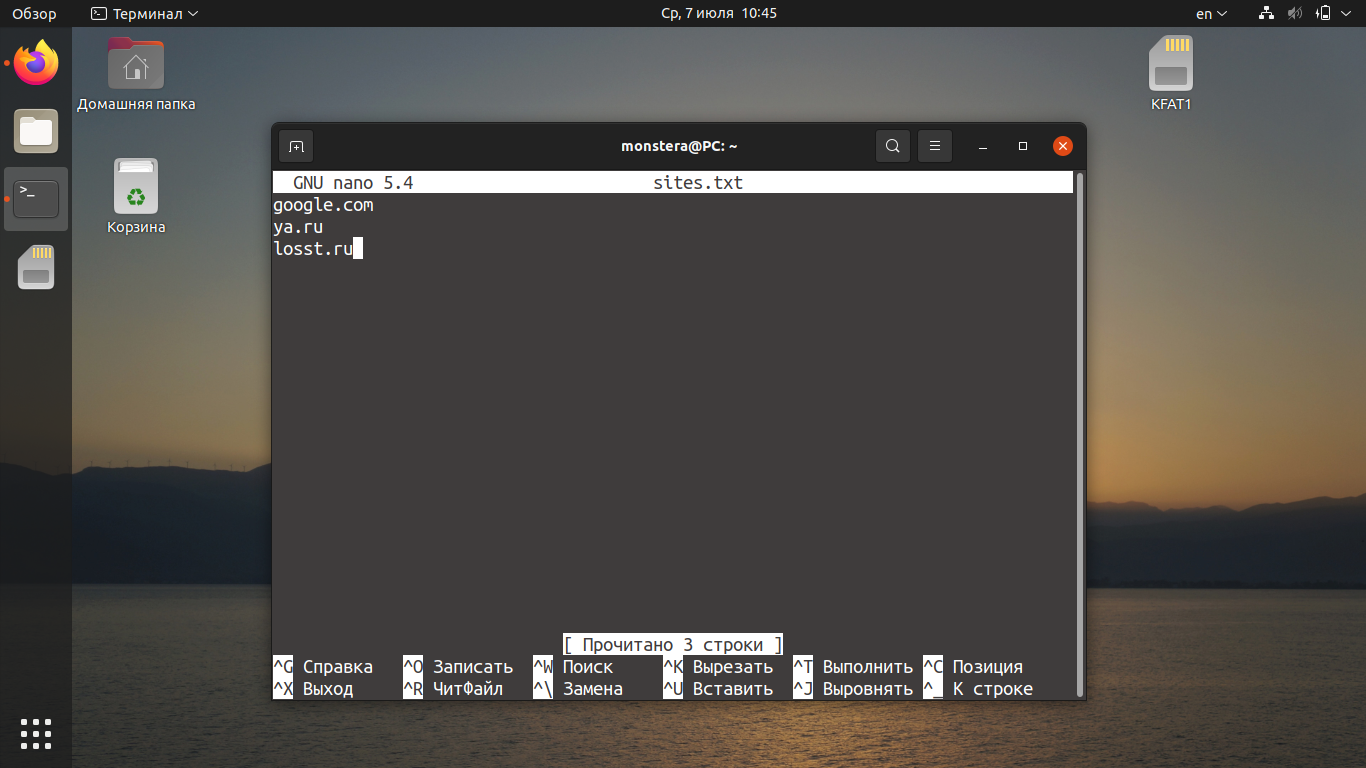

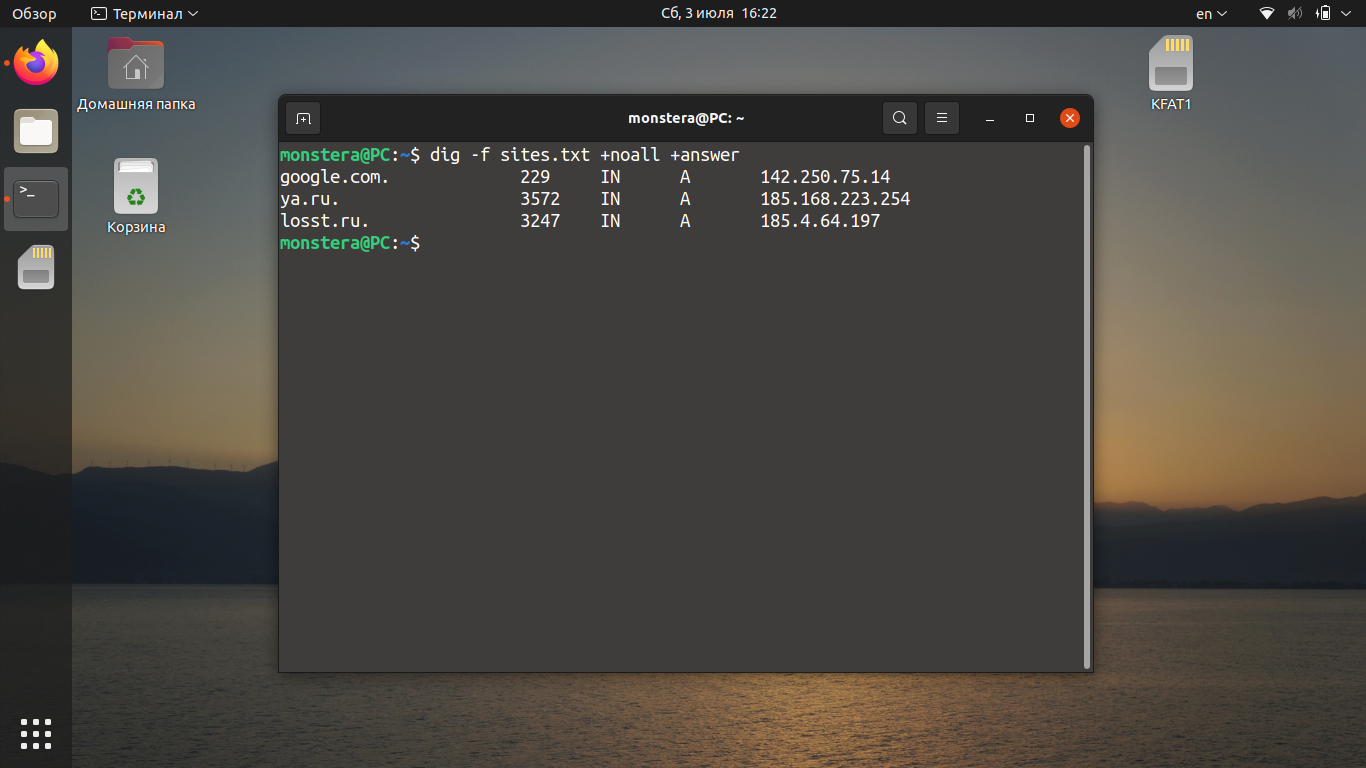

Для создания комбинированного запроса можно использовать текстовый файл со списком сайтов, например, sites.txt. Чтобы создать текстовый документ с таким именем, введите следующую команду в терминале:

В файл необходимо добавить список доменов, для которых необходимо получить данные, например:

google.com

ya.ru

losst.ru

Для того чтобы получить информацию о перечисленных в файле sites.txt доменах, используйте команду:

2. Получение определённой записи

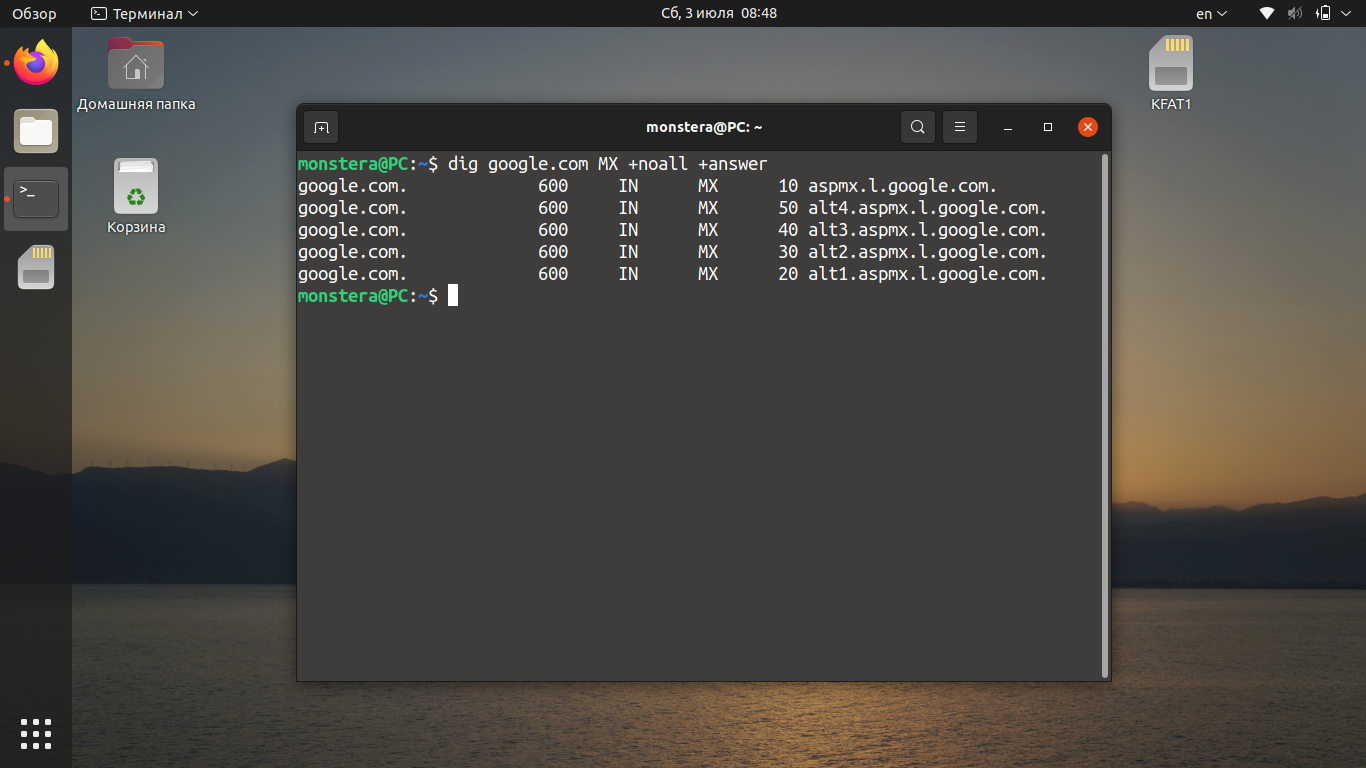

Согласно синтаксису команды dig linux, тип записи указывается после доменного имени. Для того чтобы получить MX-запись домена google.com, используйте команду:

dig google.com MX +noall +answer

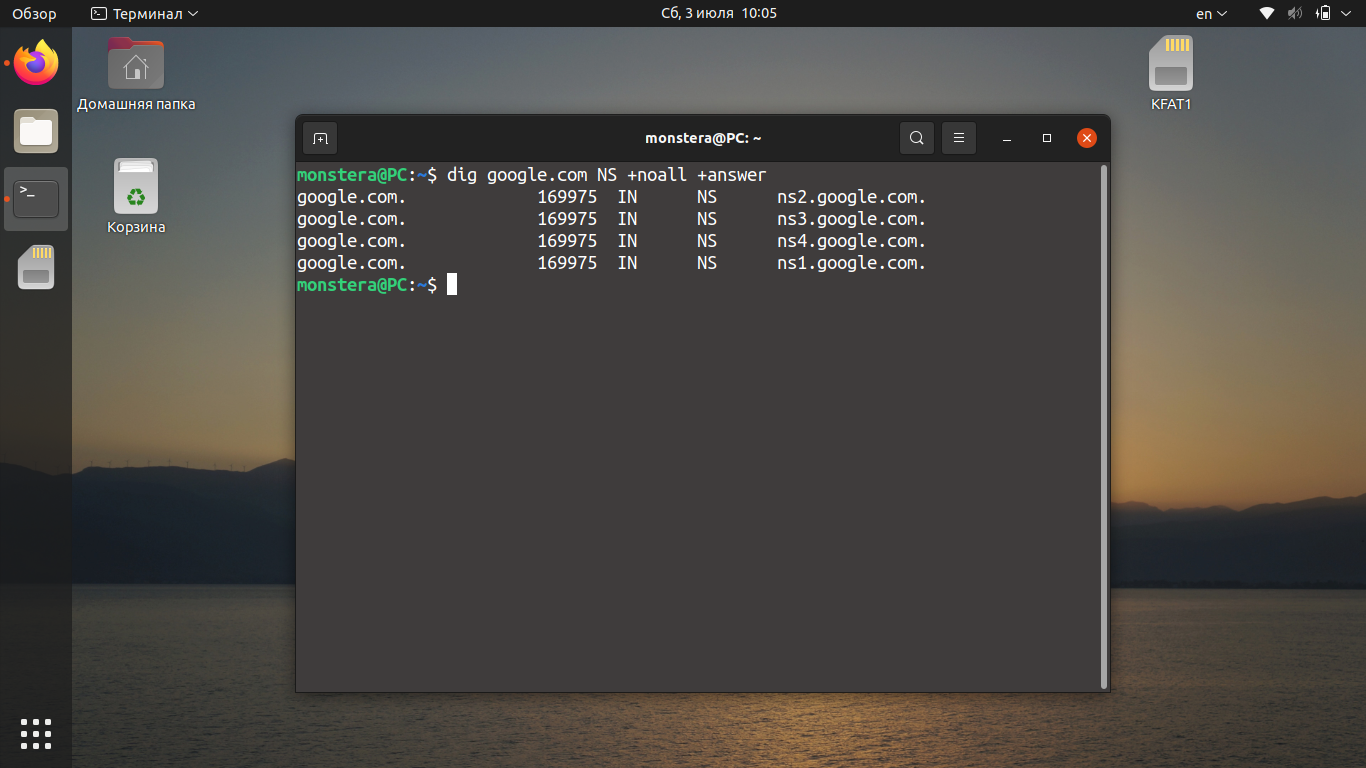

Чтобы получить NS-запись для домена, введите в терминале такую команду:

dig google.com NS +noall +answer

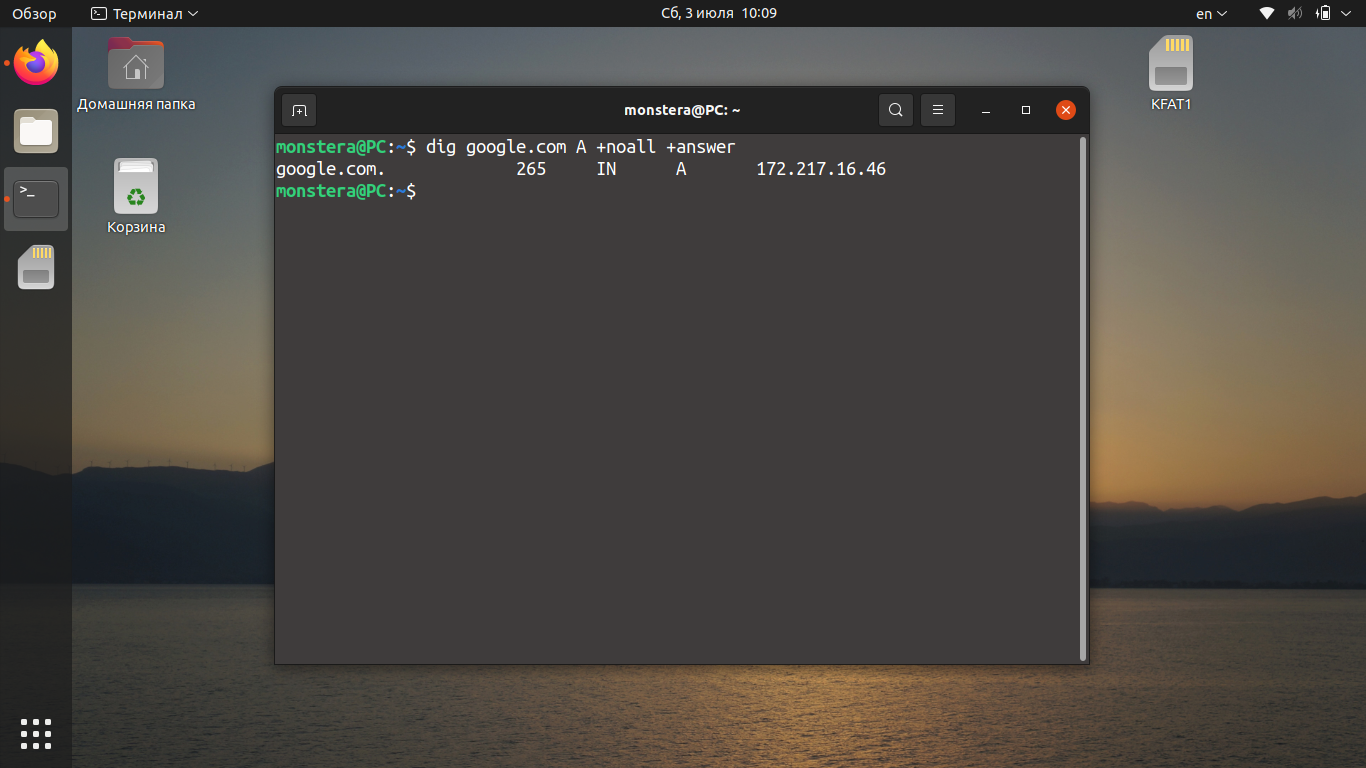

Запрос записи A происходит по умолчанию. Однако мы можем прописать этот запрос отдельно, чтобы обеспечить её вывод без дополнительной информации:

dig google.com A +noall +answer

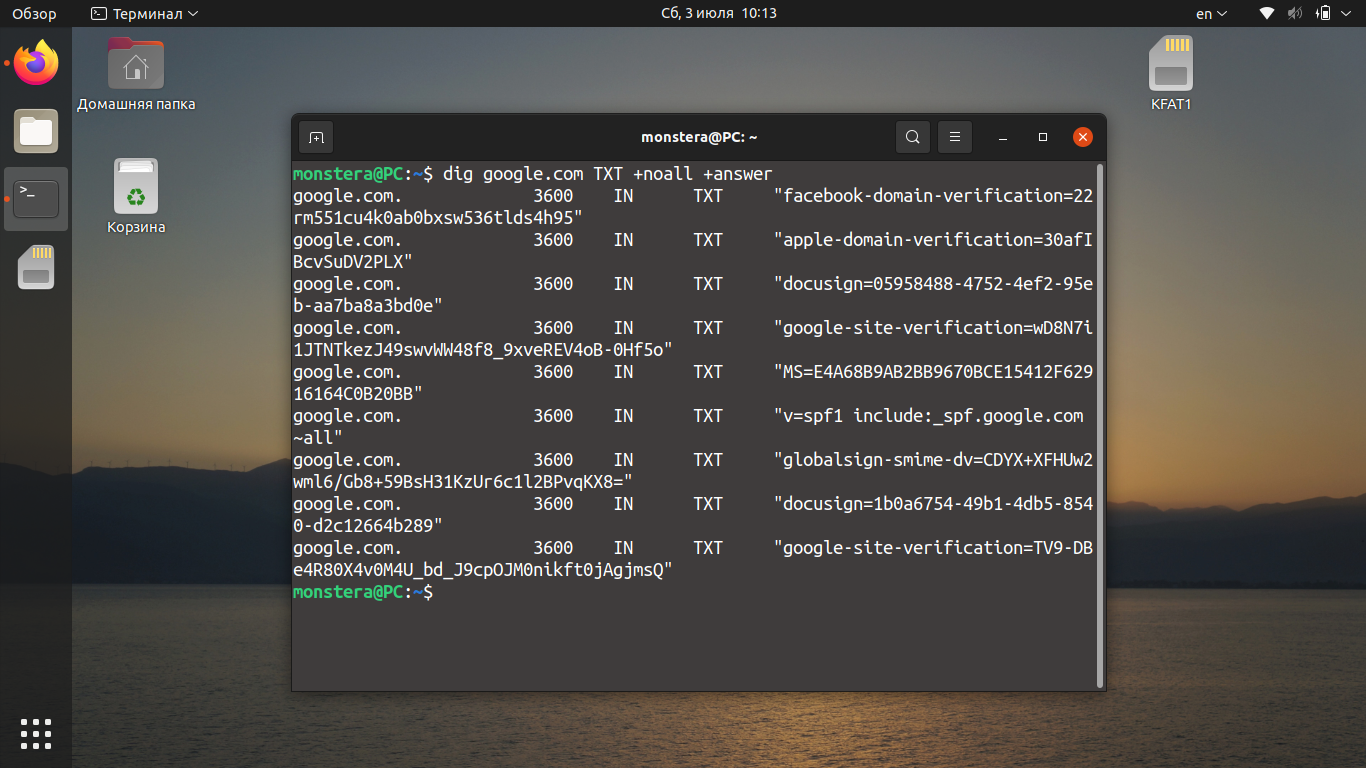

Для вывода записи TXT аналогичным образом используйте команду вида:

dig google.com TXT +noall +answer

Для просмотра всех типов записей одновременно используйте запрос вида:

dig google.com ANY +noall +answer

3. Использование определённого DNS-сервера

Если DNS-сервер не был указан, как это было показано в предыдущих примерах, утилита dig linux будет по очереди пробовать все серверы из файла /etc/resolv.conf. Если же и там ничего нет, dig отправит запрос на localhost.

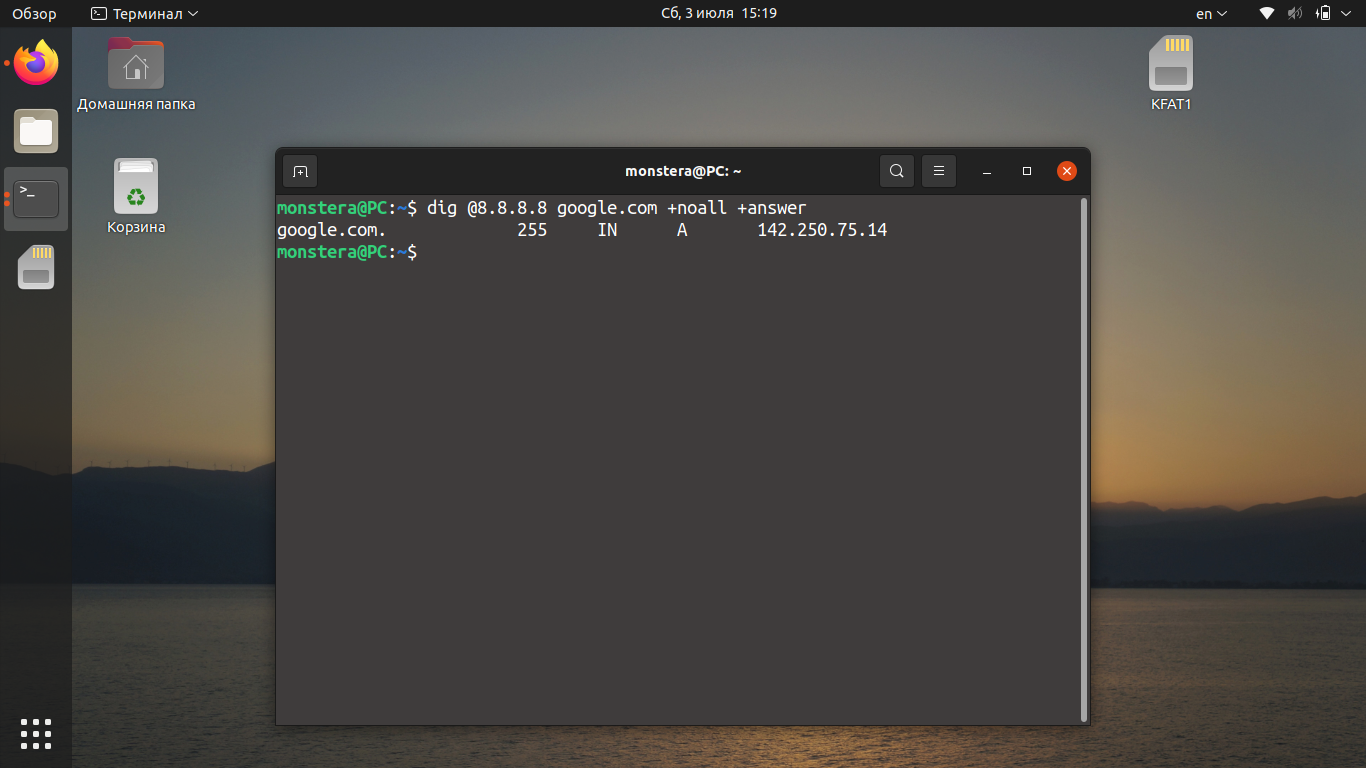

Указывать DNS-серверы можно в формате IPv4 или IPv6. Это не имеет значения и не повлияет на вывод dig. Отправим запрос на публичный DNS-сервер Google. Его IP-адрес: 8.8.8.8. В этом случае запрос в dig будет выглядеть следующим образом:

dig @8.8.8.8 google.com +noall +answer

Как видно, для домена google.com используется IP-адрес: 142.250.75.14.

4. Получение домена по IP

Для того чтобы узнать имя домена с помощью команды dig по IP, используйте опцию -x. Например, для того, чтобы узнать домен, привязанный к IP адресу 87.250.250.242 выполните такую команду:

Как видите, это IP адрес яндекса. Правда такой способ получения доменов работает не всегда. Если к IP привязано несколько доменов программа может вывести только первый. Для того чтобы сократить вывод и оставить только нужную нам информацию, можно ввести запрос следующим образом:

Команда отображает информацию о том, что это google.com. Как видите команда dig Linux способна на многое.

Выводы

В этой небольшой статье мы рассмотрели, как можно использовать dig для опроса DNS-серверов. Несмотря на то что команда достаточно простая, она позволяет получить много полезной информации. А чем вы пользуетесь для обращения к серверам DNS? Напишите об этом в комментариях ниже.

[Решено, Solved] Если linux-комп не в Active Directory, то он не считается компьютером домена?

Всем привет.

Если вопрос слишком краткий, то ситуация такая: есть windows домен с Active Directory. Есть Linux комп с суффиксом как у домена. Настраиваю на linux kerberos-аутентификацию web-сервера apache/php/*.keytab. Apache ни в какую не хочет узнавать пользователей домена. Есть оооочень веские подозрения, что windows-клиент не считает linux-комп за компьютер домена, не смотря на то, что суффиксы одинаковые (если вам что-то скажет ASN.1, то именно по нему узнал, что комп не признаётся за доменный). Когда-то давно «слышал», что в настройках политик Active Directory можно указать, что «считать» компьютерами домена (может быть только те, что есть в AD). Не подскажите, что это может быть за настройка?

UPDATE:

Решение читайте в моём ответе ниже.

Проблема решена.

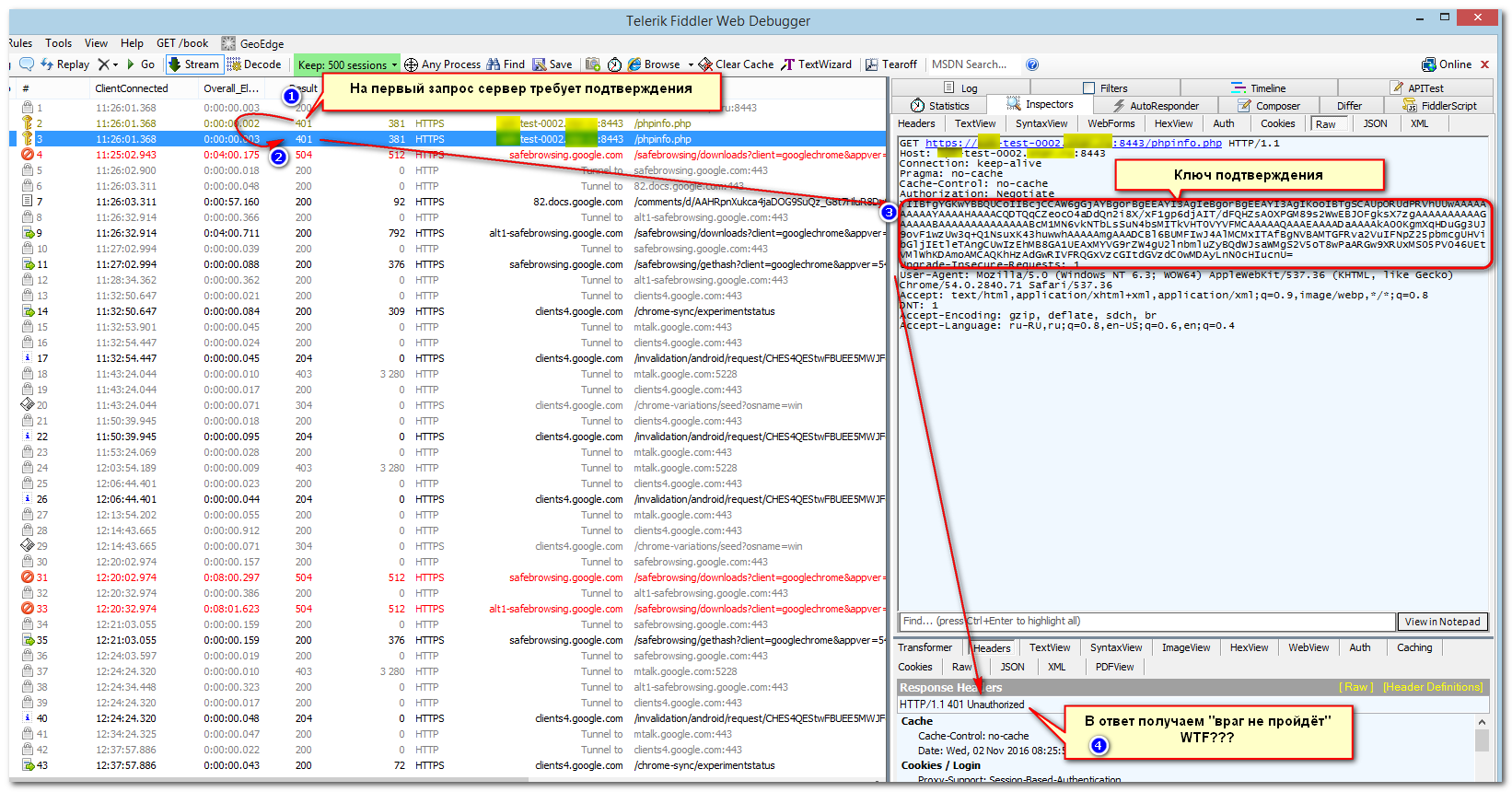

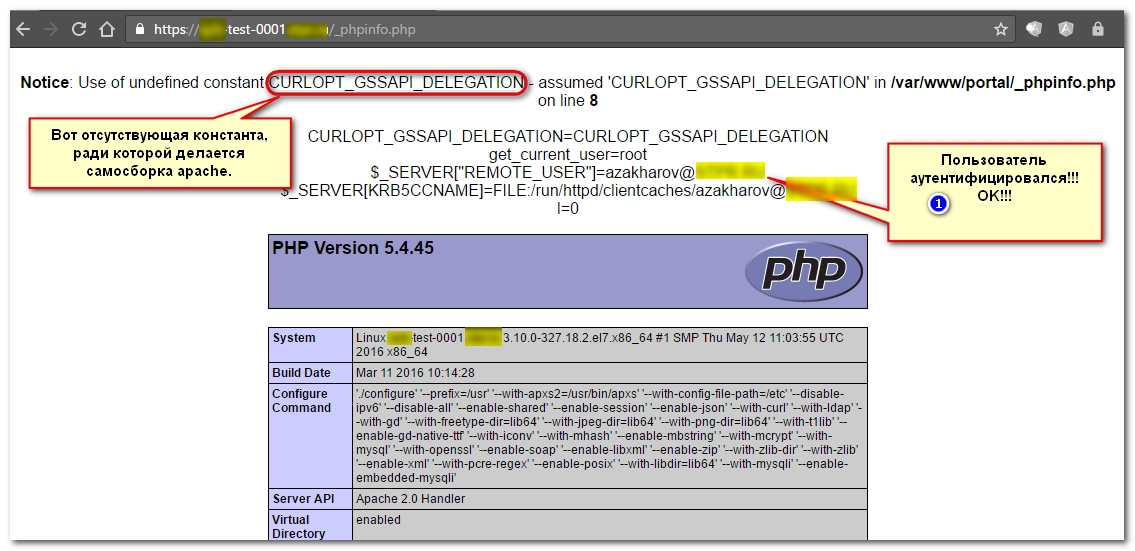

Вот небольшое расследование.

Есть два сервера. test-0001/apache,php/Centos 7.2 (нормально аутентифицирует по kerberos) и test-0002/apache,php/OracleLinux 7.2 (сбой аутентификации kerberos).

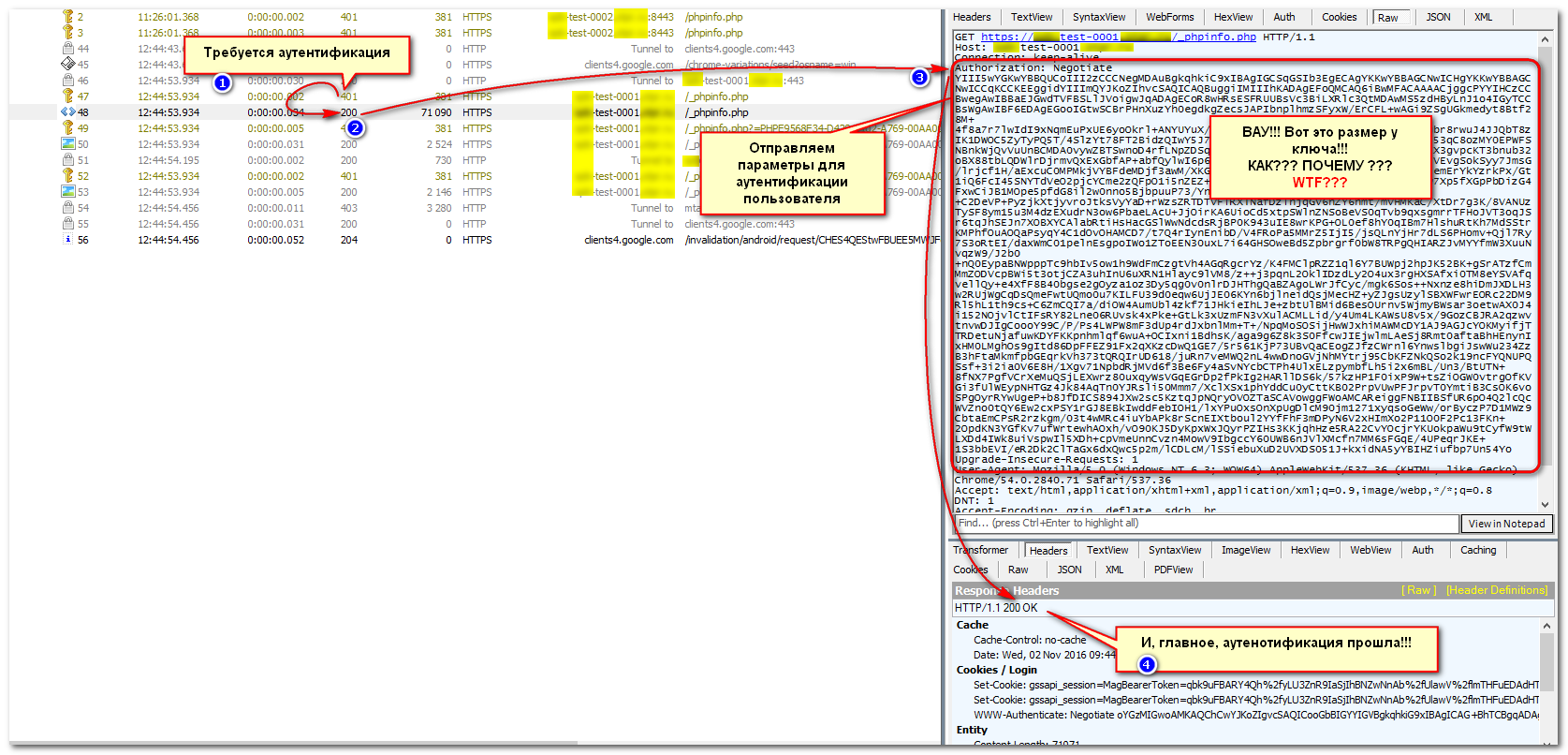

Анализ протокола обмена HTTP показал, что «почему-то» web-клиент (IE, FF, Chrome) как один отличают компьютер test-0002 от test-0001. Отличие состоит в том, что ключ аутентификации, которые web-клиент отправляет в качестве авторизации пользователя ооочень сильно отличается «размером»:

Запрос к test-0002 (сбой аутентификации по Kerberos):

Запрос к test-0001 (аутентификация Kerberos выполняется нормально):

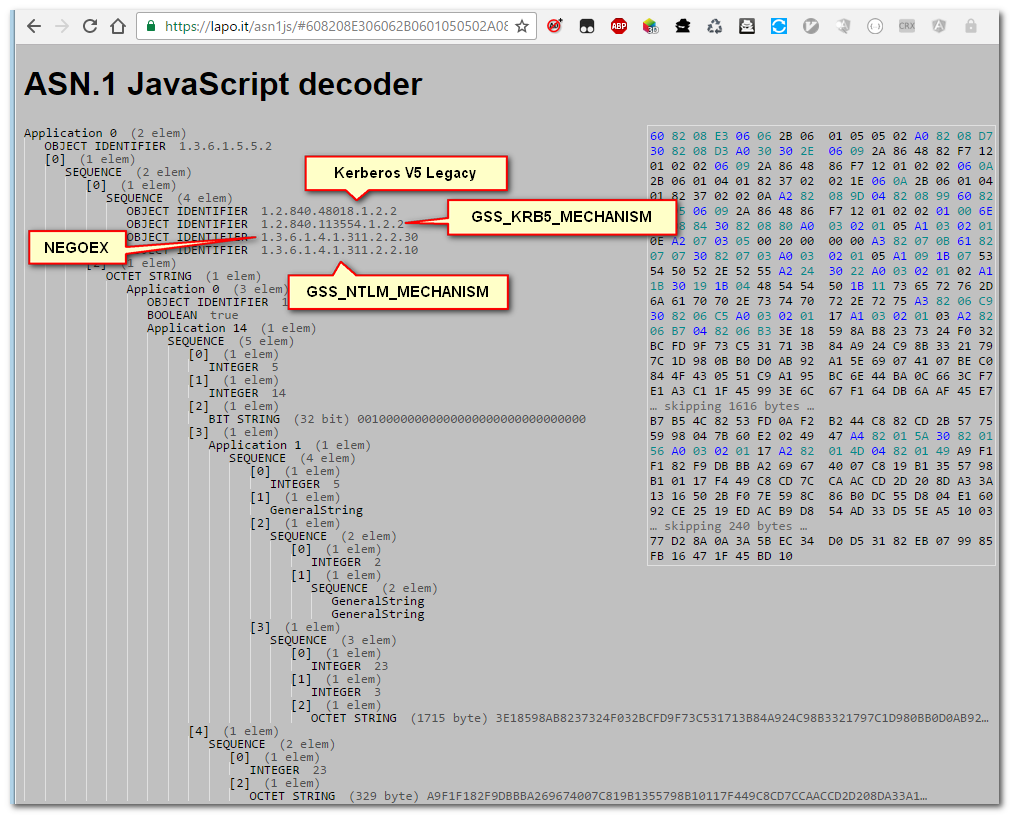

Анализ ключа в запросе к test-0001:

Как видим во втором ключе уже присутствует протокол Kerberos. Занятно! Т.е. проблема для test-0002 не на стороне сервера, раз клиент сразу не отдаёт ему ключ правильного формата!

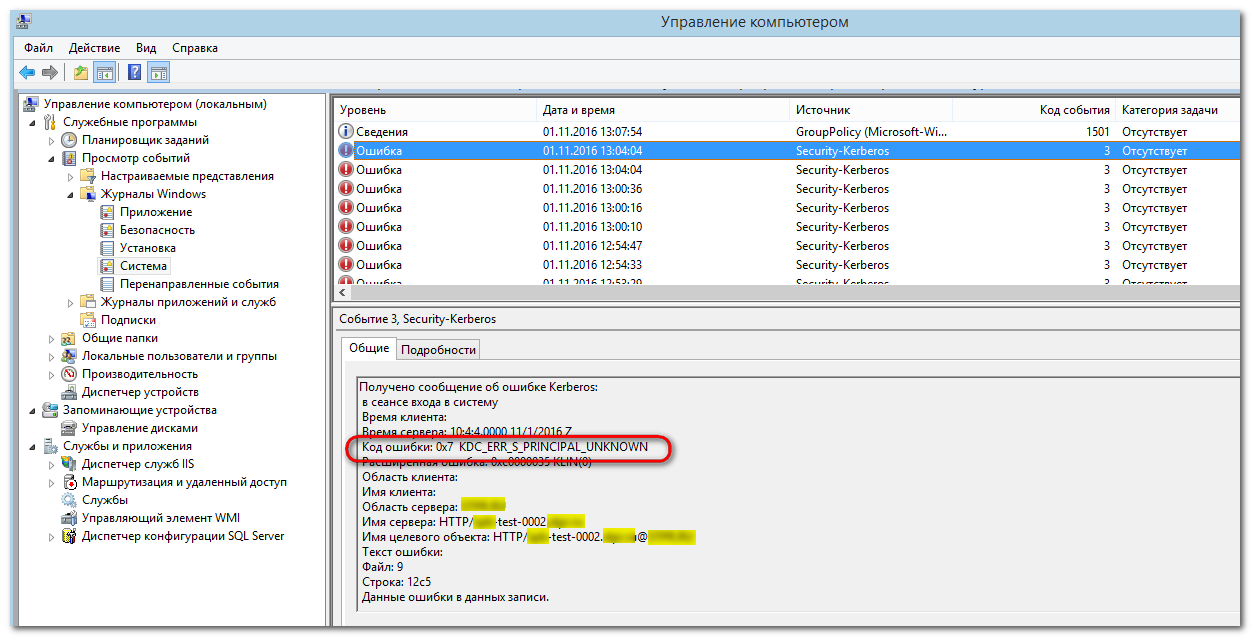

Хм. А давайте-ка посмотрим в журнал windows?

0x7 KDC_ERR_S_PRINCIPAL_UNKNOWN

0x19 KDC_ERR_PREAUTH_REQUIRED

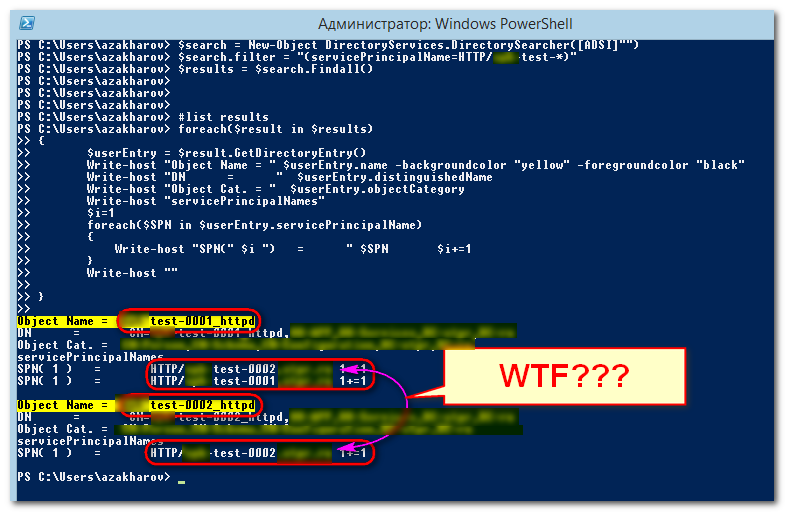

А вот давайте проверим, а действительно ли SPN для сервера test-0002 уникален? На просторах интернета нашёлся простой скрипт powershell, который после небольшой модификации показывает интересующие нас SPN-ы: social.technet.microsoft.com/wiki/contents/article.

Результат:

7 сетевых Linux-команд, о которых стоит знать системным администраторам

Существуют Linux-команды, которые всегда должны быть под рукой у системного администратора. Эта статья посвящена 7 утилитам, предназначенным для работы с сетью.

Этот материал — первый в серии статей, построенных на рекомендациях, собранных от множества знатоков Linux. А именно, я спросил у наших основных разработчиков об их любимых Linux-командах, после чего меня буквально завалили ценными сведениями. А именно, речь идёт о 46 командах, некоторые из которых отличает тот факт, что о них рассказало несколько человек.

В данной серии статей будут представлены все эти команды, разбитые по категориям. Первые 7 команд, которым и посвящена эта статья, направлены на работу с сетью.

Команда ip

Команда ip — это один из стандартных инструментов, который необходим любому системному администратору для решения его повседневных задач — от настройки новых компьютеров и назначения им IP-адресов, до борьбы с сетевыми проблемами существующих систем. Команда ip может выводить сведения о сетевых адресах, позволяет управлять маршрутизацией трафика и, кроме того, способна давать данные о различных сетевых устройствах, интерфейсах и туннелях.

Синтаксис этой команды выглядит так:

Самое важное тут — это (подкоманда). Здесь можно использовать, помимо некоторых других, следующие ключевые слова:

Вывод IP-адресов, назначенных интерфейсу на сервере:

Назначение IP-адреса интерфейсу, например — enps03 :

Удаление IP-адреса из интерфейса:

Изменение статуса интерфейса, в данном случае — включение eth0 :

Изменение статуса интерфейса, в данном случае — выключение eth0 :

Изменение статуса интерфейса, в данном случае — изменение MTU eth0 :

Изменение статуса интерфейса, в данном случае — перевод eth0 в режим приёма всех сетевых пакетов:

Добавление маршрута, используемого по умолчанию (для всех адресов), через локальный шлюз 192.168.1.254, который доступен на устройстве eth0 :

Добавление маршрута к 192.168.1.0/24 через шлюз на 192.168.1.254:

Добавление маршрута к 192.168.1.0/24, который доступен на устройстве eth0 :

Удаление маршрута для 192.168.1.0/24, для доступа к которому используется шлюз 192.168.1.254:

Вывод маршрута к IP 10.10.1.4:

Команда ifconfig

Команда mtr

Синтаксис команды выглядит так:

Если вызвать эту команду, указав лишь имя или адрес хоста — она выведет сведения о каждом шаге маршрутизации. В частности — имена хостов, сведения о времени их ответа и о потерянных пакетах:

А следующий вариант команды позволяет выводить и имена, и IP-адреса хостов:

Так можно задать количество ping-пакетов, которые нужно отправить системе, маршрут к которой подвергается анализу:

А так можно получить отчёт, содержащий результаты работы mtr :

Вот — ещё один вариант получения такого отчёта:

Для того чтобы принудительно использовать TCP вместо ICMP — надо поступить так:

А вот так можно использовать UDP вместо ICMP:

Вот — вариант команды, где задаётся максимальное количество шагов маршрутизации:

Так можно настроить размер пакета:

Для вывода результатов работы mtr в формате CSV используется такая команда:

Вот — команда для вывода результатов работы mtr в формате XML:

Команда tcpdump

Утилита tcpdump предназначена для захвата и анализа пакетов.

Установить её можно так:

Прежде чем приступить к захвату пакетов, нужно узнать о том, какой интерфейс может использовать эта команда. В данном случае нужно будет применить команду sudo или иметь root-доступ к системе.

Если нужно захватить трафик с интерфейса eth0 — этот процесс можно запустить такой командой:

▍ Захват трафика, идущего к некоему хосту и от него

Можно отфильтровать трафик и захватить лишь тот, который приходит от определённого хоста. Например, чтобы захватить пакеты, идущие от системы с адресом 8.8.8.8 и уходящие к этой же системе, можно воспользоваться такой командой:

Для захвата трафика, идущего с хоста 8.8.8.8, используется такая команда:

Для захвата трафика, уходящего на хост 8.8.8.8, применяется такая команда:

▍ Захват трафика, идущего в некую сеть и из неё

Трафик можно захватывать и ориентируясь на конкретную сеть. Делается это так:

Ещё можно поступить так:

Можно, кроме того, фильтровать трафик на основе его источника или места, в которое он идёт.

Вот — пример захвата трафика, отфильтрованного по его источнику (то есть — по той сети, откуда он приходит):

Вот — захват трафика с фильтрацией по сети, в которую он направляется:

▍ Захват трафика, поступающего на некий порт и выходящего из некоего порта

Вот пример захвата трафика только для DNS-порта по умолчанию (53):

Захват трафика для заданного порта:

Захват только HTTPS-трафика:

Захват трафика для всех портов кроме 80 и 25:

Команда netstat

Если в вашей системе netstat отсутствует, установить эту программу можно так:

Ей, в основном, пользуются, вызывая без параметров:

В более сложных случаях её вызывают с параметрами, что может выглядеть так:

Можно вызывать netstat и с несколькими параметрами, перечислив их друг за другом:

Для вывода сведений обо всех портах и соединениях, вне зависимости от их состояния и от используемого протокола, применяется такая конструкция:

Для вывода сведений обо всех TCP-портах применяется такой вариант команды:

Если нужны данные по UDP-портам — утилиту вызывают так:

Список портов любых протоколов, ожидающих соединений, можно вывести так:

Список TCP-портов, ожидающих соединений, выводится так:

Так выводят список UDP-портов, ожидающих соединений:

А так — список UNIX-портов, ожидающих соединений:

Вот — команда для вывода статистических сведений по всем портам вне зависимости от протокола:

Так выводятся статистические сведения по TCP-портам:

Для просмотра списка TCP-соединений с указанием PID/имён программ используется такая команда:

Для того чтобы найти процесс, который использует порт с заданным номером, можно поступить так:

Команда nslookup

Команда nslookup используется для интерактивного «общения» с серверами доменных имён, находящимися в интернете. Она применяется для выполнения DNS-запросов и получения сведений о доменных именах или IP-адресах, а так же — для получения любых других специальных DNS-записей.

Рассмотрим распространённые примеры использования этой команды.

Получение A-записи домена:

Просмотр NS-записей домена:

Выяснение сведений о MX-записях, в которых указаны имена серверов, ответственных за работу с электронной почтой:

Обнаружение всех доступных DNS-записей домена:

Проверка использования конкретного DNS-сервера (в данном случае запрос производится к серверу имён ns1.nsexample.com ):

Проверка A-записи для выяснения IP-адресов домена — это распространённая практика, но иногда нужно проверить то, имеет ли IP-адрес отношение к некоему домену. Для этого нужно выполнить обратный просмотр DNS:

Команда ping

Команда ping — это инструмент, с помощью которого проверяют, на уровне IP, возможность связи одной TCP/IP-системы с другой. Делается это с использованием эхо-запросов протокола ICMP (Internet Control Message Protocol Echo Request). Программа фиксирует получение ответов на такие запросы и выводит сведения о них вместе с данными о времени их приёма-передачи. Ping — это основная команда, используемая в TCP/IP-сетях и применяемая для решения сетевых проблем, связанных с целостностью сети, с возможностью установления связи, с разрешением имён.

Эта команда, при простом способе её использования, принимает лишь один параметр: имя хоста, подключение к которому надо проверить, или его IP-адрес. Вот как это может выглядеть:

Обычно, если запустить команду ping в её простом виде, не передавая ей дополнительные параметры, Linux будет пинговать интересующий пользователя хост без ограничений по времени. Если нужно изначально ограничить количество ICMP-запросов, например — до 10, команду ping надо запустить так:

Или можно указать адрес интерфейса. В данном случае речь идёт об IP-адресе 10.233.201.45:

Применяя эту команду, можно указать и то, какую версию протокола IP использовать — v4 или v6:

В процессе работы с утилитой ping вы столкнётесь с различными результатами. В частности, это могут быть сообщения о нештатных ситуациях. Рассмотрим три таких ситуации.

▍ Destination Host Unreachable

Вероятной причиной получения такого ответа является отсутствие маршрута от локальной хост-системы к целевому хосту. Или, возможно, это удалённый маршрутизатор сообщает о том, что у него нет маршрута к целевому хосту.

▍ Request timed out

Если результат работы ping выглядит именно так — это значит, что локальная система не получила, в заданное время, эхо-ответов от целевой системы. По умолчанию используется время ожидания ответа в 1 секунду, но этот параметр можно настроить. Подобное может произойти по разным причинам. Чаще всего это — перегруженность сети, сбой ARP-запроса, отбрасывание пакетов фильтром или файрволом и прочее подобное.

▍ Unknown host/Ping Request Could Not Find Host

Такой результат может указывать на то, что неправильно введено имя хоста, или хоста с таким именем в сети просто не существует.

О хорошем качестве связи между исследуемыми системами говорит уровень потери пакетов в 0%, а так же — низкое значение времени получения ответа. При этом в каждом конкретном случае время получения ответа варьируется, так как оно зависит от разных параметров сети. В частности — от того, какая среда передачи данных используется в конкретной сети (витая пара, оптоволокно, радиоволны).

Итоги

Надеемся, вам пригодятся команды и примеры их использования, о которых мы сегодня рассказали. А если они вам и правда пригодились — возможно, вам будет интересно почитать продолжение этого материала.