Средства ГоcСОПКА. Переводим терминологию

Если вы работаете в компании, которая попадает под действие №187-ФЗ («О безопасности критической информационной инфраструктуры Российской Федерации»), то вам не нужно объяснять, что такое ГосСОПКА и зачем она нужна. Для остальных поясним: ГосСОПКА расшифровывается как Государственная система обнаружения, предупреждения и ликвидации последствий компьютерных атак. Архитектурно она представляет собой единый территориально распределенный комплекс центров различного масштаба, обменивающихся информацией о кибератаках. Такие центры обязаны создать все компании, которым принадлежат объекты критической информационной инфраструктуры (такие компании называют субъектами КИИ). Цель всей этой масштабной государственной инициативы – создать между важнейшими организациями страны систему обмена информацией о ведущихся кибератаках и тем самым обеспечить возможность превентивной защиты.

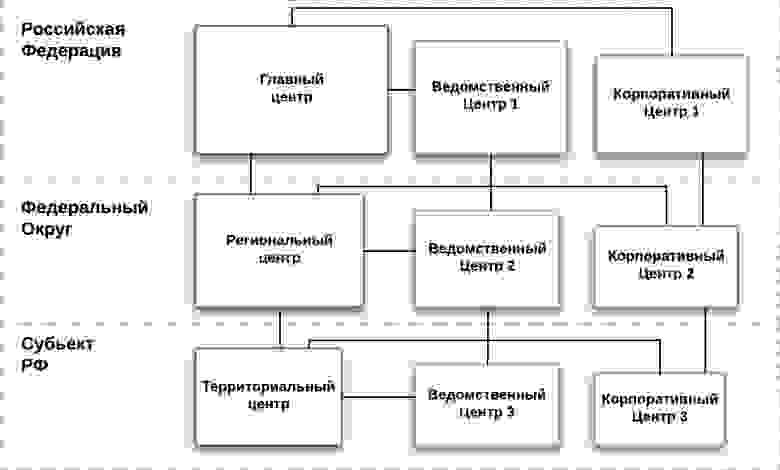

Иерархия взаимодействия центров ГосСОПКА

Известны попытки построения центров ГосСОПКА исключительно на IDS-системах. Встречаются на рынке и вендоры, позиционирующие IDS или СОА как универсальное решение проблемы. У субъектов КИИ было много вопросов было относительно функционала и требований к SIEM-системам, которые многие компкании считали чуть ли не единственным инструментом, необходимым для создания центра ГосСОПКА.

Сейчас, с появлением документа «Требования к средствам, предназначенным для обнаружения, предупреждения и ликвидации последствий компьютерных атак и реагирования на компьютерные инциденты» появляется первая ясность в отношении фактических требований регулятора к инструментам центра.

В документе обозначены пять основных подсистем центра ГосСОПКА:

Средства обнаружения, но не СОА. Четыре буквы

На наш взгляд, данный пункт является одним из наиболее важных с точки зрения урегулирования споров о средствах, которые можно использовать, поскольку дискуссии «а нужен ли SIEM, или достаточно просто подсистемы СОА» ведутся постоянно и не утихают.

Давайте же подробнее вчитаемся в документ:

В первую очередь речь идет о средстве, осуществляющем сбор событий информационной безопасности. Не инцидентов (итогов работы средств защиты), не сырого трафика или его копии, а именно событий. Это дает нам достаточно прозрачный намек на то, что необходим функционал обработки журналов.

В примечании к этому пункту еще и приведен достаточно детальный и широкий список потенциальных источников, которые должны эти события отдавать. В перечень попали не только классические средства защиты (межсетевые экраны, СОА, антивирусы), но и инфраструктурные источники (сетевое оборудование и операционные системы), а также прикладные системы управления сетевым оборудованиям, системами мониторинга качества обслуживания и т.д.

Все это, а также упоминаемые в функциональных требованиях слова «корреляция и аггрегация событий», на наш взгляд, достаточно точно определяет целевую технологию пункта как платформу SIEM.

Это достаточно полно следует вышедшим ранее методическим рекомендациям, ведь для того, чтобы в полной мере выявлять компьютерные инциденты категорий «несанкционированный доступ», «подбор пароля» и «ВПО», одного активного средства защиты будет недостаточно.

Любая ли платформа, позиционируемая на рынке как SIEM, будет одинаково подходящей? На наш взгляд, нет, так как в тексте обозначены еще, как минимум, два достаточно важных требования:

Предупреждай или инвентаризируй это

Следующий раздел — средства предупреждения — значительно ближе и понятнее для безопасника и формулировками, и подходами. На средства предупреждения возлагаются следующие функции:

Задача управления активами и уязвимостями, при всей кажущейся простоте, таит в себе огромное количество подводных камней. Но обсуждение этих деталей не является частью текущего материала и, возможно, появится в наших дальнейших статьях. Хочется лишь отметить, что практически все компании оснащены средствами, требуемыми для решения задачи, поскольку схожие требования уже фигурировали и в разных распоряжениях и приказах ФСТЭК, и даже в законе о персональных данных. Ключевая задача – «оживить» существующее средство и запустить процессы в реальности, а не на бумаге.

Ликвидация как совместная работа по устранению

Здесь и название средства, и требования к нему получили достаточно неожиданную интерпретацию. В качестве средства ликвидации мы решение, по функциональным задачам близкое к к платформе управления инцидентами, которая в ИТ-мире носит название service desk, а в ИБ горделиво именуется Incident Response Platform (правда у IRP есть и специализированный функционал). По сути, основные задачи подсистемы — это:

Выбор решений и технологий, созданных специально для задач ИБ, на рынке еще весьма ограничен. Но в документе нет прямых ограничений на использование для этих целей общей IT системы (в стандартном или индивидуальном исполнении) с некоторыми доработками под задачи ИБ. Обычно системы service desk представляют собой хорошо кастомизируемый конструктор, поэтому доработка не должна составить труда.

Прочие средства центра ГосСОПКА

Требования к подсистемам обмена и криптографической защите каналов связи также достаточно привычны и, наверное, не требуют дополнительных пояснений.

В качестве короткого резюме – выход данного документа расставил очень много точек над I в отношении инструментов и технологий, которыми необходимо оснащать центр ГосСОПКА. Теперь у каждого заказчика есть формальный список требований, который пригодится как для сравнения вендоров, так и для принятия решения об покупке/замене технологии. А появление ясности в таких вопросах всегда положительно влияет на эффективность и скорость шагов, предпринимаемых конкретными субъектами для подключения, равно как и на общую защищенность критических информационных инфраструктур.

Корпоративный Центр Обнаружения, Предупреждения и Ликвидации последствий компьютерных атак (КЦОПЛ)

2018: Предотвращено 322 хакерских атаки на предприятия Ростеха

15 марта 2019 года «Ростех» сообщил, что «РТ-Информ» в 2018 году предотвратила 322 хакерские атаки на предприятия Госкорпорации. Всего в 2018 году было зафиксировано более полутора миллионов инцидентов в сфере информационной безопасности.

Попытки нападений выявлены и отражены корпоративным центром по обнаружению, предупреждению и ликвидации последствий компьютерных атак (КЦОПЛ), действующим на базе «РТ-Информ». Центр обладает экспертизой в области ИТ-безопасности и способен оперативно реагировать на возникающие угрозы. КЦОПЛ взаимодействует с Государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

Специалисты по информационной безопасности Ростеха отслеживают аномалии в работе компьютеров предприятий, пресекают несанкционированный доступ к информации и обмениваются данными об инициаторах атак с соответствующими службами.

2017: Зафиксировано и устранено влияние 224 инцидентов ИБ

Команда, занимающаяся мониторингом информационной безопасности «РТ-Информ» сообщила в конце 2017 года о том, что в 2017 года собраны данные о внешнем периметре практически всех предприятий Ростеха, на контроль поставлено 386 предприятий (более 24 000 внешних ip-адресов). Всего за 2017 год было зафиксировано и устранено влияние 224 инцидентов.

В мае 2017 г «РТ-ИНФОРМ» подписал соглашение с Центром мониторинга Центрального банка (ФинЦЕРТ) о взаимном обмене информацией.

Ростех повышает кибербезопасность на оборонных предприятиях

Ростех внедряет новую систему кибербезопасности на предприятиях, связанных с выполнением гособоронзаказа. До конца года Госкорпорация потратит на киберзащиту своих оборонных предприятий 800 млн рублей, что на 16 % превышает показатели прошлого года.

Новая система функционирует в формате Корпоративного центра обнаружения, предупреждения и ликвидации последствий компьютерных атак (КЦОПЛ), созданного осенью 2016 года на базе «РТ-Информ».

В течение текущего года к системе уже подключились предприятия таких холдингов, как «Росэлектроника», «Высокоточные комплексы», «Техмаш» и Объединенная двигателестроительная корпорация (ОДК). В ближайшее время планируется произвести подключение компаний, входящих в холдинг «Вертолеты России». До 2018 года к системе присоединятся до 100 предприятий Корпорации, а основная волна подключений завершится к 2020 году, отмечают в «РТ-Информ».

«Речь идет о принципиально новой централизованной системе, которая позволяет подключенным предприятиям использовать ресурсы квалифицированных специалистов по информационной безопасности, комплекс специализированного оборудования и программного обеспечения. Тем не менее, подключение к этой системе не освобождает предприятия от необходимости применения внутренних обязательных средств защиты, в частности, антивирусов, криптографической защиты и других», – рассказал генеральный директор «РТ-Информ» Камиль Газизов.

Основные киберугрозы

Всего за 2017 год специалисты КЦОПЛ смогли выявить более 200 компьютерных атак, сообщил Камиль Газизов.

По его словам, наибольшую опасность для Госкорпорации представляет промышленный шпионаж. «Распознать и оперативно пресечь такие вмешательства проблематично. Злоумышленник может долгое время находиться в системе, считывая необходимую информацию, и при этом никак себя не проявлять», – заявил глава «РТ-Информ».

Собрав данные, хакер способен нанести серьезный ущерб организации вплоть до вмешательства в технологический процесс с последующей остановкой производства, подчеркивают специалисты. «Достаточно вспомнить вывод из строя в результате хакерской атаки электростанции в Киеве или вирус Stuxnet, заразивший программное обеспечение промышленных предприятий Ирана, включая завод по обогащению урана», – рассказал Камиль Газизов.

Другая угроза – финансовое мошенничество, то есть попытки вывода денег со счетов предприятия. Как отмечают в «РТ-Информ», с этим видом хакерской атаки наиболее часто сталкиваются в Ростехе.

«Ростех» потратит на защиту от хакеров 800 млн руб.

Сотрудничество с ФСБ

«Ростех» в 2017 году выделила 800 млн руб. на киберзащиту своих оборонных предприятий. Об этом РБК сообщили в пресс-службе госкорпорации. Деньги предназначены в том числе для подключения к единой «антихакерской системе» (корпоративный центр обнаружения, предупреждения и ликвидации последствий компьютерных атак — КЦОПЛ; разработка «Ростеха») предприятий холдинга «Вертолеты России», а также «для обеспечения компаний госкорпорации средствами защиты информации», уточнили в «Ростехе».

За 2017 год к системе уже подключили такие предприятия холдингов, как «Росэлектроника» (производство изделий электронной и СВЧ-техники), «Высокоточные комплексы» (производство вооружений, военной и специальной техники), «Техмаш» (производство боеприпасов) и Объединенной двигателестроительной корпорации (производство газотурбинных двигателей), рассказали в «Ростехе». До 2018 года в госкорпорации планируется подключить к системе до 100 предприятий.

Что такое «ГосСОПКА»

В 2016 году «Ростех» потратила на обеспечение информационной безопасности своих оборонных предприятий при помощи новой системы более 690 млн руб.

Основной этап подключений к системе кибербезопасности госкорпорация планирует завершить к 2020 году, отметили в «Ростехе», не уточнив объем планируемых затрат на кибербезопасность в 2018–2020 годах, так как «эти суммы формируют предприятия в рамках бюджетов компаний, которые в настоящий момент не утверждены». В госкорпорации отметили, что «затраты на обеспечение информбезопасности с каждым годом будут только расти». «Такой тренд есть и по стране, и по рынку в целом», — сказали в «Ростехе».

Основные угрозы

Наибольшую опасность для госкорпорации представляет промышленный шпионаж, отметил генеральный директор «РТ-Информ» Камиль Газизов. «Распознать и оперативно пресечь такие вмешательства проблематично. Злоумышленник может долгое время находиться в системе, считывая необходимую информацию, и при этом никак себя не проявлять», — рассказал специалист.

Другая угроза — остановка производства из-за кибератак. Это срыв сроков, в том числе и по гособоронзаказу, невыполнение обязательств, финансовые потери, перечислил Газизов.

Финансовое мошенничество — попытки вывода денег со счетов предприятия — еще один вид хакерской атаки, с которой наиболее часто сталкиваются в «Ростехе».

До 2016 года на компьютерах оборонных предприятий «Ростеха» стояли только антивирусы, криптографическая защита и средства межсетевого экранирования. КЦОПЛ стал «дополнительным эшелоном защиты», объяснил Газизов.

За 2017 год специалисты центра смогли выявить более 200 компьютерных атак, подчеркнул собеседник РБК.

Каждое предприятие может заниматься обнаружением угроз самостоятельно, отметил эксперт по информационной безопасности Cisco Алексей Лукацкий. Но это дорого: нужно держать большой штат программистов, объяснил Лукацкий. «Для эффективной антихакерской работы необходимо заключать множество контрактов с мониторинговыми центрами. КЦОПЛ же позволяет координировать всю эту деятельность и экономить ресурсы», — подвел итог специалист.

Как у других

Особое внимание информационной безопасности зарубежные и российские компании стали уделять после событий осени 2010 года, отмечает Лукацкий. Тогда вирус Stuxnet поразил ядерные объекты Ирана. Атаке подверглись системы управления производства компании Siemens, напомнил эксперт. «Теперь собственные центры мониторинга на наличие хакерских атак есть практически во всех крупных корпорациях, в том числе и российских. К примеру, у Центробанка это «ФинЦЕРТ», у РЖД таких центров несколько. Один из них — центр кибербезопастности НИИАС. Они, как и КЦОПЛ, активно взаимодействуют с ФСБ», — пояснил Лукацкий.

800 млн руб. в год на информационную безопасность госкорпорации — относительно небольшая сумма, считает руководитель аналитического центра Zecurion Владимир Ульянов. «В среднем РЖД тратит около 20 млрд в год на IT, примерно 10% бюджета (около 2 млрд руб.) выделяется на информационную безопасность. Примерно столько же тратит и ЦБ», — отметил эксперт. В среднем компании тратят на киберзащиту около 10% от бюджета на IT-безопасность, поясняет эксперт. В «Ростехе» РБК подтвердили, что тратят на киберзащиту от 7 до 10% от бюджета на IT-безопасность.

Ульянов добавляет, что траты корпораций на IT-безопасность зависят от текущей ситуации. «В кризис первым делом режутся непрофильные направления, и IT среди них. Если сокращается бюджет на IT, автоматически уменьшается информационная безопасность», — подвел итог руководитель Zecurion.

Ростех отразил в прошлом году более 300 кибератак

Компания «РТ-Информ», входящая в Ростех, в 2018 году предотвратила 322 хакерские атаки на предприятия Госкорпорации. Всего в прошлом году было зафиксировано более полутора миллионов инцидентов в сфере информационной безопасности.

Попытки нападений выявлены и отражены корпоративным центром по обнаружению, предупреждению и ликвидации последствий компьютерных атак (КЦОПЛ), действующим на базе «РТ-Информ». Центр обладает экспертизой в области ИТ-безопасности и способен оперативно реагировать на возникающие угрозы. КЦОПЛ взаимодействует с Государственной системой обнаружения, предупреждения и ликвидации последствий компьютерных атак (ГосСОПКА).

«Внедрение информационных систем на предприятиях напрямую сопряжено с необходимостью создания и развития средств киберзащиты. В Ростехе разработана и функционирует многоуровневая система информационной безопасности. В случае если угроза преодолела штатные средства, установленные на предприятиях и в холдингах, в работу включается КЦОПЛ. Центр обладает необходимой экспертизой и постоянно актуализирует перечень средств защиты информации в соответствии с потенциальными угрозами. На текущий момент под совместной защитой центра и системы ГосСОПКА работает 479 предприятий и более 30 000 IP-адресов Ростеха», – рассказал руководитель направления информационной безопасности «РТ-Информ» Дмитрий Латышев.

Специалисты по информационной безопасности Ростеха отслеживают аномалии в работе компьютеров предприятий, пресекают несанкционированный доступ к информации и обмениваются данными об инициаторах атак с соответствующими службами.

События, связанные с этим

«РТ-Информ» выступил на образовательном форуме для школьников «Лети в IT»

ИТ-решение Ростеха включено в единый реестр российских программ

Ростех отразил в прошлом году более 300 кибератак

Выручка «РТ-Информ» за три года выросла в 75 раз