Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

Межсетевой экран ufw astra linux

Межсетевой экран, он же firewall (файрвол, фаервол или файервол) служит для автоматической обработки и фильтрации сетевого трафика. Поскольку не все данные, передаваемые по сети, полезны и безопасны, возникла необходимость проверять и обрабатывать их «на лету».

Чтобы лучше понять, о чем идет речь, представьте многоквартирный дом. Сотни или даже тысячи людей входят и выходят ежедневно. Среди них есть владельцы квартир, их домочадцы, гости, а также люди, которых никто не приглашал — грабители, мошенники и просто продавцы никому не нужных вещей, надоедающие жителям. Фаервол в данном примере — это строгий консьерж на входе. Он знает и без проблем пропускает каждого жильца, а тех, кого не знает — тщательно проверяет. Имущество и покой обитателей дома при этом находятся в безопасности.

В Linux для фильтрации трафика используется фаервол Netfilter, с 2000 года входящий в состав ядра. Управлять им позволяет известная многим утилита iptables. Она предоставляет очень гибкую систему настроек, но достаточно сложна в конфигурировании. Чтобы упростить пользователям жизнь, в Ubuntu была добавлена обертка для iptables — фаервол Uncomplicated Firewall (UFW) и графическая оболочка для него — GUI for Uncomplicated Firewall (GUFW). Чтобы лучше разобраться, мы начнем с консольной версии фаервола, а графическую рассмотрим в одной из следующих статей.

Включение фаервола и создание простейших правил.

По умолчанию в Ubuntu 16.04 UFW отключен. Для проверки его текущего состояния используйте команду:

Стремясь облегчить жизнь пользователям, разработчики сформировали конфигурацию фаервола, которая подходит для большинства домашних ПК. Поэтому на своем компьютере можете смело включать UFW командой:

На сервере, особенно выполняющем какую-либо работу, лучше предварительно выяснить, какие правила фильтрации будут применены и, в случае необходимости, внести свои поправки.

Прежде всего, давайте разберемся с общими принципами работы UFW. Входящие и исходящие пакеты проверяются на предмет соответствия имеющимся правилам фильтрации, после чего выполняется действие, установленное для этого правила. Если подходящее правило не будет найдено, используется действие, установленное по умолчанию. Действия могут быть такими:

После включения фаервола можно посмотреть, какие правила используются в данный момент:

Результат будет примерно таким:

На скриншоте выше мы видим, что по умолчанию разрешен весь исходящий трафик и запрещен весь входящий. Созданные правила отменяют запрет входящего трафика для портов 80, 22 и 1194/udp.

Если вы настраиваете сервер, к которому подключились по SSH, прежде всего необходимо разрешить подключение к порту 22:

С большой долей вероятности вам придется открыть некоторые из следующих портов:

К счастью, запоминать все порты не обязательно, поскольку UFW имеет набор предустановленных правил для часто используемых сервисов. Благодаря этому мы можем разрешить FTP вот так:

Можно разрешить доступ к порту только с одного IP. К примеру, вы хотите сделать так, чтобы только вы могли подключиться по FTP к своему серверу. Тогда на сервере нужно включить фаервол и выполнить следующее:

Во-первых, IP должен быть внешним, во-вторых — статическим. Если вы допустите ошибку, то сами не сможете подключиться. У большинства провайдеров статический ip можно получить за небольшую отдельную плату.

Запрещающие правила создаются примерно таким же образом. Запретим доступ к порту 110:

Запретим доступ к ftp c уведомлением о недоступности и комментарием:

Удаление правил UFW.

Если вы хотите отметить разрешающее правило, не нужно создавать запрещающее, просто удалите его. Например, если по умолчанию входящий трафик запрещен, но вы разрешили подключение к порту 443, а теперь хотите отозвать свое разрешение, выполните в консоли:

Есть и другой способ: вывести все правила нумерованным списком, после чего указать номер правила, которое вы желаете удалить. Выведем список и удалим правило под номером 1:

Настройки по умолчанию и восстановление исходного состояния.

Если для передаваемых данных не находится соответствующего правила, используются правила, установленные по умолчанию. В Ubuntu 16.04 после включения фаервола весь входящий трафик блокируется (deny), а исходящий пропускается (accept) без каких-либо препятствий. Другими словами, исходящие данные фильтруются по принципу черного списка (разрешено все, что не запрещено отдельными правилами), а входящие — по принципу белого (запрещено все, что не было прямо разрешено).

Напомню, что просмотреть текущие настройки при включенном фаерволе позволяет команда:

О настройках по умолчанию вам поведает строка, которая начинается с «Default: ». Если ваша система настроена иначе, следующие две команды установят стандартную конфигурацию:

Пользовательские правила, если они были созданы ранее, при этом останутся. Для того, чтобы сбросить вообще все настройки и вернуть фаервол к изначальному состоянию, выполните:

Для подтверждения нажмите y, после чего все правила будут удалены, а фаервол — выключен, поскольку по умолчанию он находится именно в таком состоянии. Это именно то, что нужно, если в процессе настройки или экспериментов вы запутались и теперь у вас что-то не работает.

На скриншотах — состояние фаервола до и после сброса.

Настройка правил с указанием направления, протокола, порта и IP.

UFW позволяет создавать правила с несколькими дополнительными условиями. В прошлой статье я уже демонстрировал, как создать правило для конкретного IP-адреса. Кроме этого вы можете указать протокол, порт и IP как отправителя, так и получателя.

В качестве первого примера возьмем типичную ситуацию: у вас есть компьютер с Ubuntu, на котором настроены нужные вам сервисы — FTP, Samba или что-нибудь еще. Вы хотите без проблем получать доступ ко всем этим сервисам из своей домашней сети (с ПК, смартфона и т. д. ), но оставить закрытым доступ извне.

В таком случае укажем IP-адреса нашей домашней сети в качестве разрешенных:

В список разрешенных при этом попадут IP-адреса с 192.168.0.1 по 192.168.0.254 включительно.

Усложним задачу и разрешим доступ из домашней сети только к порту, используемому для FTP:

Пусть вас не вводит в заблуждение словосочетание «to any port». Это две отдельные части команды, одна из которых означает IP-адрес, к которому выполняется обращение (в данном случае to any, то есть, к любому), а вторая определяет номер порта (port 21).

Сделаем наше правило еще более конкретным и укажем протокол:

В случае необходимости можно заблокировать доступ с нашего компьютера к конкретному IP или даже к конкретному порту неугодившего нам IP:

Указывая параметр out, мы сообщаем, что хотим блокировать именно исходящие пакеты. Поскольку они, как вы помните, разрешены у нас по умолчанию, наше правило будет единственным исключением.

Хотите закрыть сразу диапазон портов? Пожалуйста:

Особенность UFW заключается в том, что каждое новое правило добавляется в конец списка существующих правил. При поступлении пакета правила проверяются одно за другим до тех пор, пока не будет найдено подходящее. Теперь представим ситуацию, при которой вы сначала добавили общее разрешающее правило, а затем — более конкретное запрещающее. В таком случае последнее правило не будет работать, поскольку пакет пройдет благодаря предыдущему правилу.

Чтобы избежать такой ситуации, при добавлении уточняющего правила указывайте номер, который хотите ему назначить. Предположим, вы обнаружили, что на ваш веб-сервер кто-то отправляет слишком много запросов. Чтобы запретить доступ вредителю, не затрагивая остальных пользователей, назначим блокирующее его правило первым:

Теперь все запросы сначала будут проверяться на соответствие запрещенному IP, и лишь после этого — проходить далее, согласно правилу №3.

Кроме того, вы можете ограничить количество подключений. Чаще всего это используется для предотвращения автоматического подбора пароля.

Чтобы запретить более 6 попыток подключения к SSH за 30 секунд, выполните:

Все лишние попытки будут заблокированы и процесс подбора пароля сильно осложнится.

Вот и всё. Для большинства домашних компьютеров этого вполне достаточно и более тонкая настройка просто не нужна.

Операционные системы Astra Linux

Оперативные обновления и методические указания

Операционные системы Astra Linux предназначены для применения в составе информационных (автоматизированных) систем в целях обработки и защиты 1) информации любой категории доступа 2) : общедоступной информации, а также информации, доступ к которой ограничен федеральными законами (информации ограниченного доступа).

1) от несанкционированного доступа;

2) в соответствии с Федеральным законом от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» (статья 5, пункт 2).

Операционные системы Astra Linux Common Edition и Astra Linux Special Edition разработаны коллективом открытого акционерного общества «Научно-производственное объединение Русские базовые информационные технологии» и основаны на свободном программном обеспечении. С 17 декабря 2019 года правообладателем, разработчиком и производителем операционной системы специального назначения «Astra Linux Special Edition» является ООО «РусБИТех-Астра».

На web-сайтах https://astralinux.ru/ и https://wiki.astralinux.ru представлена подробная информация о разработанных операционных системах семейства Astra Linux, а также техническая документация для пользователей операционных систем и разработчиков программного обеспечения.

Мы будем признательны Вам за вопросы и предложения, которые позволят совершенствовать наши изделия в Ваших интересах и адаптировать их под решаемые Вами задачи!

Репозитория открытого доступа в сети Интернет для операционной системы Astra Linux Special Edition нет. Операционная система распространяется посредством DVD-дисков.

Информацию о сетевых репозиториях операционной системы Astra Linux Common Edition Вы можете получить в статье Подключение репозиториев с пакетами в ОС Astra Linux и установка пакетов.

В целях обеспечения соответствия сертифицированных операционных систем Astra Linux Special Edition требованиям, предъявляемым к безопасности информации, ООО «РусБИтех-Астра» осуществляет выпуск очередных и оперативных обновлений.

Очередные обновления (версии) предназначены для:

Оперативные обновления предназначены для оперативного устранения уязвимостей в экземплярах, находящихся в эксплуатации, и представляют собой бюллетень безопасности, который доступен в виде:

Ввиду совершенствования нормативно-правовых документов в области защиты информации и в целях обеспечения соответствия информационных актуальным требованиям безопасности информации, а также обеспечения их долговременной эксплуатации, в том числе работоспособности на современных средствах вычислительной техники, рекомендуется на регулярной основе планировать проведение мероприятий по применению очередных и оперативных обновлений операционной системы.

🖧 Как настроить брандмауэр UFW в системах Linux

Это руководство объясняет, что такое UFW, как установить UFW на Linux и как настроить брандмауэр UFW в различных операционных системах Linux.

Введение

Безопасность – это серьезное дело.

Работаете ли вы с операционной системой Linux в центрах обработки данных или на своем ноутбуке, вы должны защитить свою операционную систему от всех возможных угроз.

На самом деле, серверы, работающие в корпоративной среде, будут хорошо защищены.

Большинство корпоративных компаний инвестируют миллионы долларов в защиту своей инфраструктуры.

Там будет отдельная сетевая команда, множество брандмауэров, команда безопасности для защиты вашей среды и серверов Linux.

Этого не произойдет, если вы используете Linux на своих настольных компьютерах или серверах.

Вы должны знать, как защитить свои Linux-машины с помощью правильных инструментов.

Одним из таких инструментов является UFW.

Что такое UFW?

UFW, расшифровывается как Uncomplicated Firewall, это программа межсетевого экрана, которая по умолчанию предустановлена в дистрибутивах на базе Ubuntu.

Почему UFW, а не iptables?

Вы можете задаться этим вопросом.

Если вы еще не знаете, Netfilter – это система фильтрации пакетов, поставляемая с ядром Linux, а iptables используется для управления сетевыми фильтрами с помощью набора команд.

Освоение iptables может занять много времени и оказаться сложной задачей.

Чтобы упростить управление брандмауэром, было создано множество дополнений к iptables.

UFW является одним из них.

UFW является интерфейсом командной строки для управления iptables.

Он обеспечивает основу для управления и манипулирования брандмауэром netfilter.

UFW доступен по умолчанию во всех установках Ubuntu после версии 8.04 LTS.

Существует также графический интерфейс для UFW под названием Gufw.

О нем мы расскажем в отдельном руководстве.

В этой статье мы сосредоточимся на использовании ufw из командной строки.

Без лишних слов, давайте посмотрим, как установить и настроить брандмауэр UFW в Linux.

1. Установка UFW на Linux

UFW поставляется предустановленным в большинстве дистрибутивов на базе Debian и Arch.

Чтобы проверить, установлен UFW или нет, выполните следующую команду:

Если он не установлен в вашем дистрибутиве, вы можете установить его с помощью менеджера пакетов по умолчанию вашего дистрибутива.

Чтобы установить UFW в Alpine Linux, выполните:

Установка UFW в Arch Linux и его разновидности, такие как EndeavourOS и Manjaro Linux:

Установка ufw в Debian, Ubuntu и их производных:

Установка UFW в Fedora:

UFW доступен в репозитории [EPEL] для операционных систем Enterprise Linux, таких как RHEL, CentOS, AlmaLinux и Rocky Linux.

Включите репозиторий [EPEL] и установите UFW в RHEL, CentOS, AlmaLinux, Rocky Linux, как показано ниже:

Установка UFW на openSUSE:

1.1. Включение, запуск и остановка службы UFW

В системах на базе Debian демон UFW будет запущен и включен автоматически.

Выполните следующую команду, чтобы проверить состояние службы UFW:

Другой способ – проверить, включен ли и активен ли сервис UFW:

Если служба UFW не запускается автоматически после установки, выполните следующую команду для запуска службы UFW:

Ufw также должен быть включен для автоматического запуска между перезагрузками системы.

Или вы можете объединить обе команды в одну, чтобы включить и запустить службу UFW одним движением, как показано ниже:

Чтобы остановить службу UFW, просто выполните команду:

3. Настройка брандмауэра с помощью UFW в Linux

3.1. Получение помощи

Если вы новичок в UFW, первое, что нужно сделать после его установки, это обратиться к разделу справки и man-странице UFW, чтобы получить базовое представление об использовании UFW.

Если вы забыли синтаксис или вам нужна справка по определенной функции ufw, эти две команды будут очень кстати.

3.2. Установка правил по умолчанию

Используя UFW, вы можете создавать правила брандмауэра (или политики) для разрешения или запрета определенной службы.

С помощью этих политик вы указываете UFW, какие порты, службы, IP-адреса и интерфейсы должны быть разрешены или запрещены.

Существуют политики по умолчанию, которые поставляются с ufw.

Политика по умолчанию отбрасывает все входящие соединения и разрешает все исходящие соединения.

ВАЖНО: Если вы настраиваете ufw на удаленном сервере, убедитесь, что вы разрешили порт или службу ssh перед включением брандмауэра ufw.

Политика входящих соединений по умолчанию будет запрещать все входящие соединения.

Поэтому если вы не настроили правила для разрешения SSH, вы будете заблокированы в удаленной системе и не сможете войти в нее.

Этого не произойдет, если вы запустите ufw на локальной системе.

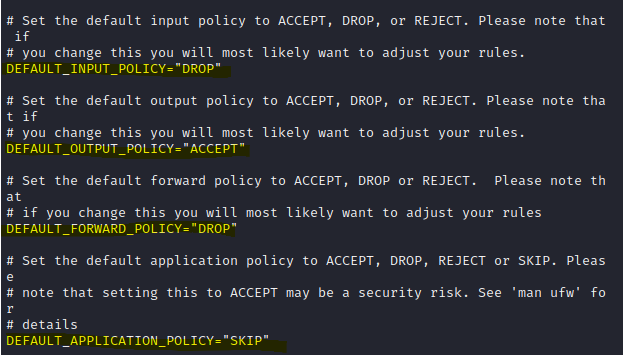

Политики по умолчанию определяются в файле /etc/default/ufw.

Вот содержимое этого файла:

В качестве альтернативы можно использовать команду ufw allow, чтобы установить политики по умолчанию для входящих и исходящих команд:

3.2.1. Проверка состояния правил межсетевого экрана UFW

Чтобы проверить, активны ли политики по умолчанию, выполните следующую команду:

Вывод:

А для получения более подробной информации о состоянии используйте эту команду:

Чтобы просмотреть нумерованный формат, выполните команду:

3.2.2. Добавление правил

Все команды служат одной цели.

[ 1] – В первой команде я разрешаю весь доступ к службе ssh. UFW знает, что по умолчанию ssh прослушивает порт 22. Поэтому, когда вы используете разрешить службу ssh, он также применит правило для порта 22.

[ 2 ] – Во второй команде я явно указываю разрешить входящие соединения для порта 22.

[ 3 ] – Третья команда аналогична второй. Она разрешает любой доступ к порту tcp 22. Поддерживаются оба протокола TCP и UDP.

[ 4 ] – В четвертой команде я разрешаю пользовательскому порту ssh (т.е. 2222) принимать входящие соединения.

Вы можете использовать эти четыре команды не только для ssh, но и для любых служб и портов.

Например, если вы хотите подключиться к PostgreSQL, работающему на порту 5433, то правило должно быть добавлено следующим образом.

Аналогично, мы можем использовать команду ufw deny для отклонения входящих соединений:

Эта команда запретит трафик на порту 5433.

3.2.3. Удаление правил межсетевого экрана UFW

Чтобы удалить правило или политику, вы можете использовать команду ufw delete.

Например, если вы больше не хотите разрешать HTTP-трафик, просто выполните команду:

3.2.4. Включение, отключение и перезагрузка правил брандмауэра UFW

Это отличается от включения и запуска демона UFW.

Запуск системного блока ufw не приведет к выполнению правил брандмауэра.

UFW имеет специальные команды для включения, отключения и перезагрузки правил брандмауэра.

Чтобы правила вступили в силу, необходимо выполнить следующую команду:

Как я уже упоминал, используйте следующую команду для просмотра состояния правил брандмауэра UFW:

Чтобы отключить правила брандмауэра, выполните команду:

Обратите внимание: приведенная выше команда отключит только правила брандмауэра. Демон UFW будет по-прежнему запущен и включен при перезагрузке.

После добавления любой политики перезагрузите ufw, чтобы политика вступила в силу, используя команду :

3.2.5. Добавление политики для диапазона портов

Вы можете добавить политику для диапазона портов вместо того, чтобы создавать политику для одного порта:

3.2.6. Добавление политики для определенных IP-адресов, подсетей и портов

С помощью ufw можно создавать более тонкие правила.

Допустим, если вы хотите, чтобы к вашему серверу можно было подключиться (ssh’ed) только с определенного IP, вы можете сделать это, добавив следующее правило.

Первая команда позволяет указанному IP подключаться на основе открытых портов.

Вторая команда указывает, что пользователь может подключиться к порту 2222 только с адреса 192.168.156.2.

Чтобы разрешить группе IP из одной подсети подключаться к ssh, вы можете использовать подсеть при добавлении правила, разрешая всем IP этой подсети подключаться к порту 2222.

3.2.7. Добавление политики сетевого интерфейса

Вы также можете создавать политики на основе сетевых интерфейсов.

Следующая команда создаст политику приема соединений для сетевого интерфейса en01 на порт 2222.

3.2.8. Тестирование правил без их применения с помощью опции dry-run

UFW имеет опцию –dry-run для тестирования правил без их фактического применения.

Например, при открытии порта SSH будет применено следующее: