Пропускаем трафик через Tor и Privoxy

Добрый день всем, кто оказался на данном сайте. Я уже писал статьи об использовании сети Tor в этой и в этой статье. А сегодня хотелось бы привести пример связки Tor + Privoxy. Что нам это даст? А даст нам это еще один из вариантов некой анонимности и защищенности в интернете. И так, переходим в терминал, для начала давайте установим необходимые пакеты в нашу систему. Переходим в терминал:

Установка Tor и Privoxy

Для начала давайте установим пакеты tor и privoxy:

После успешной установки, нам нужно подправить конфигурационный файл privoxy. Давайте сделаем это:

Тут нам нужно вконце конфига вписать несколько строчек, псле чего сохраняем отредактированный файл и закрываем его:

Теперь запускаем службы tor и privoxy следующими командами:

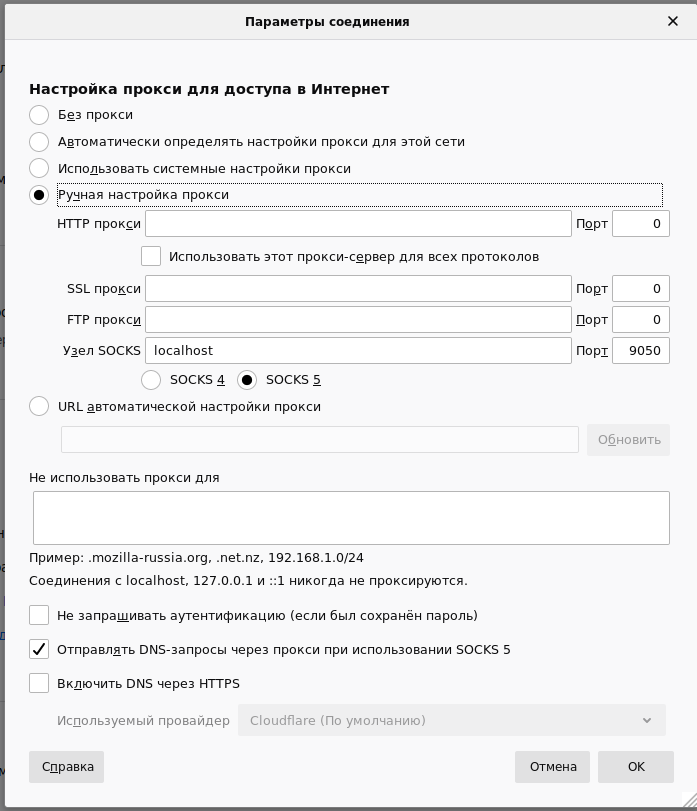

Теперь пришла очередь настроить наш браузер на работу с tor и privoxy. Настройки буду показывать на примере браузера Firefox. Для этого вам нужно перейти в сетевые настройки браузера и вписать в соответствующие поля следующие строки:

После чего нажимаем кнопку “ok” и переходим на сайт “2ip.ru” для проверки наших настроек. Стоит оговориться, что скорость при такой конфигурации у вас упадет.

На этом все, как видите, данный метод довольно таки прост и не требует каких то глубоких познаний. Не используйте данную инструкцию в корыстных целях. Данный мануал приведет лишь с ознакомительной точки зрения.

Инструменты Kali Linux

Список инструментов для тестирования на проникновение и их описание

Privoxy

Описание Privoxy

Privoxy — это веб-прокси без кэширования, с продвинутыми возможностями фильтрации, модификации данных веб-страницы и HTTP заголовков, контролем доступа и удалением рекламы и другого неприятного Интернет мусора. Privoxy имеет гибкую конфигурацию и может быть настроен под индивидуальные потребности и вкусы. Он имеет приложение как для автономных систем, так и для многопользовательских сетей.

Возможности Privoxy

В дополнении к ключевым функциями блокировки рекламы и управления куки, Privoxy предоставляет множество дополнительных функций, которые дают конечному пользователю больше контроля, больше приватности и больше свободы:

Автор: Fabian Keil и другие

Справка по Privoxy

Руководство по Privoxy

privoxy — Прокси для повышения конфиденциальности

СИНОПСИС

ОПЦИИ

Privoxy может вызываться со следующими параметрами командной строки:

—chroot

Перед изменение на заданный пользовательский ID в опции —user, сделайте chroot на домашнюю директорию этого пользователя (т. е. сделайте её корневой), т.е. ядро притвориться для процесса Privoxy, будто бы дерево директорий начинается там. Если настройки сделаны аккуратно, это может ограничить влияние возможных уязвимостей в Privoxy на файлы, содержащиеся в иерархии файловой системы.

—config-test

Выйти после загрузки конфигурационных файлов перед привязкой к прослушиваемому адресу. Код выхода сигнализирует, были или нет успешно загружены конфигурационные файлы.

Если код 1, то по крайней мере один из конфигурационных файлов неверен, если код выхода 0, все конфигурационные файлы успешно загружены (но всё ещё могут содержать ошибки, которые могут быть выявлены только в процессе выполнения).

Эта опция не оказывает влияния на настройки журнала, рекомендуется применять в комбинации с «—no-daemon«, если настроенный файл журнала не должен использоваться.

—help

—no-daemon

Не становиться демоном, т. е. не ответвляться и не становиться лидером группы процессов, не отсоединяться от контрольного tty и в него же писать все логи.

—pidfile pidfile

При запуске записать ID процесса в pidfile. Удалить pidfile при выходе. Неудача в создании или удалении pidfile-файла не является фатальной. Если опция —pidfile не дана, то PID не будет использоваться.

—pre-chroot-nslookup hostname

Перед chroot инициализировать библиотеку преобразователя (resolver) используя имя хоста. На некоторых системах это уменьшает количество файлов, которые должны быть скопированы в дерево chroot.

—user user[.group]

После (опциональной) записи PID файла, user принимается как пользовательский ID и group как GID группы или, если опция group не была дана, группа пользователя по умолчанию. Выход, если привилегий недостаточно для того, чтобы сделать это.

—version

Напечатать версию и выйти.

Если в командной строке не указан конфигурационный файл, Privoxy будет искать файл с именем config в текущей директории. Если конфигурационный файл не найден, Privoxy не запустится.

УСТАНОВКА И ИСПОЛЬЗОВАНИЕ

Браузеры могут быть настроены в индивидуальном порядке для использования Privoxy в качестве HTTP прокси (рекомендуется), или Privoxy может быть совмещён с фильтром пакетов для образования перехватывающего прокси (смотрите настройки). Настройки по умолчанию: localhost на порту 8118 (настраивается в главном конфигурационном файле).

Безопасный (SSL) прокси должен быть настроен на эти же значения, в противном случае https: URL не будут переданы через прокси. Примечание: Privoxy может проксировать только HTTP и HTTPS трафик. Не пытайтесь использовать его с FTP или другими протоколами. HTTPS имеет некоторые ограничения и не все функции работают с HTTPS подключениями.

НАСТРОЙКА

Privoxy может быть настроен различными конфигурационными файлами. Файлами настройки по умолчанию являются: config, default.filter, default.action и default.action. user.action следует использовать для определённых локально исключение по отношению к правилам по умолчанию в match-all.action и default.action и user.filter для локально определённых фильтров. Они хорошо прокомментированы. На Unix и Unix-подобных системах по умолчанию они расположены в /etc/privoxy/.

Privoxy использует концепцию действий (actions) для манипуляции потоками данных между браузером и удалёнными сайтами. Доступны разнообразные действия с определёнными функциями для таких вещей как блокировка веб-сайтов, управление кукисами и т. д. Эти действия могут быть вызваны индивидуально или комбинировано и использоваться в отношении индивидуальных URL или групп URL, которые могут быть определены с использованием подстановочных символов и регулярных выражений. Результатом является то, что пользователь имеет значительный контроль и свободу.

Список действий (блокировщики рекламы и т. д.), может быть также настроен в веб-интерфейсе http://config.privoxy.org/. Параметры настроек Privoxy также можно просмотреть на той же странице. В дополнение, Privoxy может быть включён или выключен. Это внутренняя страница и она не требует Интернет-доступа.

ФАЙЛЫ

В зависимости от платформы файлы могут варьироваться. Дополнительная документация должна быть включена в локальную директорию документации.

СИГНАЛЫ

Privoxy завершается по сигналам SIGINT и SIGTERM. Скрипт ротации файлов журнала может вызвать отправку SIGHUP в Privoxy для повторного открытия файла журнала. Примечание: в отличие от других демонов, Privoxy не нужно быть в курсе изменений конфигурационных файлов с помощью SIGHUP: программа обнаружит это автоматически. Сигналы, отличные от тех, которые приведены выше, явным образом не обрабатываются и результат в действии по умолчанию зависит от операционной системы.

Примеры использования Privoxy

Пример настройки Privoxy для использования с Tor в Kali Linux, Debian, Ubuntu, Linux Mint

Результатом выполнения данной инструкции станет то, что приложения, запущенные из командной строки, станут использовать прокси. Другие приложения нужно настраивать в индивидуальном порядке.

Данная инструкция влияет только на веб-трафик (HTTP(S)), поэтому будьте осторожны, если вашей целью является что-то выходящее за рамки веб-сёрфинга и подключения к веб-приложениям.

Примечание: настройка в Arch Linux / BlackArch осуществляется аналогичным образом, но за исключением команды по установке пакетов. Вместо вышеприведённой нужно использоваться

В файл /etc/privoxy/config добавляем строки:

Запускаем и добавляем в автозагрузку службы:

Делаем резервную копию:

В файл /etc/bash.bashrc добавляем строчки:

Внимание, подстановочные символы (звёздочка) и CIDR нотации не поддерживаются для no_proxy!

Перезапустите терминал, проверьте ваш IP (должен быть не ваш!):

Установка Privoxy

Установка в Kali Linux, Debian, Ubuntu, Linux Mint

Установка в BlackArch

Информация об установке в другие операционные системы будет добавлена позже.

Kali linux весь трафик через tor

Лаборатория интернет безопасности.

Сегодня вспомним вопрос об анонимности, в широко известном дистрибутиве Kali linux.

Хотя данный пункт трудно назвать анонимностью, и нельзя использовать для серьёзных дел.

Тестируя свой сайт, либо сайт заказчика, может даже вы незаконно ищите уязвимости теми же WPScan, Joomscan, Uniscan и тд., либо используя брутфорс, часто не обойтись без прокси сетей, потому что защита на сайтах может банить ваш IP.

Поэтому переключения между бесплатными IP тора хороший бесплатный метод тестов (если у вас нет денег на качественный прокси).

Может конечно у вас и другие цели, но это не важно.

Итак, есть собственно 2 способа настройки, оба и рассмотрим.

Tor + Proxychains.

Довольно известный метод, но решено упомянуть.

Этот же способ упоминается автором в курсе который я выложил Курс этичного хакинга с нуля до профи.

Данный способ пропускает лишь выборочный трафик, той программы которую мы активируем в консоли.

Во первых нам нужно установить сам ТОР прописав команды в консоли.

apt-get install tor

Далее настраиваем Proxychains который установлен по умолчанию в Кали.

Прописываем в самом конце открывшегося файла следующие строчки.

socks4 127.0.0.1 9050

socks5 127.0.0.1 9050

Так же в начале документа необходимо активировать одну из опций.

Необходимо одну из опций активировать, убрав впереди комментарий #.

И сохраняем документ.

Коротко об этих опциях:

Теперь если всё настроено правильно вводим в консоли команды

tor (активирует тор)

Proxychains «необходимая программа или скрипт который нужно запустить через тор»

Например: Proxychains firefox ( браузер должен открыться используя сети тор, обязательно проверяем).

Всё должно работать. Если тор не запускается читайте в конце статьи возможную причину.

Tor + Privoxy.

Хороший способ пропустить Kali linux весь трафик через tor.

Скрипт privoxy позволяет пропустить уже весь трафик через тор сети либо же ваши прокси, но по умолчанию он не установлен.

Установка и настройка.

Сначала устанавливаем TOR если он у вас не установлен, командами в консоли.

apt-get install tor

Далее необходимо установить Privoxy прописав в консоль.

| apt-get install privoxy |

Теперь настраиваем его.

| leafpad /etc/privoxy/config |

В самом конце документа прописываем следующие 3 строчки.

Теперь необходимо настроить менеджер подключений.

Заходим в Настройки — Сеть — Сетевая прокси служба.

Выбираем метод ручной.

На этом настройки завершены.

Убедитесь что вид используемых прокси установлен вручную.

Осталось запустить сервисы следующими командами.

service privoxy start

Далее заходим например в браузер и заходим на сайт проверки IP чтобы убедиться что всё работает. Если всё хорошо, все скрипты в Kali linux будут подключаться через тор.

Почему может не работать TOR.

Долгое время я бился над проблемой что ТОР не работал на виртуальной машине.

Проблема оказалась в неправильно настроенном времени, поэтому если возникают трудности в запуске проверьте правильно ли у вас настроено время и часовой пояс.

Видео по теме.

О данных способах ( и ещё многое другое связанное с Kali linux ) я узнал благодаря каналу — d1gg3r us. Много рассмотрено по работе со скриптами (пусть канал и без озвучки и описания на не русском). И это не реклама, а личная рекомендация.

Видео про Proxychains

А на этом я с вами прощаюсь. До новых встреч. Берегите себя и свои компьютеры.

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Tor: от азов до продвинутого уровня (ч. 8): Служба Tor в Linux

Оглавление

Как установить Tor в Linux

Пакет Tor доступен в большинстве дистрибутивов Linux и может быть установлен из стандартных репозиториев.

Установка Tor в Debian, Linux Mint, Ubuntu, Kali Linux и их производные:

Установка Tor в Arch Linux, BlackArch и их производные:

Для запуска Tor не требуется какая-либо настройка — у программы уже установлены значения по умолчанию для опций. Тем не менее вы можете поменять множество параметров работы Tor с помощью опций командной строки и директив в конфигурационном файле.

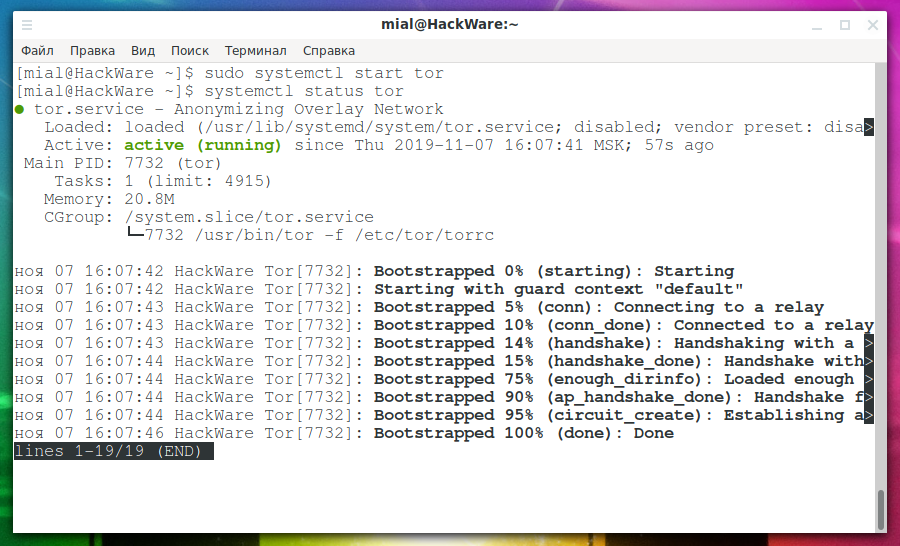

Как запустить службу Tor

Для запуска используйте команду:

Для проверки статуса:

Для добавления службы Tor в автозагрузку, чтобы она запускалась при каждом включении компьютера:

Для остановки службы Tor:

Для удаления из автозарузки:

Как запустить службу tor без перевода в фон

Показанные выше способы запуска tor превращают его в демона — то есть процесс, который работает в фоне и отсоединён от консоли.

Если вам нужно, чтобы служба Tor не уходила в фон, например, для отладки и чтобы её можно было бы закрыть комбинацией клавиш CTRL+c, то запустите службу Tor следующим образом в Debian и производных:

В Arch Linux, BlackArch и производных запуск выполняется так:

На самом деле, программе tor необязательны привилегии суперпользователя. Но для работы службы нужны файлы и директории (/var/lib/tor) права на которые закрыты для всех пользователей (даже для root) и которые принадлежат пользователю debian-tor или tor (имя пользователя зависит от дистрибутива). По этой причине используется sudo с опцией -u, после которой идёт имя пользователя, от имени которого выполняется команда.

Пример запуска tor без демонизации:

Строки, содержащие слово Bootstrapped показывают прогресс подключения к сети Tor. Когда всё готово для полноценного обмена информации с Интернетом через сеть Tor, будет выведено:

Файлы настроек Tor

Главным конфигурационным файлом службы Tor является /etc/tor/torrc. Этот файл содержит только комментарии, то есть по умолчанию не устанавливает никакие настройки. У службы Tor предусмотрены значения по умолчанию для всех настроек. По этой причине, файл не является обязательным — если он отсутствует, служба Tor всё равно запустится.

Если файл /etc/tor/torrc не найден, то будет сделана попытка найти файл $HOME/.torrc. Если такого файла тоже нет, то Tor просто продолжит загрузку.

Имеется ещё один конфигурационный файл с настройками по умолчанию: /etc/tor/torrc-defaults. Задумка в том, что он должен содержать дефолтные опции, которые могут быть перезаписаны файлами /etc/tor/torrc или $HOME/.torrc. Но на практике этот файл даже не поставляется с пакетом Tor.

Далее рассмотрим несколько опций связанных с конфигурационными файлами. Эти опции можно указать при запуске службы файлом tor.

—verify-config

Проверка конфигурационного файла Tor на правильность.

Запуск зависит от имени пользователя tor в системе:

-f ФАЙЛ

Указывает новый конфигурационный файл, содержащий дальнейшие конфигурационные опции Tor. Если указать — (тире), то опции будут считываться из стандартного ввода. По умолчанию /etc/tor/torrc или, если этот файл не найден, тогда $HOME/.torrc).

—allow-missing-torrc

Не требовать, чтобы конфигурационный файл, указанный опцией -f, существовал, если можно получить доступ к дефолтному torrc).

—defaults-torrc ФАЙЛ

Указывает файл, в котором искать дефолтные значения для опций Tor. Содержимое этого файла перезаписываются обычными конфигурационными файлами и опциями из командной строки (по умолчанию /etc/tor/torrc-defaults).

—ignore-missing-torrc

Указывает, что Tor должен обрабатывать отсутствующий файл torrc так, как если бы он был пустым. Обычно Tor делает это из-за отсутствия дефолтных файлов torrc, но не для файлов, указанных в командной строке.

Настройка журналов Tor

Настройка логов Tor выполняется в конфигурационном файле с помощью директивы Log. Эта директива состоит из трёх компонентов:

УРОВЕНЬ_СЕРЬЁЗНОСТИ может быть: debug, info, notice, warn и err. Допустимо указывать диапазоны вида:

В качестве ИСТОЧНИК_ВЫВОДА могут быть:

Например, чтобы выводить сообщения уровня notice в стандартный вывод, нужно записать так:

Для вывода сообщений от уровня info до уровня err в файл tor.log нужно записать в конфигурационный файл следующую директиву:

Директиву Log можно указывать несколько раз.

Как запустить службу Tor с опциями

У Tor много опций, которые имеют значения по умолчанию. Эти значения могут быть изменены в конфигурационных файлах Tor о которых рассказано в следующем разделе.

При этом можно запустит службу в командной строке с указанием опций, используемых в конфигурационном файле, для этого используйте команду вида:

Поскольку в большинстве случаев нужно запускать службу от имени пользователя debian-tor или tor, то команды должны быть примерно такими (для Debian и производных):

В Arch Linux, BlackArch и производных запуск выполняется так:

Пример запуска службы Tor с опциями для замены их значений из конфигурационного файла:

Если ЗНАЧЕНИЕ для ОПЦИИ состоит из более чем одного слова, либо включает в себя специальные символы, то его необходимо поместить в кавычки, например:

О правилах переписывания или добавления значений опций смотрите в следующем разделе.

Как просмотреть логи Tor

Просмотреть логи Tor можно различными способами, один из вариантов:

Обратите внимание, что если у вас Debian или проихводный от этого дистрибутива, то в предыдущей и следующей нужно вместо tor указывать пользователя debian-tor, например:

Например, для вывода последних 100 записей:

Также можно просмотреть события Tor с помощью:

Как пользоваться службой Tor в Linux

После запуска службы Tor на вашем компьютере становится доступным прокси SOCKS. Если вы не знаете, что это такое, то рекомендуется ознакомиться со статьёй «Всё о прокси: виды, как пользоваться, как проверить качество прокси».

Данный прокси доступен на IP адресе и порте localhost:9050.

О том, как настроить прокси в Linux смотрите здесь.

Помните, что некоторые программы имеют свои собственные настройки прокси и могут игнорировать общесистемные установки:

Помните, что в качестве IP адреса нужно указывать localhost, а в качестве номера порта 9050.

Многие программы умеют работать с SOCKS4 и SOCKS5 напрямую:

Сравните с выводом:

Если программа поддерживает только HTTP/HTTPS прокси, но не умеет работать с SOCKS, то в качестве медиатора используйте программу Privoxy или ProxyChains-NG.

Решение проблем с Tor

Ошибка «Could not bind to 127.0.0.1:9050: Address already in use. Is Tor already running?»

Если вы столкнулись с ошибками «Could not bind to …: Address already in use.», например:

То это означает, что порты, которые пытается прослушивать Tor, уже заняты другим процессом, возможно, другим запущенным экземпляром Tor. Для исправления этой ситуации, остановите другой экземпляр службы tor или найдите программу, которая занимает этот порт, для этого смотрите 4 способа узнать, какие порты прослушиваются в Linux.

Ошибка «Directory /var/lib/tor cannot be read: Permission denied»

Возникает в том случае, когда у процесса tor недостаточно прав для доступа к папке /var/lib/tor. Нужно запустить процесс tor от имени соответствующего пользователя debian-tor или tor следующим образом:

Ошибка «/var/lib/tor is not owned by this user»

Если возникают такие ошибки:

То это означает, что вы запускаете Tor от пользователя root, а нужно запускать от имени пользователя debian-tor или tor следующим образом:

HackWare.ru

Этичный хакинг и тестирование на проникновение, информационная безопасность

Tor: от азов до продвинутого уровня (ч. 5): Как перенаправить весь трафик через сеть Tor

Оглавление

Эта статья расскажет о возможностях и ограничениях сети Tor, а также о нескольких программах, которые повысят вашу анонимность за счёт сокрытия реального IP. Эта статья рекомендуется к прочтению даже если вы пользуетесь дистрибутивом Linux, который поддерживает включение анонимного режима одной кнопкой.

Как использовать Tor как прозрачный прокси

Сеть Tor, в первую очередь, предназначена для обеспечения анонимности пользователей при выходе в Интернет за счёт сокрытия их реального IP адреса. Передаваемые по сети данные шифруются, но на выходном узле, который делает непосредственный запрос к сайту и получает от него ответ, трафик находится в своём исходном состоянии (то есть тот трафик, который шифруется сторонними средствами, например, HTTPS — он зашифрован, а трафик, передаваемый в виде простого текста, доступен для выходной ноды в незашифрованном виде).

Сеть Tor в первую очередь предназначена для доступа к веб-сайтам, по этой причине, а также чтобы избежать сбора отпечатков пользователя (например, о версии операционной системы по особенностям сетевых пакетов), сеть Tor поддерживает очень ограниченный набор передаваемого трафика. Например, через сеть Tor можно сделать запрос к веб-сайту (протокол TCP), но невозможно передать UDP пакеты или сырые пакеты (запрещено всё, кроме полноценного подключения к сайту).

Сеть Tor подходит для:

По этой причине, когда мы говорим «перенаправление всего трафика через Tor» на самом деле имеется ввиду «перенаправление всего трафика, поддерживаемого этой сетью, через Tor».

Значительная часть трафика просто не может быть отправлена через сеть Tor, например, пинг, некоторые методы трассировки, сканирование полуоткрытыми соединениями, DNS запросы по UDP протоколу и т. д. Исходя из этого возникает другой вопрос — что делать с трафиком, который невозможно передать через сеть Tor: отправлять к целевому хосту минуя сеть Tor или блокировать?

Прокси или iptables для перенаправления трафика

При настройке системы для использования Tor, можно выбрать разные варианты реализации: прокси или iptables.

При настройке прокси, нужно помнить, что Tor работает как SOCKS прокси — не все программы поддерживают этот протокол. Но самое неприятное может быть в том, что если установлены общесистемные настройки прокси, то некоторые программы могут игнорировать эти настройки и подключаться к удалённым хостам напрямую, минуя прокси и Tor.

В этом смысле программа iptables является более надёжным и универсальным вариантом, которая при правильной настройке будет гарантировать, что тот или иной тип трафика не сможет выйти из системы кроме как через сеть Tor, либо будет заблокирован.

Программы для перенаправления всего трафика через Tor

Итак, как мы уже узнали, нужно решить ряд задач для корректной работы с Tor:

По этой причине имеется много разных программ от разных авторов, реализующих в той или иной степени описанный функционал.

orjail

Хотя все рассматриваемые далее программы немного разные, начнём с самой необычной из них. Она называется orjail. Программа на момент запуска создаёт собственное сетевое окружение для запускаемой программы и в этом окружении программа может выходить в Интернет только через сеть Tor.

Установка orjail в Kali Linux

Установка orjail в BlackArch

Если вы хотите, чтобы ПРОГРАММА выходила в сеть через Tor, то запустите команду вида:

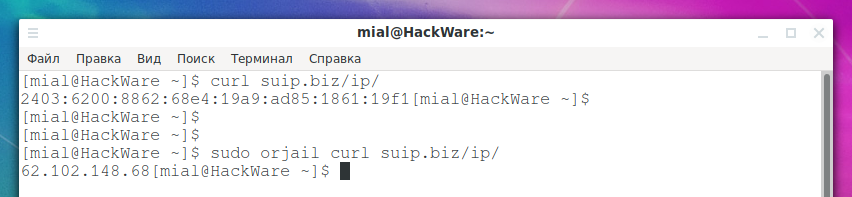

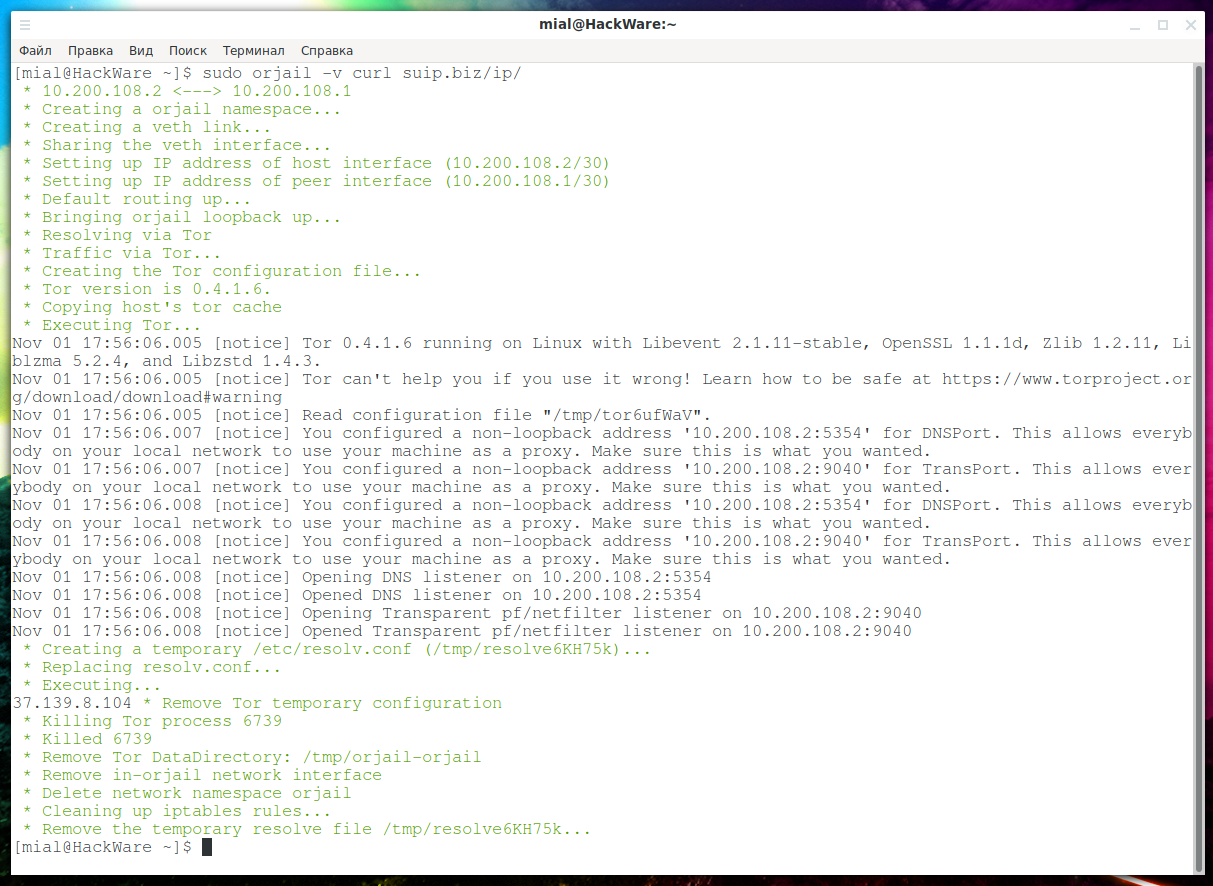

Например, следующая команда показывает внешний IP вашего компьютера:

А теперь запустим эту же команду с помощью orjail:

Обратите внимание — служба Tor необязательно должна быть запущена. Программа orjail сама создаёт виртуальные сетевые интерфейсы, сама запускает новый экземпляр службы Tor и когда основная программа завершается, останавливает Tor и удаляет временные сетевые интерфейсы.

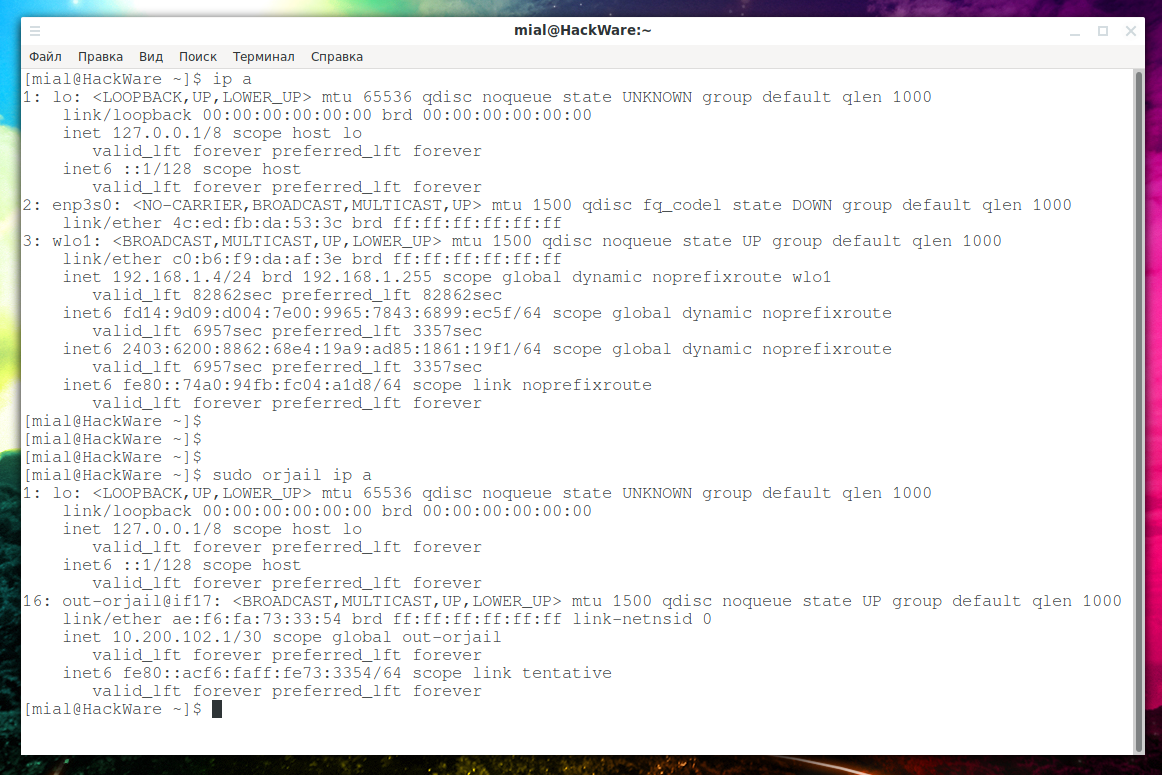

Чтобы вы наглядно это увидели, просмотрите информацию о ваших сетевых интерфейсах:

А теперь посмотрите, что видят программы, запущенные с помощью orjail:

Они совершенно в другом окружении!

Таким образом можно запускать и программы с графическим пользовательским интерфейсом:

Но с веб-браузерами будьте осторожны: orjail это скорее супер быстрое решение, когда нужно обойти блокировку или сменить свой IP. В более серьёзных ситуациях используйте Tor Browser — этот вариант безопаснее.

Если запустить orjail с опцией -v, то можно увидеть все происходящие процессы:

Обратите внимание, что orjail не умеет работать с IPv6 протоколом! Дело в том, что создаваемым временным сетевым интерфейсам назначаются только IP адреса. В принципе, думаю добавить поддержку IPv6 несложно, но в настоящий момент IPv6 трафик просто никуда не уходит.

Как мы уже знаем, через Tor невозможно передать пакеты UDP протокола, тем не менее, orjail может выполнять DNS запросы:

В качестве сервера, от которого получен ответ DNS, будет указано что-то вроде:

То есть DNS запросы обрабатываются в сети Tor.

Ошибки в orjail

Ошибка «User root: invalid name or no home directory.»

Вы можете столкнуться с ошибкой:

где вместо «root» будет имя вашего пользователя.

Так ошибка выглядит при выводе отладочной информации:

Для исправления откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

Ошибка «./usr/sbin/orjail: строка 563: /tmp/torpVKzn4: Отказано в доступе»

Вместо /tmp/torpVKzn4 может быть любое произвольное имя.

Для исправления вновь откройте файл orjail (если вы уже выполнили установку, то этот файл размещён по пути /usr/sbin/orjail), найдите там строку

torctl

Далее рассматриваемые программы очень схожи, они все используют Tor + iptables, но все чуть по-разному.

Начнём с самой многофункциональной программы torctl.

Эта программа написана для BlackArch, но довольно легко портируется на другие дистрибутивы.

Установка torctl в Kali Linux

Установка torctl в BlackArch

Чтобы узнать свой текущий IP, выполните:

Чтобы запустить Tor в качестве прозрачного прокси:

Для проверки статуса служб:

Если вы хотите поменять IP в сети Tor:

Для работы с Интернетом напрямую, без Tor, запустите:

Чтобы поменять MAC адреса на всех сетевых интерфейсах выполните команду:

Чтобы вернуть исходные MAC адреса:

Следующая команда добавит службу torctl в автозагрузку, то есть сразу после включения компьютера весь трафик будет пересылаться через Tor:

Для удаления службы из автозагрузки выполните:

Ещё вы можете включить автоматическую очистку памяти каждый раз при выключении компьютера:

Для отключения это функции:

Этот скрипт знает о существовании IPv6 трафика и успешно блокирует его. Запросы DNS перенаправляются через Tor.

AnonSurf

Если вы знакомы с Parrot Linux, то программа AnonSurf тоже должна быть вам знакома — она включает режим анонимности в системе. AnonSurf при желании закрывает программы, которые могут скомпрометировать анонимность, перенаправляет трафик и DNS запросы через Tor, блокирует IPv6.

AnonSurf слишком интегрирована в Parrot Linux и на других системах я бы рекомендовал выбрать какой-нибудь другой вариант, благо, выбор есть. Ещё мне не нравится, что программа пытается запустить/остановить какие-то сервисы без проверки их наличия и выводит ошибки, если они отсутствуют — из-за избытка ненужно информации можно пропустить что-то действительно важное. Тем не менее далее показано, как установить AnonSurf в Kali Linux. Основная часть функциональности сохранена, но команда «dns — Замена вашего DNS на сервера OpenNIC DNS» работать не будет!

Установка AnonSurf в Kali Linux

Показ своего внешнего IP адреса:

Запуск редиректа всего трафика через сеть Tor:

Прекращение редиректа трафика через Tor:

Nipe — это скрипт, который делает сеть Tor вашим шлюзом по умолчанию.

Этот скрипт на Perl позволяет вам напрямую направлять весь ваш трафик с вашего компьютера в сеть Tor, через которую вы можете анонимно выходить в Интернет, не беспокоясь о том, что за вашим IP будут следить или вас смогут вычислить по IP.

В настоящее время Nipe поддерживает только IPv4, но ведутся работы для добавления поддержки IPv6.

TOR Router

Tor Router позволяет использовать сеть Tor как прозрачный прокси и отправлять весь ваш трафик, в том числе DNS запросы, через Tor. Сеть Tor станет шлюзом по умолчанию для всех Интернет-соединений, что увеличит приватность/анонимность за счёт минимальных усилий. Скрипт будет работать на любой системе, использующей systemd (если вы хотите использовать этот инструмент как службу) и tor.

TOR Router не меняет системные файлы, как это делают другие инструменты для маршрутизации вашего трафика, благодаря минимальному воздействию на систему, в случае ошибки в службе TOR Router или после удаления этого инструмента, ваша остальная система не будет затронута.

В данный момент Tor-router поддерживает только IPv4 трафик, но автор планирует добавить поддержку и IPv6.

TorIptables2

Скрипт Tor Iptables — это анонимайзер, который настраивает iptables и tor для перенаправления всех служб и трафика, включая DNS, через сеть Tor.

Более подробно об этом скрипте я уже рассказывал в статье «Как быстро поменять IP в Linux».

Последние три скрипта я бы не рекомендовал использовать пока в них не добавят IPv6, иначе можно случайно сильно облажаться…

autovpn

Эта программа добавлена в качестве бонуса — autovpn также позволяет быстро сменить IP адрес, но вместо Tor использует случайный публичный OpenVPN из указанной страны. Больше подробностей в статье «Как быстро поменять IP в Linux».

Рассмотрим ещё несколько вариантов использования сети Tor.

Tor Browser

Tor Browser — является полностью настроенным и портативным браузером, для просмотра веб-сайтов через сеть Tor. Плюсы этого варианта — дополнительные меры для анонимности.

Минусы вытекают из плюсов: чем больше мер для анонимности, тем неудобнее пользоваться.