Отправить сообщение на комп, зная ip и имя

Всем здрасьте! Возникла следующая задачка, помогите решить плиз:

Дано: ip адрес компа, здание с зоопарком компов в 200 штук.

Найти: местоположение компьютера в здании.

«Ошибка [5]:Отказано в доступе.» получал, когда:

Помощь в написании контрольных, курсовых и дипломных работ здесь.

Как отправить файл на сервер через FTP не зная имени а зная только расширение файла?

Доброго времени суток! Очень нужна ваша помощь форумчане.. Пытаюсь отправить файл через FTP на.

Передача файлов на FTP не зная полного пути, но зная имя и расширение файла

Всем привет знатокам Delphi, нужен ваш совет, суть в том, что надо передать файл на фтп находящийся.

Как узнать полное имя файла зная его краткое имя?

например при запуске программы достаточно написать «Excel» или «Calc» при этом система уже в курсе.

Зная ip адрес компьютера и его имя вывести имя пользователя

Зная ip адрес компьютера и его имя вывести имя пользователя в текстовое поле. я смог осилить.

Помощь в написании контрольных, курсовых и дипломных работ здесь.

Здравствуйте, подскажите пожалуйста, как узнать имя процесса выполняемой программы, зная имя этой.

Возможно ли отправить ОпКод на сервер, зная IP-адрес

Возможно ли отправить опкод на сервер, зная ип-адресс?(Если возможно, то как тогда?)

Как отправить файл по сетке, зная IP получателя?

Здрасьте! Может вопрос уже обсуждался 100 раз, но всё же: Как можно отправить файл через Delphi.

5 способов отсылки полностью анонимных электронных писем

Иногда возникают ситуации, когда нужно отослать анонимное электронное письмо

Иногда возникают ситуации, когда нужно отослать анонимное электронное письмо. Например, с красивым признанием в любви или передать информацию без возможности выявления источника. Существует множество легитимных причин для использования анонимной электронной почты. И здесь можно воспользоваться либо одним из бесплатных сервисов, либо временным аккаунтом в связке с VPN.

Рассмотрим пять способов.

1. Временная электронная почта и VPN

Сервисы наподобие Gmail – один из вариантов для работы с анонимной электронной почтой, поскольку при регистрации не нужно указывать персональные данные. Затем созданный адрес можно использовать на постоянной основе, если возникает необходимость отослать анонимное письмо.

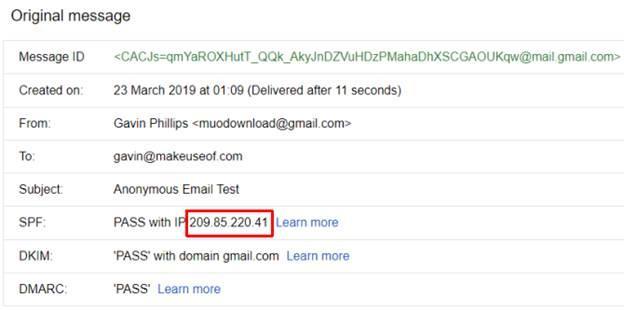

Более того, при отсылке письма с Gmail в качестве адреса отправителя (откуда пришло письмо) в заголовке письма указывается сервера компании Google, а не ваш личный IP-адрес, что повышает уровень анонимности.

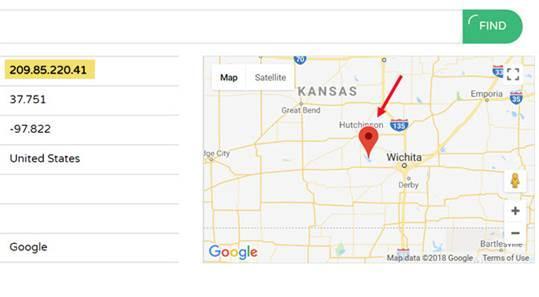

Если получатель письма захочет по заголовку отследить отправителя, то увидит только IP-адрес сервера Google, который необязательно будет находиться рядом с вами.

Однако следы все равно остаются, поскольку ваш фактический IP-адрес хранится на почтовых серверах. Таким образом, если правительство или другие органы, обладающие соответствующими полномочиями, сделают запрос, Google выдаст ваш настоящий IP-адрес.

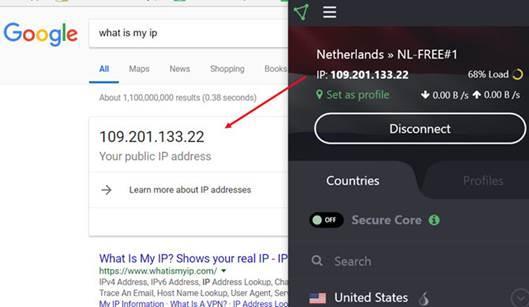

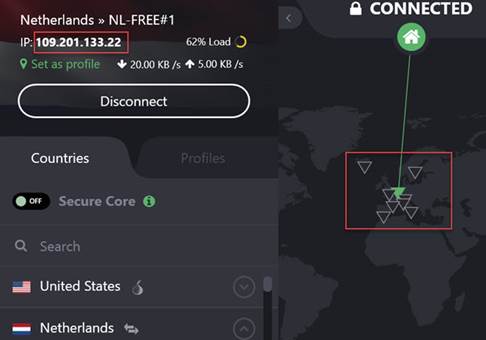

Следующий шаг для повышения анонимности – использование виртуальной частной сети или VPN. Мы рекомендуем платные сервисы с хорошей репутацией.

Если отсылать электронную почту через VPN, то:

1. Адрес почтового сервера не будет совпадать с вашим местонахождением.

2. Если правительство сделает запрос, Google сможет выдать только адрес VPN.

Именно из-за второго пункта особенно важно использовать надежный сервис с хорошей репутацией, где не хранятся детали вашего подключения. В случае с бесплатным VPN вероятность хранения и передачи логов значительно повышается.

Примечание: не путайте анонимный временной адрес и одноразовую электронную почту.

2. Клиент электронной почты в связке с VPN

Второй метод для отсылки анонимных писем – использование клиента, установленного на компьютере. Анонимность достигается в три шага:

Регистрация временного адреса в сервисах наподобие Gmail, Yahoo Mail, GMX и т. п.

Установка Thunderbird или другого бесплатного клиента.

Вначале нам нужно подключиться к VPN и убедиться, что весь трафик с компьютера идет через удаленный IP-адрес. Затем отсылаем письмо при помощи клиента, используя временной адрес. Таким образом, в заголовке вместо вашего IP-адреса будет указан адрес сервиса VPN.

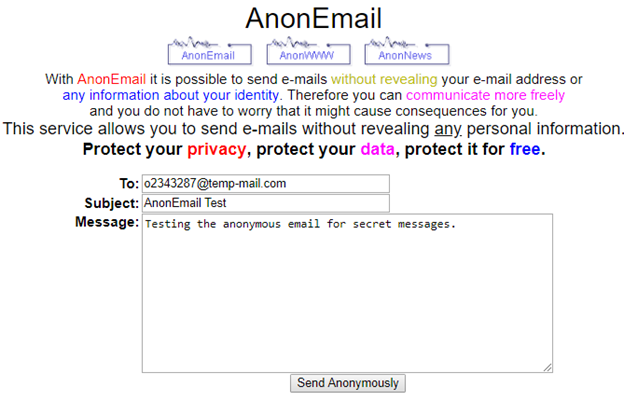

AnonEmail – сервис, позволяющий отправлять анонимные письма через цепочку случайных узлов. Соответственно, отследить IP-адрес отправителя становится практически невозможно.

AnonEmail легко использовать. Нужно указать получателя, тему письма, сообщение и нажать на кнопку «Send Anonymously». По сравнению с другими схожими сервисами AnonEMail не сохраняет (или делает вид, что не сохраняет) ваш IP-адрес. Во время тестирования мне не удалось отследить свой IP-адрес, однако отправлять что-то важное или незаконное все равно не рекомендуется.

В качестве дополнительной меры безопасности перед отсылкой письма AnonEmail ждет некоторое время, чтобы по времени отправки нельзя было отследить потенциальные географические зоны и часовые пояса вашего местонахождения.

Cyber Atlantis – еще один бесплатный сервис для отправки анонимных писем с сокрытием IP-адреса отправителя и поддержкой PGP-шифрования.

Таким образом, уровень безопасности становится еще выше, поскольку только владелец публичного ключа сможет расшифровать содержимое письма (при помощи секретного ключа). Однако при использовании схемы с публичным ключом могут возникнуть непредвиденные последствия. Например, если ключ шифрования есть только у ограниченного круга лиц, получатель письма может попытаться выяснить отправителя.

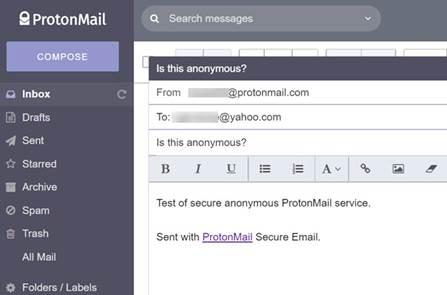

Если требуется полностью безопасная, анонимная и двухстороння почтовая служба, ProtonMail – ваш выбор. Этот сервис, используемый миллионами людей, предоставляет услуги по безопасности электронной почты уже довольно давно.

Некоторые ключевые функции:

Оконечное шифрование: шифруются все хранящиеся сообщения, а не только отправляемые с серверов ProtonMail. Без доступа к соответствующему аккаунту в сервисе ProtonMail, никто не сможет прочитать ваши сообщения.

Полная защита пользовательских данных: во время шифрования используется ключ, хранящийся только на вашем компьютере. Таким образом, даже системные администраторы ProtonMail не могут получить доступ к вашим сообщениям. Недостаток схемы: администратор не сможет восстановить доступ к учетной записи. Достоинство: доступ также не может быть предоставлен по запросу правительства и других структур.

Криптография с открытым исходным кодом: поскольку в ProtonMail используются библиотеки шифрования с открытым исходным кодом, можно быть уверенным в отсутствии «бэкдоров» для доступа к письмам как со стороны администраторов, так и со стороны хакеров.

Если вы регулярно отправляете анонимные письма, обратите внимание на сервис ProtonMail и используйте этот адрес в качестве основного.

Какой сервис лучше

Ответ на этот вопрос зависит от ваших потребностей. Если вы хотите поддерживать анонимность и безопасность на регулярной основе, обратите внимание на ProtonMail, поскольку даже администраторы сервиса не могут получить доступ к вашим письмам.

Если необходимость возникает не так часто, пользуйтесь одним из бесплатных веб-сервисов.

Всё об IP адресах и о том, как с ними работать

Доброго времени суток, уважаемые читатели Хабра!

Не так давно я написал свою первую статью на Хабр. В моей статье была одна неприятная шероховатость, которую моментально обнаружили, понимающие в сетевом администрировании, пользователи. Шероховатость заключается в том, что я указал неверные IP адреса в лабораторной работе. Сделал это я умышленно, так как посчитал что неопытному пользователю будет легче понять тему VLAN на более простом примере IP, но, как было, совершенно справедливо, замечено пользователями, нельзя выкладывать материал с ключевой ошибкой.

В самой статье я не стал править эту ошибку, так как убрав её будет бессмысленна вся наша дискуссия в 2 дня, но решил исправить её в отдельной статье с указание проблем и пояснением всей темы.

Для начала, стоит сказать о том, что такое IP адрес.

IP-адрес — уникальный сетевой адрес узла в компьютерной сети, построенной на основе стека протоколов TCP/IP (TCP/IP – это набор интернет-протоколов, о котором мы поговорим в дальнейших статьях). IP-адрес представляет собой серию из 32 двоичных бит (единиц и нулей). Так как человек невосприимчив к большому однородному ряду чисел, такому как этот 11100010101000100010101110011110 (здесь, к слову, 32 бита информации, так как 32 числа в двоичной системе), было решено разделить ряд на четыре 8-битных байта и получилась следующая последовательность: 11100010.10100010.00101011.10011110. Это не сильно облегчило жизнь и было решение перевести данную последовательность в, привычную нам, последовательность из четырёх чисел в десятичной системе, то есть 226.162.43.158. 4 разряда также называются октетами. Данный IP адрес определяется протоколом IPv4. По такой схеме адресации можно создать более 4 миллиардов IP-адресов.

Максимальным возможным числом в любом октете будет 255 (так как в двоичной системе это 8 единиц), а минимальным – 0.

Далее давайте разберёмся с тем, что называется классом IP (именно в этом моменте в лабораторной работе была неточность).

IP-адреса делятся на 5 классов (A, B, C, D, E). A, B и C — это классы коммерческой адресации. D – для многоадресных рассылок, а класс E – для экспериментов.

Класс А: 1.0.0.0 — 126.0.0.0, маска 255.0.0.0

Класс В: 128.0.0.0 — 191.255.0.0, маска 255.255.0.0

Класс С: 192.0.0.0 — 223.255.255.0, маска 255.255.255.0

Класс D: 224.0.0.0 — 239.255.255.255, маска 255.255.255.255

Класс Е: 240.0.0.0 — 247.255.255.255, маска 255.255.255.255

Теперь о «цвете» IP. IP бывают белые и серые (или публичные и частные). Публичным IP адресом называется IP адрес, который используется для выхода в Интернет. Адреса, используемые в локальных сетях, относят к частным. Частные IP не маршрутизируются в Интернете.

Публичные адреса назначаются публичным веб-серверам для того, чтобы человек смог попасть на этот сервер, вне зависимости от его местоположения, то есть через Интернет. Например, игровые сервера являются публичными, как и сервера Хабра и многих других веб-ресурсов.

Большое отличие частных и публичных IP адресов заключается в том, что используя частный IP адрес мы можем назначить компьютеру любой номер (главное, чтобы не было совпадающих номеров), а с публичными адресами всё не так просто. Выдача публичных адресов контролируется различными организациями.

Допустим, Вы молодой сетевой инженер и хотите дать доступ к своему серверу всем пользователям Интернета. Для этого Вам нужно получить публичный IP адрес. Чтобы его получить Вы обращаетесь к своему интернет провайдеру, и он выдаёт Вам публичный IP адрес, но из рукава он его взять не может, поэтому он обращается к локальному Интернет регистратору (LIR – Local Internet Registry), который выдаёт пачку IP адресов Вашему провайдеру, а провайдер из этой пачки выдаёт Вам один адрес. Локальный Интернет регистратор не может выдать пачку адресов из неоткуда, поэтому он обращается к региональному Интернет регистратору (RIR – Regional Internet Registry). В свою очередь региональный Интернет регистратор обращается к международной некоммерческой организации IANA (Internet Assigned Numbers Authority). Контролирует действие организации IANA компания ICANN (Internet Corporation for Assigned Names and Numbers). Такой сложный процесс необходим для того, чтобы не было путаницы в публичных IP адресах.

Поскольку мы занимаемся созданием локальных вычислительных сетей (LAN — Local Area Network), мы будем пользоваться именно частными IP адресами. Для работы с ними необходимо понимать какие адреса частные, а какие нет. В таблице ниже приведены частные IP адреса, которыми мы и будем пользоваться при построении сетей.

Из вышесказанного делаем вывод, что пользоваться при создании локальной сеть следует адресами из диапазона в таблице. При использовании любых других адресов сетей, как например, 20.*.*.* или 30.*.*.* (для примера взял именно эти адреса, так как они использовались в лабе), будут большие проблемы с настройкой реальной сети.

Из таблицы частных IP адресов вы можете увидеть третий столбец, в котором написана маска подсети. Маска подсети — битовая маска, определяющая, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети.

У всех IP адресов есть две части сеть и узел.

Сеть – это та часть IP, которая не меняется во всей сети и все адреса устройств начинаются именно с номера сети.

Узел – это изменяющаяся часть IP. Каждое устройство имеет свой уникальный адрес в сети, он называется узлом.

Маску принято записывать двумя способами: префиксным и десятичным. Например, маска частной подсети A выглядит в десятичной записи как 255.0.0.0, но не всегда удобно пользоваться десятичной записью при составлении схемы сети. Легче записать маску как префикс, то есть /8.

Так как маска формируется добавлением слева единицы с первого октета и никак иначе, но для распознания маски нам достаточно знать количество выставленных единиц.

Таблица масок подсети

Высчитаем сколько устройств (в IP адресах — узлов) может быть в сети, где у одного компьютера адрес 172.16.13.98 /24.

172.16.13.0 – адрес сети

172.16.13.1 – адрес первого устройства в сети

172.16.13.254 – адрес последнего устройства в сети

172.16.13.255 – широковещательный IP адрес

172.16.14.0 – адрес следующей сети

Итого 254 устройства в сети

Теперь вычислим сколько устройств может быть в сети, где у одного компьютера адрес 172.16.13.98 /16.

172.16.0.0 – адрес сети

172.16.0.1 – адрес первого устройства в сети

172.16.255.254 – адрес последнего устройства в сети

172.16.255.255 – широковещательный IP адрес

172.17.0.0 – адрес следующей сети

Итого 65534 устройства в сети

В первом случае у нас получилось 254 устройства, во втором 65534, а мы заменили только номер маски.

Посмотреть различные варианты работы с масками вы можете в любом калькуляторе IP. Я рекомендую этот.

До того, как была придумана технология масок подсетей (VLSM – Variable Langhe Subnet Mask), использовались классовые сети, о которых мы говорили ранее.

Теперь стоит сказать о таких IP адресах, которые задействованы под определённые нужды.

Адрес 127.0.0.0 – 127.255.255.255 (loopback – петля на себя). Данная сеть нужна для диагностики.

169.254.0.0 – 169.254.255.255 (APIPA – Automatic Private IP Addressing). Механизм «придумывания» IP адреса. Служба APIPA генерирует IP адреса для начала работы с сетью.

Теперь, когда я объяснил тему IP, становиться ясно почему сеть, представленная в лабе, не будет работать без проблем. Этого стоит избежать, поэтому исправьте ошибки исходя из информации в этой статье.

Настройка собственного почтового сервера

Если есть необходимость освежить в памяти как всё это работает, то есть давняя, но актуальная статья об архитектуе почтовых систем.

Есть три основных шага, чтобы установить и настроить собственный почтовый сервер.

Настройка IP и DNS

Выбор и запуск приложения почтового сервера

Добавление своего почтового сервера в белые списки

Настройка IP и DNS

Обеспечение внешнего статического IP-адреса, публичного домена и записи PTR

Это основные требования для запуска собственного почтового сервера.

Публичный статический IP-адрес

IP-адрес почтового сервера должен быть общедоступным и постоянным во времени. Убедиться в этом можно у хостинг или Интернет-провайдера.

Доменное имя указывает на IP

DNS-запись публичного доменного имени почтового сервера должна указывать на этот IP-адрес. Им можно управлять в настройках DNS провайдера доменного имени.

IP указывает на доменное имя

Самое главное, обратная DNS-запись (именуемая PTR) должна указывать на доменное имя почтового сервера по IP-адресу. Можно попросить своего хостинг-провайдера или поставщика интернет-услуг настроить его. Его можно легко проверить по IP-адресу онлайн (например, тут), или с помощью команды ‘nslookup’ в Windows и команды ‘host’ в системах на основе UNIX.

Настройка MX записи в DNS

Запись почтового обмена (MX) указывает почтовый сервер, ответственный за прием сообщений электронной почты от имени домена.

Type

Host

Value

Priority

Priority (приоритет) используется, когда в домене более одного почтового сервера.

TTL (время жизни) можно установить любое предпочтительное значение, а наименьшее значение используется для применения конфигурации DNS как можно скорее при отладке настроек.

Настройка DKIM записи в DNS

Почта, идентифицированная ключами домена (DKIM) — это протокол безопасности электронной почты, который прикрепляет зашифрованную цифровую подпись к электронному письму. Принимающий сервер проверяет его с помощью открытого ключа, чтобы убедиться, что электронное письмо не было подделано.

И запись DNS будет выглядеть так:

Type

Host

Value

selector._domainkey

v=DKIM1; k=rsa; p=public_key

TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Настройка SPF записи в DNS

Инфраструктура политики отправителя (SPF) — это стандарт проверки подлинности электронной почты, который проверяет IP-адрес отправителя по списку авторизованных IP-адресов владельца домена для проверки входящей электронной почты.

Тут запись DNS будет выглядеть так:

Type

Host

Value

TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Можно использовать удобный онлайн-генератор записи SPF.

Дополнительные записи DNS

Некоторые поля не обязательны, но желательно иметь.

DMARC

Запись доменной проверки подлинности сообщений, отчетов и соответствия (DMARC) позволяет собственному почтовому серверу декларировать политику того, как другие почтовые серверы должны реагировать на недостоверные сообщения от него.

BIMI

Индикаторы бренда для идентификации сообщений (BIMI) — это новый стандарт, созданный для того, чтобы упростить отображение логотипа рядом с сообщением. Кроме того, BIMI предназначен для предотвращения мошеннических электронных писем и улучшения доставки.

TLS-RPT

TLS-отчетность (TLS-RPT) дает ежедневные сводные отчеты с информацией о электронных письмах, которые не зашифровываются и не доставляются.

Все эти записи кроме MTA-STS могут быть созданы с помощью Power DMARC Toolbox. Конфигурация MTA-STS похожа на Google, также описывалась на habr, и, наконец, может быть проверена с помощью Hardenize.

Выбор и запуск приложения почтового сервера

Конечно, хостинг должен позволять устанавливать программное обеспечение. Можно использовать любое подходящее приложение для почтового сервера. Например, есть бесплатный hMailServer для Windows, который предоставляет все необходимые функции с минимальным использованием ресурсов. Для систем на базе UNIX существует множество бесплатных почтовых серверов, таких как Exim Internet Mailer или iRedMail.

Если вы знаете ещё хорошие программы, то поделитесь ими в комментариях. Подробный обзор выбора такого программного обеспечения, конечно, заслуживает отдельной статьи.

Инициализация

Когда программное обеспечение выбрано и установлено, самое время его настроить.

Домен и пользователи

Нужно добавить домен и начальный набор пользователей почтового сервера.

Безопасность

Чтобы обеспечить соответствующий уровень безопасности, мы должны добавить сертификат SSL для домена. Конфигурацию SSL можно проверить здесь.

Подпись сообщений

Далее, следует настроить DKIM. Нужно указать полученные выше приватный ключ и селектор. Кроме того, методы заголовка и тела должны быть установлены на «расслабленный», алгоритм подписи должен быть установлен на «SHA256», иначе на некоторых SMTP серверах не проходит проверка (например, google).

Защита от спама

Наконец, нужно настроить антиспам-проверку специальными узлами черных списков, такими как spamhaus.org, чтобы защитить пользователей почтового сервера от нежелательных сообщений.

Протоколы электронной почты

Нужно настроить три протокола электронной почты, которые необходимы для её отправки и получения.

SMTP используется для приема входящей и исходящей почты с/на другие почтовые серверы. И это позволяет пользователям домена отправлять свои сообщения.

25 порт

Этот порт необходим для управления входящими подключениями от других почтовых серверов. Метод безопасности следует установить в STARTTLS.

587 порт

Он нужен для почтовых клиентов собственного почтового сервера. Метод безопасности следует установить в STARTTLS.

465 порт

Он не является официальным и может потребоваться для старых почтовых клиентов. И метод безопасности следует установить в SSL/TLS.

POP3, IMAP

POP3 и IMAP используются отдельными почтовыми клиентами, такими как Outlook на ПК или любой почтовый клиент на мобильных телефонах. Это позволяет пользователям домена управлять своими сообщениями.

Также можно настроить порты 143 для IMAP и 110 для POP3, но они не шифруются и сейчас их уже мало кто использует.

Проверка

Итак, когда все настроено, нужно протестировать почтовый сервер, отправив письмо кому-нибудь из списка пользователей. Кроме того, в некоторых почтовых приложениях есть функция самодиагностики (см. ниже пример от hMailServer).

Теперь пора проверить отправку на внешний адрес.

Аккаунт Gmail.com

Если есть учетная запись Gmail.com (что наверняка), можно отправить тестовое письмо на свой адрес Gmail. Затем открываем свою электронную почту в браузере и нажимаем «Показать подробности».

Если есть «подписано: домен», подпись DKIM настроена правильно. Если есть «отправлено по почте: домен», SPF в порядке.

Также, можно убедиться в оригинальных заголовках, что статус проверки пройден.

Также, в Outlook можно видеть те же заголовки в свойствах сообщения.

Специальные онлайн-сервисы

Существует множество онлайн-сервисов, которые могут проверять отправку электронной почты. Ниже приведены некоторые из них.

AppMailDev

Этот сервис позволяет тестировать конфигурацию почтового сервера, такую как DKIM и SPF, отправляя электронное письмо на указанный сгенерированный почтовый адрес. Нужно просто следовать инструкциям на экране и результаты теста будут отображены там же.

DKIMValidator

Предоставляет те же функции, что и предыдущая служба. Результаты тестирования будут отправлены на адрес отправителя.

HAD Email Auth Tester

Чтобы проверить отправку сообщения здесь, нужно отправить специальное сообщение на tester@email-test.had.dnsops.gov. Результаты тестирования будут отправлены на адрес отправителя.

PowerDMARC

Этот сервис предоставляет только облегченную проверку всех атрибутов, но у него есть удобные инструменты, указанные в ссылках выше.

Итак, если всё настроено правильно, но сервер присутствует в чёрных списках спама, нужно внести его в белый список.

Добавление почтового сервера в белые списки

Итак, если всё вышеперечисленное настроено правильно, другие почтовые серверы по-прежнему могут отмечать сообщения как спам и отклонять их. Это бывает, когда IP (или его диапазон) домена попадает в какой-то черный список. Чаще всего причиной этого является использование соседних IP-адресов для рассылки спам-сообщений.

Внесение в белый список в публичных источниках

Итак, сначала проверим IP (и, если необходимо, домен) онлайн на наличие в каких-либо черных списках. Его можно проверить в любом онлайн-чекере, который можно найти через поиск. Например, MXToolBox проверяет самые популярные черные списки. Также, multirbl.valli.org показывает много источников черного списка и доверие к каждому из них.

Затем нужно последовательно просмотреть каждый элемент в результатах и прочитать рекомендации о том, как внести IP-адрес в белый список в конкретном источнике черного списка. Но не все из них могут позволить это сделать бесплатно, например, немецкий UCEPROTECT®-Network.

Внесение в белый список определенных почтовых серверов

Обход черных списков

SendInBlue

Это еще один хороший сервис, который позволяет бесплатно отправлять 9 тысяч писем в месяц с лимитом 200 в день. Но есть нюансы: встроенное отслеживание электронной почты нельзя отключить и высоковатая цена сверх бесплатного лимита.

В каждой службе нужно зарегистрироваться и получить подтверждение почтового домена. После подтверждения, каждый из них дает указания на то, что должно быть настроено для DNS (DKIM, SPF и DMARK) и почтового приложения (адрес сервера ретрансляции SMTP, порт и учетные данные).

Заключение

Итак, теперь можно использовать все преимущества выделенного почтового сервера. Надеюсь, что этот материал поможет наиболее эффективно достичь поставленной цели. Если есть какие-либо вопросы или предложения по этой теме, буду рад обсудить в комментариях.