8 лучших способов скрыть или поменять свой IP адрес

Подмена IP-адреса не имеет большой трудности, если вы знаете, какие типы инструментов использовать. Я применяю разные способы, такие как изменение IP-адреса для доступа к гео-ограниченным или заблокированным сайтам. Эти методы также позволяют сохранять зашифрованное и анонимное подключение к Интернету.

Интернет состоит из огромного количества сетевых устройств, эти устройства могут быть связаны в различные сети. Для общения между группами сетей был разработан специальный идентификатор (IP адрес), который позволяет организовать связь между сетями.

Вот список из 9 захватывающих методов, которые позволяют вам поменять адрес.

Прокси контролируют ваши соединения и действуют как мосты, которые поддерживают поток вашего интернет-трафика. Эти серверы «посредники» отправляют ваши данные в виде пакетов по вашему предпочтительному адресу. Короче говоря, вы можете подключиться к любому прокси-серверу по всему миру.

Используйте TOR

Короче говоря, браузер Tor работает как онлайн-инструмент анонимности. Интересно, что вам не нужно платить ни копейки, чтобы воспользоваться такой функцией. Когда вы используете TOR, он назначает вам новый IP-адрес, как VPN. К счастью, у вас есть много вариантов, когда дело доходит до изменения ваших IP-адресов.

Вот список некоторых относительно неизвестных безопасных браузеров, которые позволяют вам регулярно получать новый IP-адрес:

Позвоните своему интернет-провайдеру (ISP)

Позвоните своему поставщику интернета и откажитесь от постоянного статического адреса, используйте только динамические IP.

Используйте мобильную сеть

Если вы используете собственные сотовые данные, вы можете изменить свой IP-адрес в кратчайшие сроки. Это связано с тем, что ваши сотовые данные имеют совершенно другую систему по сравнению с вашим провайдером. Таким образом, вы можете легко скрыть данные в интернете из любой точки мира.

Использовать общедоступный Wi-Fi — незащищенный

Еще один способ — это подключение к общедоступной сети Wi-Fi, находясь в пути. После подключения к общедоступной сети Wi-Fi вы можете без проблем менять свой IP на своих ноутбуках. Однако этот метод никоим образом не защищает ваш веб-серфинг. То же самое касается мобильных данных, так как они не защитят ваши онлайн-активности.

Сброс вашего модема

Удивительно, но вы можете получить другой IP-адрес, если отсоедините модем и снова включите его через некоторое время. Таким образом, вы можете сразу же подделать ваше онлайн-местоположение. Когда вы принудительно отключаете модем, он заставляет вашего интернет-провайдера назначить вам новый IP-адрес. Однако вы должны убедиться, что ваш провайдер работает по механизму динамического IP.

Измените свое физическое местоположение

Несомненно, когда вы используете Интернет на своем рабочем месте, вам присваивается другой IP-адрес по сравнению с IP-адресом при подключении к Интернету дома. Таким образом, вы можете скрыть себя без стресса.

Используйте программное обеспечение IP Hider

Вы можете использовать программное обеспечение, которое позволяет мгновенно подделывать ваши онлайн-адреса. Например, вы можете замаскироваться из любого места через IP Hider Pro. С помощью этого профессионального инструмента вы можете в определенной степени защитить свой интернет-трафик от хакеров и других участников наблюдения.

Скрытие вашего IP-адреса — одна из самых важных тактик безопасности, которая позволяет вам защитить себя и свои данные на другом уровне. Существуют различные способы защитить ваше цифровое существование, но ничто не приближается к VPN. Он скрывает ваши IP-адреса и обеспечивает максимальный уровень анонимности для своих пользователей в кратчайшие сроки.

На видео:Три способа скрыть свой IP

СОДЕРЖАНИЕ

Основным протоколом для отправки данных через Интернет-сеть и многие другие компьютерные сети является Интернет-протокол (IP). Протокол определяет, что каждый IP-пакет должен иметь заголовок, который содержит (среди прочего) IP-адрес отправителя пакета. Исходным IP-адресом обычно является адрес, с которого был отправлен пакет, но адрес отправителя в заголовке можно изменить, чтобы получателю казалось, что пакет пришел из другого источника.

Протокол требует, чтобы принимающий компьютер отправил ответ на исходный IP-адрес, поэтому спуфинг в основном используется, когда отправитель может предвидеть ответ сети или не заботится об ответе.

Исходный IP-адрес предоставляет только ограниченную информацию об отправителе. Он может предоставить общую информацию о регионе, городе и поселке, когда был отправлен пакет. Он не предоставляет информацию об отправителе или используемом компьютере.

Приложения

Подмена IP-адреса с использованием доверенного IP-адреса может использоваться сетевыми злоумышленниками для преодоления мер сетевой безопасности, таких как аутентификация на основе IP-адресов. Этот тип атаки наиболее эффективен при наличии доверительных отношений между машинами. Например, в некоторых корпоративных сетях часто бывает, что внутренние системы доверяют друг другу, так что пользователи могут входить в систему без имени пользователя или пароля при условии, что они подключаются с другого компьютера во внутренней сети, что потребует от них уже входа в систему. Подделав соединение с доверенной машины, злоумышленник в той же сети может получить доступ к целевой машине без аутентификации.

Законное использование

Использование пакетов с ложным исходным IP-адресом не всегда свидетельствует о наличии злого умысла. Например, при тестировании производительности веб-сайтов могут быть созданы сотни или даже тысячи «виртуальных пользователей», каждый из которых выполняет тестовый сценарий для тестируемого веб-сайта, чтобы смоделировать, что произойдет, когда система перейдет в «живую». и большое количество пользователей одновременно входят в систему.

Сервисы уязвимы для IP-спуфинга

Конфигурация и сервисы, уязвимые для IP-спуфинга:

Защита от атак спуфинга

Также рекомендуется разрабатывать сетевые протоколы и службы таким образом, чтобы они не полагались на исходный IP-адрес для аутентификации.

Верхние слои

Некоторые протоколы верхнего уровня имеют собственную защиту от атак с подменой IP. Например, протокол управления передачей (TCP) использует порядковые номера, согласованные с удаленным компьютером, чтобы гарантировать, что прибывающие пакеты являются частью установленного соединения. Поскольку злоумышленник обычно не видит никаких ответных пакетов, необходимо угадать порядковый номер, чтобы перехватить соединение. Однако плохая реализация во многих старых операционных системах и сетевых устройствах означает, что порядковые номера TCP могут быть предсказаны.

Другие определения

Подмена (спуфинг) IP и MAC адресов, практика выявления и регистрации инциндента.

Spoofing — общее название для сетевых атак, когда один участник маскируется под другого. Наиболее распространённые spoofing-атаки:

Вопрос — кто либо встречался? Как отрабатывали? Ваши истории….

на коммутаторе делать привязку VLAN-ов к MAC-адресам компов на портах.

тогда действительно хонейпоты

Какие бесплатными приложениями IDS предлагаете воспользоваться?

Насчет комплексности с вами согласен.

могу посоветовать snort.

а ловлю спуферов, как кажется, несложно организовать скриптами к фаерволу, если, конечно, они не тысячами лезут.

Алексей, согласен с вами, но хотелось бы немного дополнить. В моей личной практике, наиболее эффективным оказался метод поиска различных аномалий в корпоративной сети (большей частью не инструментальный). Далее, их анализом на взамосвязи между собой и привязкой к различным событиям в компании, на первый взгляд мало или вобще не связаными между собой, а IDS при этом были лишь вспомогательным средством.

🖧 Как изменить IP-адрес в файле захвата пакета (поддельный IP-адрес)

Я уверен, что вы столкивались с ситуациями, когда вам нужно было подделать IP-адрес в файле захвата.

Это может потребоваться, когда вы пытаетесь отправить файл захвата кому-то, с кем вы на самом деле не делитесь своими реальными IP-адресами, или вы просто хотите изменить его по своему усмотрению.

Если вы попробовали это и просмотрели веб-сайты, вы наверняка поняли, что есть не так много доступных руководств, и большинство людей просто скажут что-то вроде «просто используйте sed» или используйте «WireEdit» и заплатите за ее лицензию.

Однако, в конкретной ситуации, когда sed не опция (файл был буквально размером в несколько ГБ, и большинство текстовых редакторов просто зависали), и, чтобы еще хуже, нужно фильтровать много информации и только находить IP-адреса источника и назначения для конфиденциальности.

Да, это означает удаление всех этих шумов, таких как DNS, UDP, Broadcast, Cisco ARP, Broadcast, MDNS (да, и это тоже), SSDP… да, почти всего, кроме трафика TCP / UDP, HTTP и TLS между моим сервером и пунктом назначения.

Итак, в итоге мне пришлось отфильтровать все эти шумы и изменить IP-адрес в файле захвата пакета, чтобы скрыть IP-адрес источника, ведь это похоже на фальшивый IP-адрес при захвате пакетов.

Вы также можете использовать другие инструменты, чтобы сделать это на лету, но они требуют больше настроек, а все, что я просто хотел сделать, это скрыть мой исходный IP.

Чтобы упростить это руководство, я просто воспользуюсь браузером и зайду на https://www.itsecforuru.

Будет сгенерирован некоторый трафик TCP, HTTP и TLS вместе с некоторыми другими шумами, которые я отфильтрую в Wireshark, а затем изменю IP-адрес моей рабочей станции (192.168.2.99) на IP-адрес Google DNS (8.8.8.8).

(p.s. это супер быстрый дамп процесса, так что извините за опечатки)

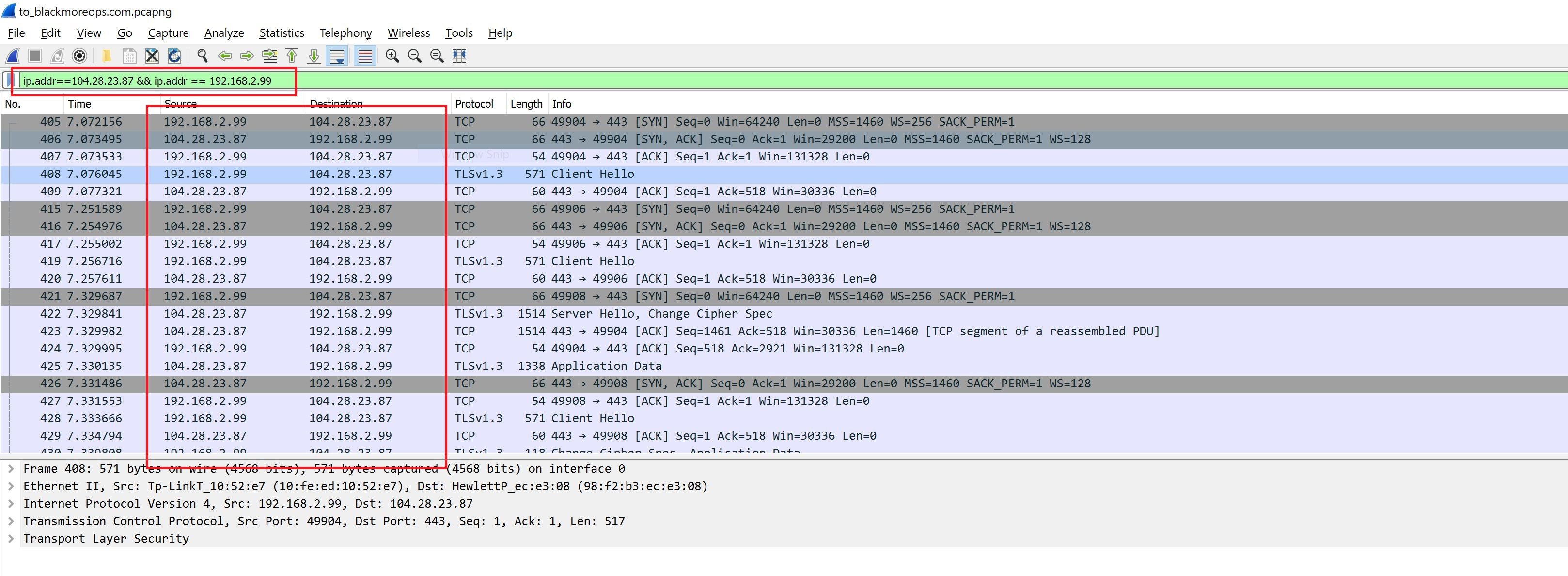

Шаг 1: Фильтрация pcap для источника и приемника

Это стандартный фильтр Wireshark.

Просто отфильтруйте то, что вы хотите видеть в вашем pcap.

В моем случае это был IP-адрес для https://itsecforu.ru и сервера.

Как видите, я отметил IP-фильтр и источника и адреса назначения.

Я хочу изменить свой исходный IP 192.168.2.99 на что-либо.

Я могу изменить свой IP-адрес назначения, но давайте просто упростим все.

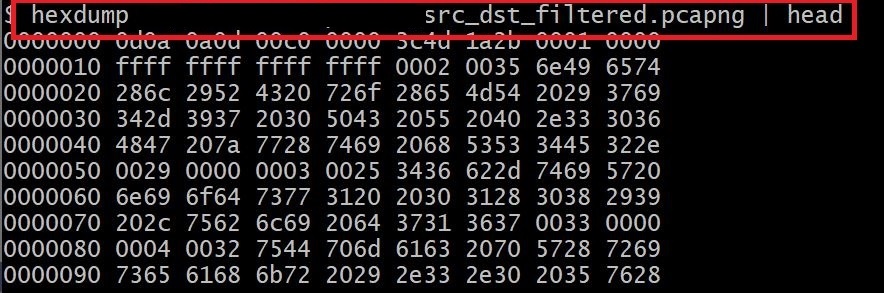

Шаг 2: hexdump файла захвата

В этом нет необходимости, но я хотел показать это, чтобы вы знали, с чем мы здесь имеем дело.

hexdump – это стандартный инструмент Linux, который показывает содержимое файлов в шестнадцатеричном формате.

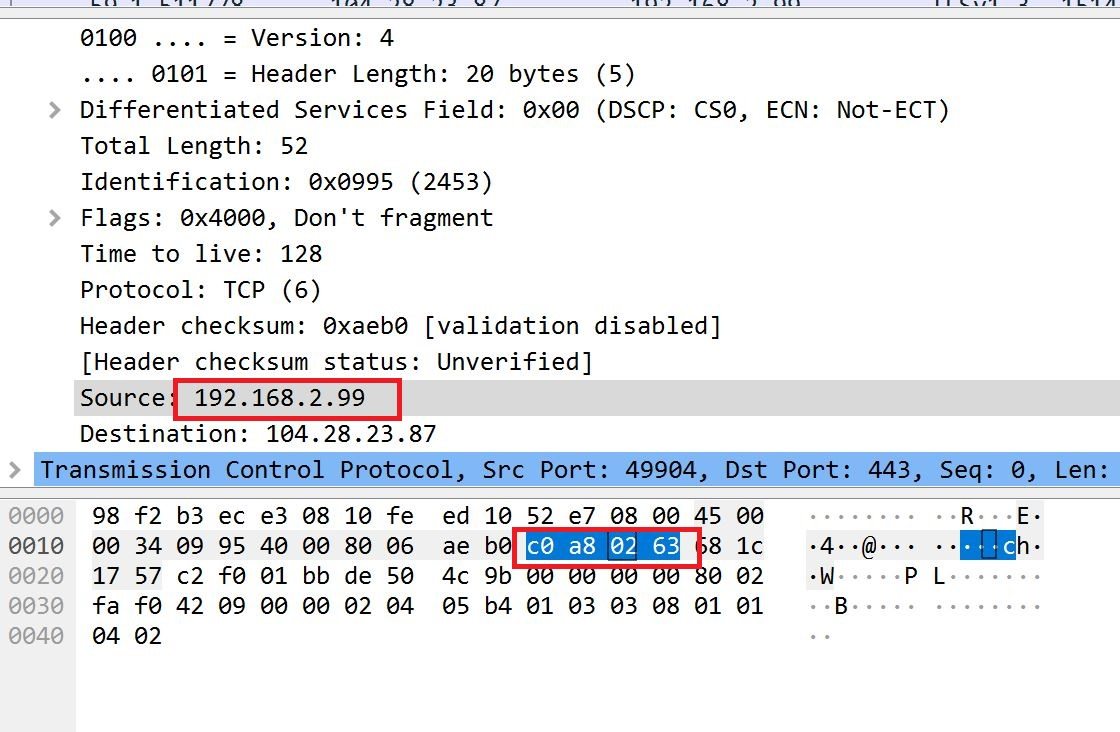

Шаг 3: Поиск значения IP в файле захвата

Шаг 4: Подтверждение вашего IP значения Hex в файле pcap

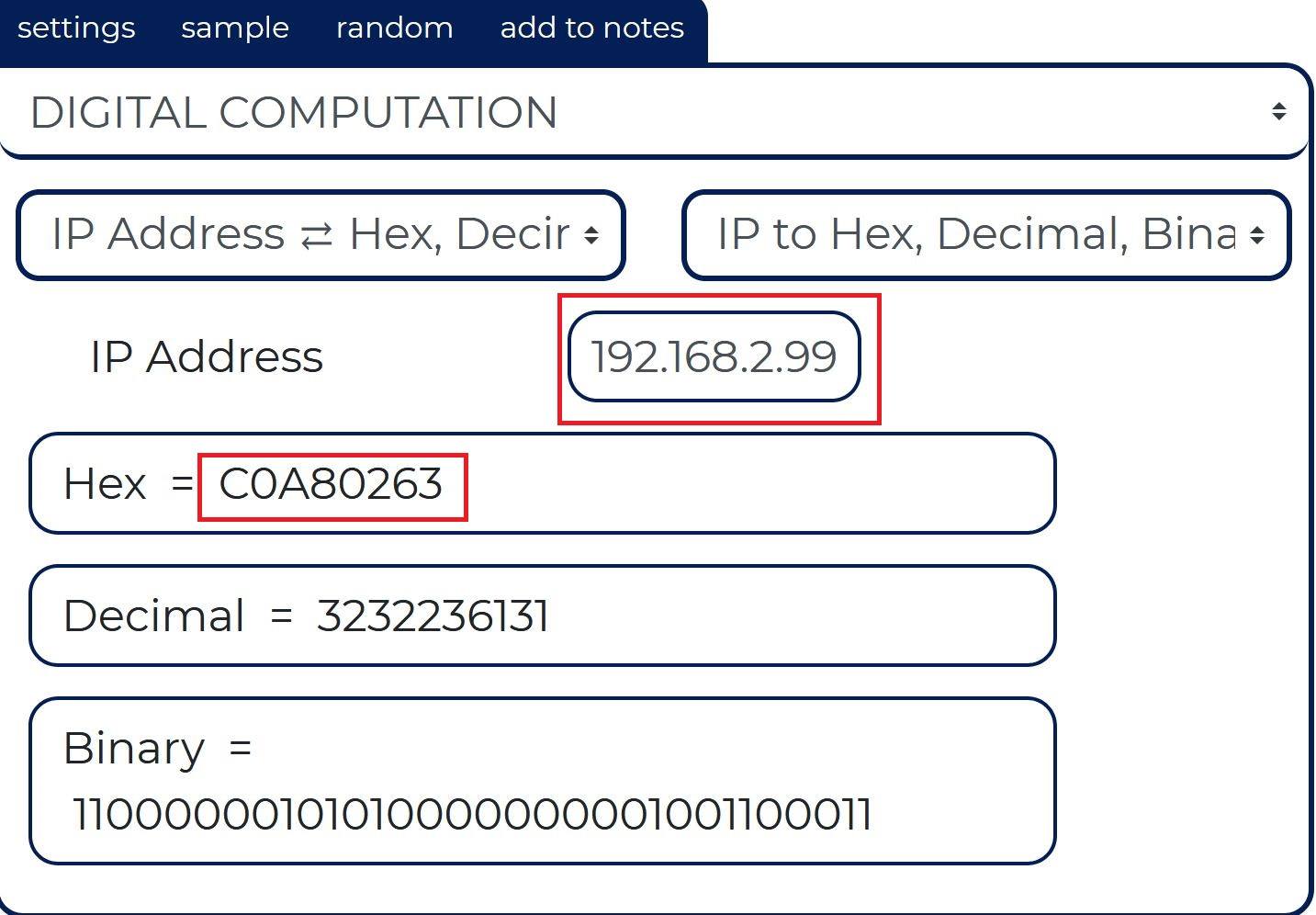

Теперь, когда я не могу реально перевести IP в Hex на лету (не так ли?), я решил перепроверить его на общедоступных веб-сайтах, на которых есть такие инструменты, например https://ncalculators.com/digital-computation/ip-address-hex-decimal-binary.htm

Шаг 5: Подтверждение вашего IP-адреса в шестнадцатеричном формате в файле pcap

Я использую HxD, который является быстрым бесплатным шестнадцатеричным редактором, который может открывать файлы любого размера (до 8EB), предоставляет необработанный доступ для чтения / записи на диски и основную память (RAM), и при этом он так же прост в использовании, как и любой текстовый редактор.

Это решает множество проблем, которые имеют текстовые редакторы, которые не могут открывать большие файлы, шестнадцатеричные значения отображаются в слишком большом разбросанном формате (HxD показывает в удобном формате).

HxD – это тщательно разработанный и быстрый шестнадцатеричный редактор, который, в дополнение к необработанному редактированию диска и модификации основной памяти (RAM), обрабатывает файлы любого размера.

Простой в использовании интерфейс предлагает такие функции, как поиск и замена, экспорт, контрольные суммы / дайджесты, вставка байтовых шаблонов, уничтожитель файлов, объединение или разбиение файлов, статистика и многое другое.

Редактирование работает как в текстовом редакторе с упором на простую и ориентированную на задачи операцию, поскольку такие функции были упрощены, чтобы скрыть чисто технические различия.

Например, диски и память представлены аналогично файлу и показаны в целом, в отличие от представления, ограниченного сектором / регионом, которое обрезает данные, которые в свою очередь потенциально принадлежат друг другу.

Диски и память можно редактировать так же, как обычный файл, включая поддержку отмены.

Кроме того, разделы памяти определяют область, а недоступные разделы по умолчанию скрыты.

Кроме того, было приложено много усилий, чтобы сделать операции быстрыми и эффективными, вместо того, чтобы заставлять вас использовать специализированные функции по техническим причинам или произвольно ограничивать размеры файлов.

Он включает в себя отзывчивый интерфейс и индикаторы выполнения для длительных операций.

Мне нравится этот инструмент, а вы можете использовать все, что захотите.

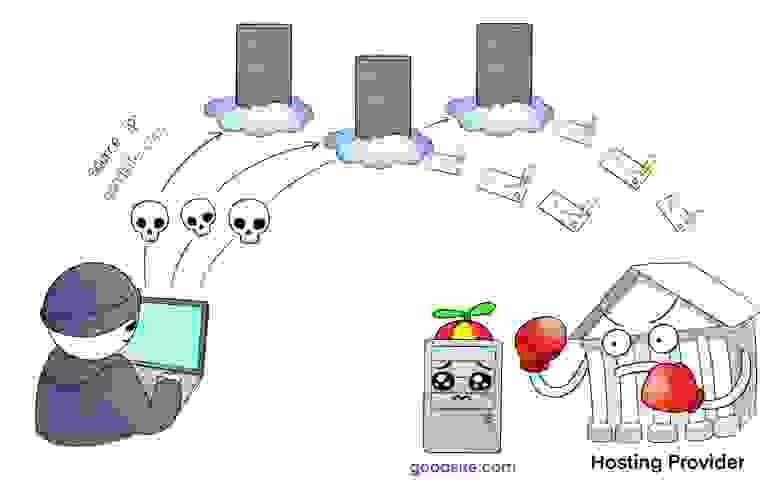

DDoS-атака через социальную инженерию

TL;DR Атакующий подменяет source ip на адрес вашего сервера и триггерит автоматические абузы. В результате клиента банят на хостинге за вредоносную активность, которой не было.

Комментарий от vdsina.ru:

Эта статья написана нашим клиентом, который перешёл к нам от крупного хостера после DDoS-атаки и любезно согласился поделиться этой историей.

Расскажу про удивительно коварный способ DDoS-атак, с которым я раньше не сталкивался. Коварство заключается в том, что на сам сервер жертвы не выполняется никакой атаки. Вместо этого, злоумышленник провоцирует срабатывание сторонних систем обнаружения атак, заставляя генерировать совершенно настоящие жалобы (в простонародье «абузы») на ваш сервер.

Со стороны хостера это выглядит так, будто вы занимаетесь вредоносной активностью, хотя на самом деле это неправда. Оказалось, что многие крупные хостинг-провайдеры не готовы глубоко разбираться в причинах проблемы и предпочтут вас просто забанить за нарушение правил.

В статье подробно разбирается этот вид атаки в реальном кейсе.

Хронология событий

Я держал несколько личных проектов на VPS-серверах у одного известного хостера. Однажды мне пришло от него такое письмо:

#9042382: ToS Violation — Malicious Activity

Hello,

We have received a report of malicious activity originating from your server XXXX. We ask that you investigate this matter as soon as you are able. Once you have completed your investigation, kindly reply to this ticket with the answers to the following questions:

…

Где my-server-ip-xx-xxx это IP-адрес сервера.

В нем хостер пересылает мне жалобу, поступившую на его ящик abuse@, и настойчиво просит прекратить вредоносную активность, иначе я буду заблокирован. В приложенном логе виден список TCP-подключений к 80 (HTTP) порту в состоянии SYN RECEIVED. То есть с моего сервера идёт SYN-флуд на чей-то веб-сервер.

Первая мысль — меня взломали и с моего сервера идёт SYN-флуд. В Linux есть ограничения на управление сокетами с правами обычного пользователя и посылать только SYN-пакеты (без установки полноценного TCP-соединения) можно только имея привилегии root. А это значит, что взломали полностью.

В панике бегу на сервер искать вредоносный процесс. Проверяю top, ss, lsof и ничего подозрительного не вижу. Первичный вывод: «ужас, наверное залили настолько крутой руткит, который прячет вирус на уровне ядра от всех системных утилит!«. В процессе исследований выясняется, что нагрузка на сервер никак не изменилась, по графикам в панели хостера трафик на интерфейсе остается прежним.

До этого я запускал tcpdump c фильтрами, показывающими исходящий трафик, и ничего подозрительного не видел. Отчаявшись, решаю посмотреть весь трафик на сервер. В потоке легитимного трафика нахожу редкие RST-пакеты от странных серверов.

Выглядит это примерно так, где my-server-ip-xx-xxx адрес моего сервера:

Было очевидно, что это аномалия, так как больше никакого обмена с этими серверами не было и почему они шлют пакет закрытия соединения, мне было неясно.

На этом моменте опытные админы сразу бы всё поняли, но мы разберём всё на пальцах

Как это работает

Входящие RST-пакеты это ответы на попытки установить TCP-соединение на закрытый порт. При этом от моего сервера никакого исходящего трафика в сторону серверов, посылающих RST, нет. Это значит, что атакующий подменяет исходящий адрес на мой и генерирует трафик, похожий на DDoS-атаку. Но так как единственное, что может атакующий, это послать исходящий пакет, все ответы от серверов приходят на мой сервер.

До сервера жертвы доходят только ответы на поддельные запросы

Обычно такие атаки используются для DNS-амплификации, когда атакующий посылает маленький запрос от имени жертвы, а жертве приходит большой ответ, которого он не запрашивал. Это классический механизм атак на исчерпание канала.

В моем случае атакующий не ставил целью исчерпать канал сервера-жертвы. Его активность была совершенно незаметна на графиках потребления канала. Главной его целью было спровоцировать системы автоматического уведомления о сетевых атаках, которые пошлют письмо с жалобой на abuse-адрес, указанный в whois подсети моего провайдера. Это умеют делать системы обнаружения и предотвращения вторжений (Intrusive Prevent/Detect System), такие как Snort и Suricata.

В результате хостер получает абсолютно настоящее письмо от легитимных компаний, в котором содержится жалоба на мою вредоносную активность и даже логи в них настоящие. При этом атакующему не нужен большой канал, так как он заранее знает адреса серверов, на которых установлены IDS/IPS-системы и минимально необходимое число пакетов, чтобы сработала автоматическая жалоба.

Единственной трудностью для атакующего является поиск сервера, разрешающего подмену исходящих IP-адресов в пакетах. Все нормальные хостеры блокируют такие пакеты. Существует только два типа хостинга, позволяющего клиентам подменять исходящий IP: либо очень безграмотно настроенный, либо специально созданный для кибер-криминала.

Проверяем возможность подмены IP-адреса

Советую вам проверить своего хостера на возможность подмены исходящего IP. Для этого потребуется два сервера, один для приёма трафика, другой для отправки.

На стороне принимающего сервера запустим логирование входящего трафика. В качестве фильтра укажем редкий порт, на котором в обычное время не должно быть трафика:

На проверяемом сервере сгенерируем пакет с подменой исходящего IP-адреса на 1.1.1.1, направленный на порт 9912. Для этого используем крутую утилиту nping от разработчиков nmap. Она позволяет генерировать любые нестандартные пакеты на уровне L2 и L3.

receiver-server.com — адрес слушающего сервера, на котором запущен tcpdump

1.1.1.1 — подменяемый исходящий адрес

9912 — удалённый порт

Если на стороне receiver-server.com вы увидите пакет, пришедший от имени 1.1.1.1, значит ваш провайдер позволяет подменять исходящий IP-адрес. Это повод сообщить ему о проблемах в настройке сетевого оборудования. Зачастую такой проблемой страдают домашние интернет-провайдеры.

Глупая техподдержка

Разобравшись в причинах жалоб, я подробно все изложил хостеру:

Hello,

I finally understand what happened.

They spoof my IP address and DDoS random hosts using my address as source address. So victims generate automatic abuse reports to my hosting providers.

You can see on abuse log that connections are only in SYN_RECV state (no full TCP-connection established) because they can send only one packet using spoofed IP and can’t finish TCP-handshake.

I can prove this. There are many TCP RST incoming packets coming right now to my server from hosts whom I never sent any packets.

You can check it right now by running:

You will see that many RST packets came from hosts to which I’ve never sent any data.

This proves that attacker is spoofing my IP-address to compromise me and generate abuses.

Тогда мне казалось, что любой квалифицированный инженер техподдержки разберётся в ситуации и вопрос будет закрыт. Но вместо этого они требовали от меня проверить сервер антивирусом или полностью переустановить ОС. Пока мы переписывались с техподдержкой, абузы продолжали поступать и через сутки меня забанили.

Было дико обидно, что меня фактически подставили. Эта ситуация показывает, насколько уязвимы люди, которые вместо того, чтобы разбираться, бездумно следуют скриптам. С тех пор я часто привожу этот случай в пример, когда заходит спор о выборе хостинга для важных проектов. К сожалению, многие хостеры просто не могут позволить себе уделять много времени нестандартным случаям мелких клиентов и вас проще забанить, чем разбираться в ваших проблемах.